作者:Go+Security?

7月17日16:00(UTC+8),premint.xyz遭遇黑客攻击,部分用户的NFT失窃。攻击事件发生后,GoPlus安全分析师迅速对其进行了全面解析,并从普通投资者和开发者两个角度给出了安全建议。

攻击过程

攻击者通过在premint.xyz网站中通过植入恶意的JS脚本进行攻击,当用户进行常规操作时,执行恶意代码,用户对授权操作setApprovalForAll(address,bool)的交易进行签名。取到授权后,盗取用户的NFT等资产。

攻击原理

当用户访问https://www.premint.xyz/时,网站将加载如下js资源文件https://s3-redwood-labs.premint.xyz/theme/js/boomerang.min.js。

Hogwarts Labs宣布完成Pre-A轮融资,累计融资800万美元:6月1日消息,专注Web3+AI的dApps研发公司Hogwarts Labs宣布完成Pre-A轮融资,累计融资800万美元,HashGlobal、经纬创投、XIN Family和DHVC领投,SevenX、Alliance、SKY9、NGC Ventures、EVG、No Limit Holdings、Stratified Capital、Old Fashion Research、North Beta Capital和Puzzle Ventures等参投。

据悉,Hogwarts Labs致力于通过在Web3和AI领域持续开发dApps和Appchain以加快大规模采用。旗下首款产品QuestN是服务于Web3领域的一站式营销、增长和分析平台,目前总用户数已突破250万,DAU超8万。同时Hogwarts Labs宣布第二款服务Web3用户的AI助理产品将不早于Q4发布。[2023/6/1 11:52:45]

此文件被黑客注入了一个script脚本,该脚本加载了另一个托管在属于黑客的假域名中的攻击脚本文件https://s3-redwood-labs-premint-xyz.com/cdn.min.js?v=1658050292559。此脚本含有取用户授权的交互。

Layer 2解决方案Scroll发布Pre-Alpha测试网升级版本,已支持部署智能合约:10月11日消息,基于zkEVM的Layer 2解决方案Scroll发布其Pre-Alpha测试网升级版本。据悉,新版本已支持开发者使用Hardhat和Foundry等工具部署智能合约,并支持用户在升级的跨链桥合约上在其Layer 1和Layer 2测试网之间桥接NFT和用户自定义的ERC-20 Token。[2022/10/11 10:30:42]

当用户进行常规的Verifyingyourwalletonwership签名操作时,此脚本将被触发,将原有的验证签名代替为一笔授权攻击者可转移用户高价值NFT的交易。一旦次交易被签,资产将会失窃。

防不胜防

本次攻击对于普通用户来说,可能是最不好对付、最容易中招的。

风投公司Accel Partners推出Pre-seed轮基金,主投加密、区块链等领域:8月30日消息,风投公司Accel Partners周一宣布推出pre-seed轮基金Accel Atoms,主投加密、区块链、金融科技、消费者应用、保险科技、网络安全、SaaS、开源、开发者工具等领域的初创公司。该基金隶属于总价值5.5亿美元的第六只Accel基金。Accel Atoms将为每个项目投入25万美元,暂不持股,并将在下一轮估值中转换为股权。该基金计划每年举办两次为期100天的指导项目,并将提供一对一指导,打破传统创业项目的一对多指导模式。(yourstory)[2021/8/30 22:46:16]

攻击的全部C端交互都在Premint的官方网站中,首先就很容易让大家放松警惕,因为大家总是默认官方网站是没有任何问题的。

取交易签名的过程发生在正常操作的签名验证过程中,由于多数用户不会去看钱包的签名详情,所以攻击过程极为隐蔽。

DappReview 正式上线 Cocos-BCX DApp 专区:4月16日,战略合作伙伴兼主网生态合伙人 DappReview 正式上线 Cocos-BCX DApp 专区,用户可以进入 DappReview 官网的 Cocos-BCX 专区体验 DApp 产品。目前 Cocos-BCX 多款生态产品已展示,其中包括热门游戏加密骑士团,24h用户活跃量全网排名前3。[2020/4/16]

漏洞在哪里

大家可能会奇怪,为什么Premint的官方网站还会出现攻击代码,这是因为托管的S3上的js资源文件被黑客侵入遭到篡改。

至于为什么会被入侵,根据现有的资料,我们怀疑是S3配置出现错误,导致了Bucket未授权访问,使得攻击者可以随意列出、读取或者写入S3bucket,从而对js资源文件进行篡改。

整个过程中最为令人不解的是,黑客的攻击行为在17日16:00(UTC+8)就被发现,但直到17日22:00(UTC+8)之前,Premint官方依然没有对被攻击的js文件进行归正,boomerang.min.js文件中仍然包含被黑客注入的恶意script,页面载入时仍然会去加载黑客的攻击脚本文件,只是这段恶意script本身已经无法访问了。这种状态维持了6个小时,很难判断如果此时该脚本复活,会不会引发更大的损失。

启示

启示1:作为普通投资者我们该怎么办?如果官网都不可靠了,如何避免上当受?

本次攻击对于很多不了解技术的用户来说,基本可以说是“初见杀”,百分百中招,毕竟谁也不会无端怀疑官网有诈。但仔细想想,所有链上的交易都必须通过钱包的签名,所以只要注意签名内容还是可以识别出其中风险的。

很多区块链用户都有个非常不好的习惯,只要操作进入到钱包中,除了调gas的过程,其他步骤都是下意识操作。实际上签名前的确认信息包含着大量关键内容,GoPlusSecurity建议大家进行任何签名操作前都必须仔细确认。

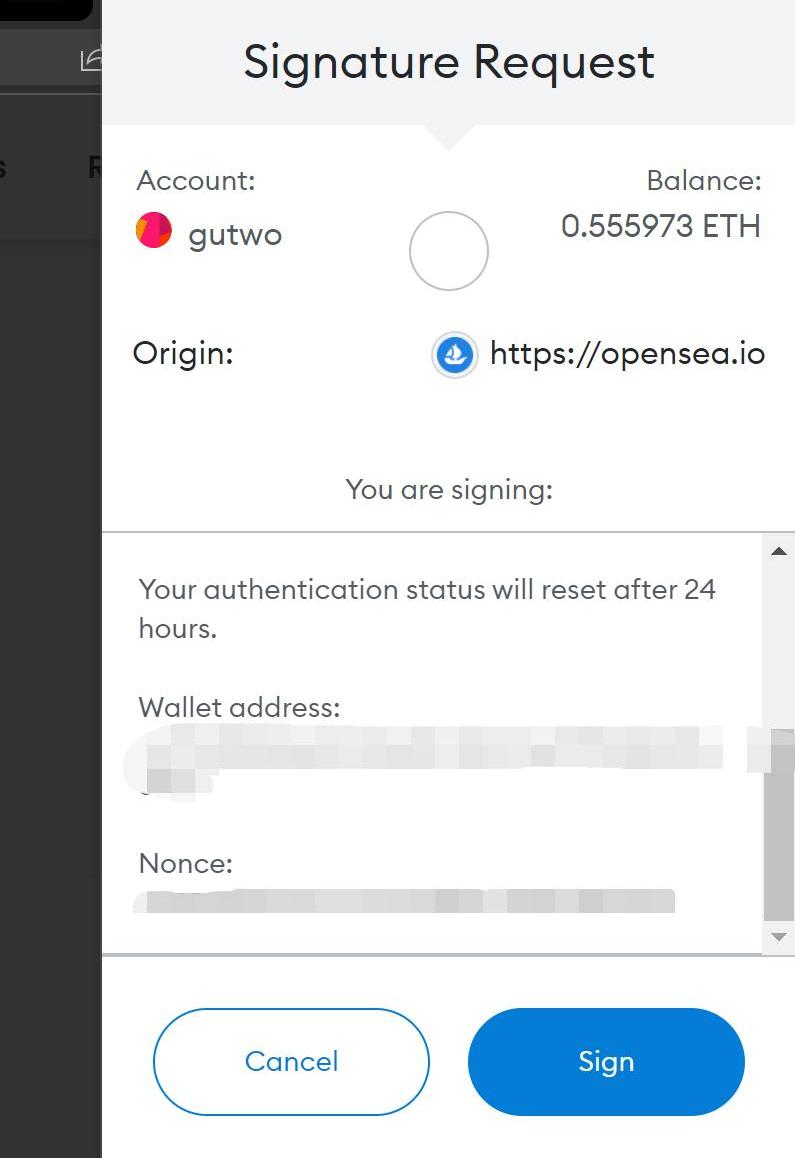

以此次攻击为例。当用户对Premint进行签名验证时,由于只是进行信息验证,没有任何上链的必要,所以发起的SignatureRequest应只包含Origin信息,用户的地址,Nounce信息,可能有一些附加返回信息。如下图:

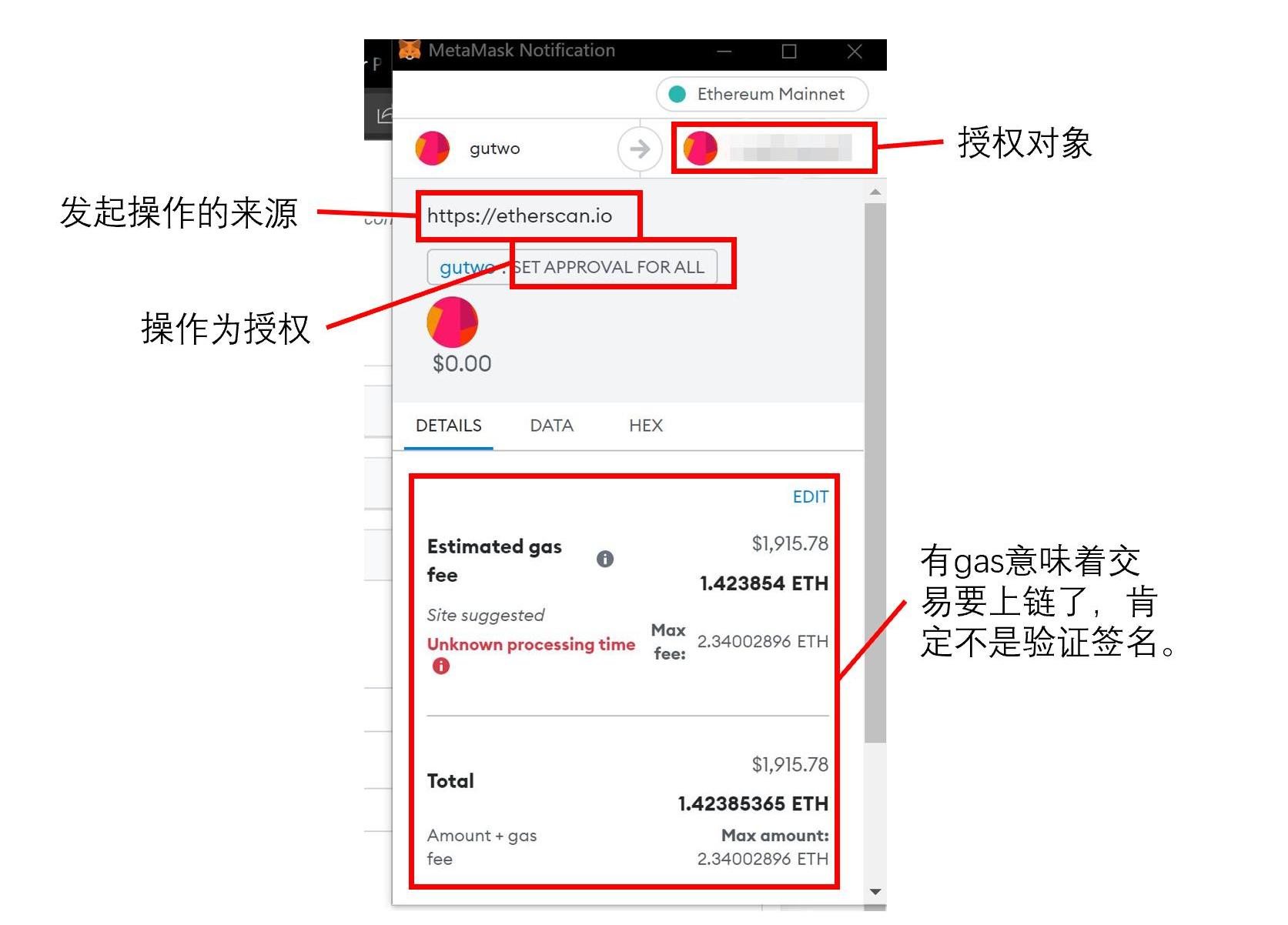

但对于被注入攻击后遭到篡改的交易签名,由于须要将交易上链,交易将会以合约调用的形式呈现出更多的信息。例如在一个使用setApprovalForAll的NFT授权中,会显示出这笔交易是在哪进行的,调用了什么方法,授权对象是谁,消耗多少ETH。

回过头来,我们根据网友贡献的截图可见,Permint被注入攻击后,虽然操作提示的是验证签名,但是实际拉钱包签名的交易完全是上链的setApprovalForAll,完全与上图相符,稍加观察就能知道此处是有问题的。

实际上,合约各类调用、转ETH、转Token等,在钱包中签名信息都是不同的,所有投资者都应该了解其中的差异,以免遭到此类攻击时产生损失。在此GoPlusSecurity非常建议大家再亲自模拟一下操作过程,了解各种不同的签名信息,一旦学会看签名信息,你将基本上规避掉几乎所有钓鱼、注入、欺诈攻击。

不要懒惰,想要保证自己的安全,学习是唯一的途径。

启示2:作为开发者我们该怎么办?如何避免被注入攻击?

此次攻击对于开发者最大的启示在于,web3.0世界既然无法脱离web2.0独立存在,那就必然会承受和web2.0一样的攻击方式。仅仅在合约层面保障自己的安全是不够的,所有传统的安全准备一样都不能落下,任何一个小的疏忽都可能造成重大损失。

另外,遇到此类问题后应马上修复或者隔离,倘若存在侥幸心理,没有第一时间处理风险源,被安全分析师扒皮嘲讽是小事;万一攻击手段还可用,损失可是会持续产生的,这可是大事。

标签:PREMINAPPMINTNew Frontier Presents拖米向gemini道歉元宇宙app官方版下载网易云Fragmint

链捕手消息,据TechCrunch援引消息人士报道,Meta提议对BetterOpinions的种子轮融资进行300万美元的投资,目前审议仍在进行中,交易尚未完成.

1900/1/1 0:00:00原文标题:《InfoDiet:a16zCrypto''sElenaBurger》作者:ElenaBurger,a16z编译:Kxp.

1900/1/1 0:00:00作者:LisaYao@SnapFinersDAO、嗷嗷@SnapFingersDAO;LiHui@LUCIDA、George@LUCIDA、ZnQ_626@LUCIDA,LUCIDA书接上回.

1900/1/1 0:00:00作者:凯尔,蜂巢Tech北京时间7月17日凌晨,一场大型聚会狂欢在Otherside中进行。这是「无聊猿」NFT发行方YugaLabs创建的元宇宙空间.

1900/1/1 0:00:00撰文:JohnTotalValueLocke,Messari编译:Frank,ForesightNews主要观点:在抵押比率从2.41降至1.54之际.

1900/1/1 0:00:00链捕手消息,Solana生态流动性服务协议CremaFinance在社交媒体上发文表示,其协议疑似遭遇黑客攻击。团队暂时中止了该项目,目前正在进行调查,并将尽快公布事件进展.

1900/1/1 0:00:00