我们最近发现了一种新型的网络钓鱼技术,可用于在连接的去中心化应用身份方面误导受害者。我们将这种新型的网络钓鱼技术命名为ModalPhishing。攻击者可以向移动钱包发送伪造的虚假信息冒充合法的DApp,并通过在移动钱包的模态窗口中显示误导性信息来诱受害者批准交易。这种网络钓鱼技术正在广泛使用。我们与相应的组件开发人员进行了沟通,并确认他们将发布新的验证API以降低该风险。什么是ModalPhishing?

在CertiK对移动钱包的安全研究中,我们注意到Web3.0货币钱包的某些用户界面元素可以被攻击者控制用来进行网络钓鱼攻击。我们将这种钓鱼技术命名为ModalPhishing,因为攻击者主要针对加密钱包的模态窗口进行钓鱼攻击。模态是移动应用程序中经常使用的UI元素。模态通常显示在应用程序主窗口顶部。这样的设计通常用于方便用户执行快速操作,如批准/拒绝Web3.0货币钱包的交易请求。Web3.0货币钱包上的典型模态设计通常提供供用户检查签名等请求的必要信息,以及批准或拒绝请求的按钮。

Gemini和Genesis寻求驳回SEC对已解散的Earn产品的诉讼:金色财经报道,Gemini和Genesis寻求驳回美国证券交易委员会对已解散的Earn产品的诉讼。美国证券交易委员会声称,建立Earn计划的合同本身就是一种证券。即使这是正确的,那么SEC就必须证明该合同已被售出。这从未发生过。

Gemini在其最新提交的文件中表示,这一提议“只不过是一项贷款安排”。尽管该公司提出了许多观点,但其主要论点集中在这些合约没有在二级市场出售这一事实上。因此,它参与的贷款协议不构成证券。它要求法院“以偏见驳回诉讼”。[2023/5/27 9:45:30]

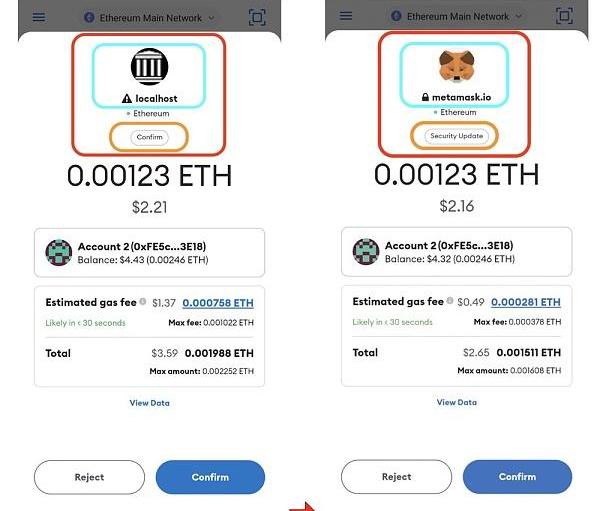

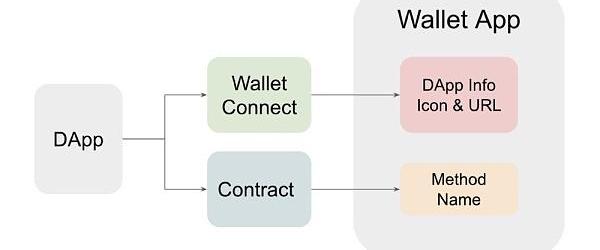

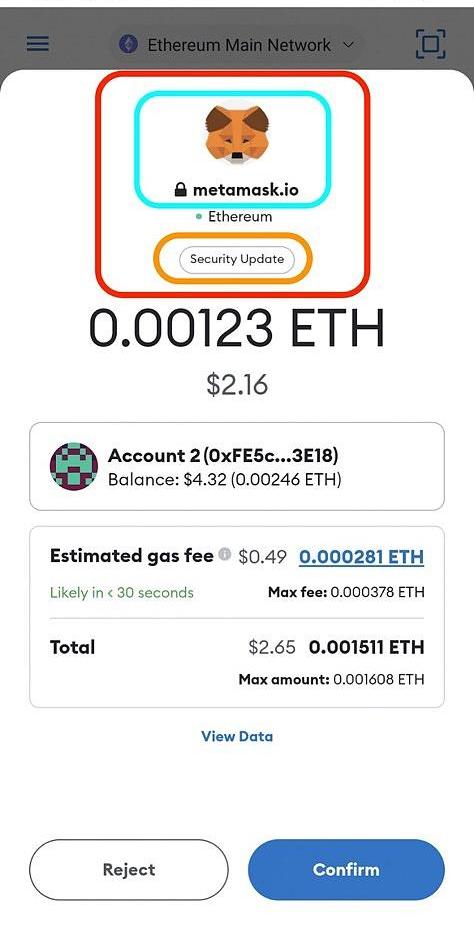

真实交易批准模式与网络钓鱼交易批准模式对比在上方截图中,我们展示了Metamask上一个常规的交易审批模态窗口是如何出现的。当一个新的交易请求被连接的去中心化应用程序初始化时,钱包会展示一个新的模态窗口,并要求用户进行人工确认。如上图左侧所示,模态窗口通常包含请求者的身份,如网站地址、图标等。如Metamask这样的一些钱包也会显示有关请求的关键信息,在实例中我们看到一些UI元素被标记为“Confirm”,以提示用户这是一个常规的交易请求。然而,这些用户界面元素可以被攻击者控制以进行ModalPhishing攻击。在右侧的截图中,我们可以看到攻击者可以更改交易细节,并将交易请求伪装成来自“Metamask”的“SecurityUpdate”请求,以诱使用户批准。如截图所示,攻击者可以操纵多个UI元素。因此我们将在本文中为大家分享两个典型案例,并确定那些可被攻击者控制的UI元素。详细信息如下:①如果使用WalletConnect协议,攻击者可以控制DApp信息UI元素。②攻击者可以控制某些钱包应用中的智能合约信息UI元素。

当前以太坊Gas费飙升至53GWei:金色财经报道,据ultrasound.money数据显示,当前以太坊Gas费升至53GWei附近,10分钟飙涨130.43%,表面ETH链上活跃度有所上升。[2023/3/30 13:34:32]

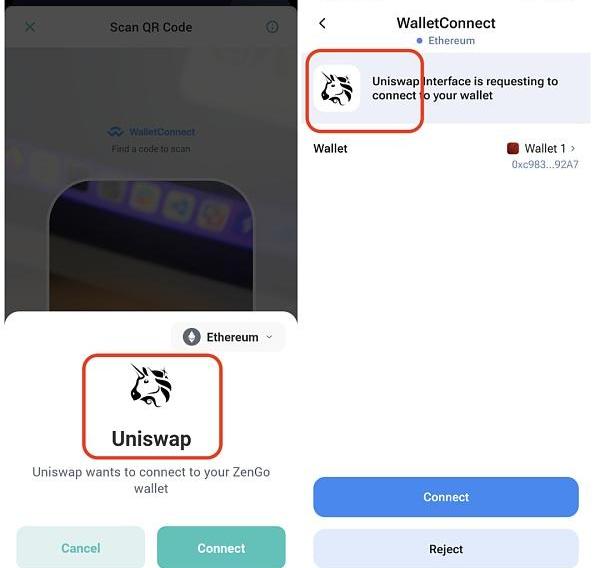

攻击者控制的Modal和相关的信息源示例示例①:通过WalletConnect进行DApp钓鱼攻击WalletConnect协议是一个广受欢迎的开源协议,用于通过二维码或深度链接将用户的钱包与DApp连接。用户可以通过WalletConnect协议将他们的钱包与DApp连接起来,然后与该协议进行进行交易或转账。在Web3.0货币钱包和DApp之间的配对过程中,我们注意到Web3.0货币钱包会展示一个模态窗口,显示传入配对请求的元信息——包括DApp的名称,网站地址,图标和描述。Web3.0钱包展示的这些信息和方式根据DApp名称、图标和网站地址不同而变化,以供用户查看。但是这些信息是DApp提供的,钱包并不验证其所提供信息是否合法真实。比如在网络钓鱼攻击中,某雷碧可以假称为某雪碧,而后在用户发起交易请求之前诱用户与其连接。小伙伴们可以复制链接到浏览器查看CertiK为此做的一个小测试。在该视频中,CertiK展示了攻击者是如何「欺瞒」UniswapDApp的——攻击者声称自己是UniswapDApp,并连接Metamask钱包,以此用户批准传入的交易。在配对过程中,钱包内显示的模态窗口呈现了合规UniswapDApp的名称、网站网址和网站图标。由于网址中使用了https方案,所以还显示了一个挂锁图标,这样显得模态窗口更为逼真和合法了。在配对过程中,只要受害者想在假Uniswap网站上进行交易操作,攻击者就可以替换交易请求参数来窃取受害者的资金。请注意,虽然不同的钱包上的模态设计不同,但攻击者是始终可以控制元信息的。下图展示了当我们将ZenGo和1Inch钱包连接到钓鱼网站的DApp时,配对批准模式的样子。

Parataxis Capital推出一只新的相对价值动量基金:金色财经报道,多策略加密货币投资公司Parataxis Capital推出一只新的相对价值动量基金,该基金采用多头/空头相对价值交易策略和 2500 万至 5000 万美元的初始承诺资本。

新的 Parataxis 相对价值动量基金 (RVM) 将使用机器学习和基于动量的量化信号来产生回报。美元中性策略预计比纯粹的方向性方法承担更少的风险。RVM 基金是为机构兴趣而推出的,最初仅面向普通合伙人和一小部分投资者开放。之后该基金将在不久的将来向更多投资者开放。[2023/3/9 12:50:45]

ModalPhishing:连接到Zengo和1Inch钱包的虚假DApp现在我们知道了配对和交易模态窗口可以被攻击者操纵,这样的攻击可以被用来让用户相信交易请求来自合法的DApp。如下方截图所示,我们创建了一个自称是“Metamask”的虚假DApp,并启动了一个钓鱼智能合约。攻击者可以在交易批准模态中冒充Metamask或Uniswap的DApp。

加密内容平台Collective Shift以1500万美元估值完成150万美元融资:1月17日消息,加密内容平台Collective Shift宣布以1500万美元估值完成150万美元融资,获得摩根大通支持的旧金山风投RNR Capital和墨尔本Smorgon家族办公室参投。Collective Shift主要提供加密教育服务,最近该公司与澳大利亚网球公开赛签署了一项协议,为球迷提供Web3培训服务,他们还计划利用新资金探索NFT项目,并与传统企业建立更多合作伙伴关系。[2023/1/17 11:17:11]

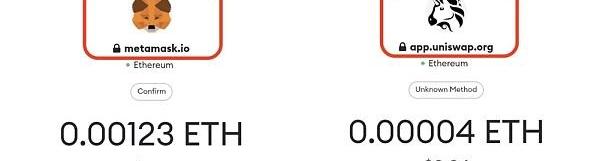

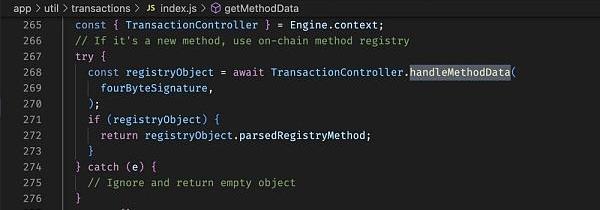

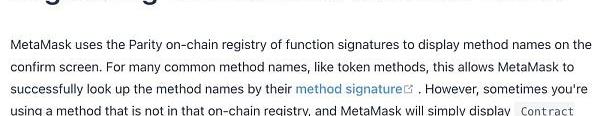

如上例所示,被大规模使用的WalletConnect协议并未验证配对的DApp信息的合法性。被操纵的元信息被钱包应用程序进一步使用并呈现给用户,这可以被用来进行ModalPhishing。作为一个潜在的解决方案,WalletConnect协议可以提前验证DApp信息的有效性和合法性。WalletConnect的开发人员已经承认了知晓这个问题,并正在研究相关解决方案。示例②:通过MetaMask进行智能合约信息网络钓鱼你可能已经注意到,在Metamask批准模态的图标或网站名称下,有另一个视图,显示了一个不固定的字符串例如“Confirm”或“UnknownMethod”。这个UI元素是由Metamask设计的,用于识别相应的交易类型。在呈现交易批准模态时,Metamask会读取智能合约的签名字节,并使用链上方法注册表查询相应的方法名称,如以下代码所示。然而,这也会在模态上创建另一个可以被攻击者控制的UI元素。

Lido DAO向Dragonfly Capital出售1450万美元的LDO的提案已开始投票:7月22日消息,据Snapshot的数据,Lido Finance的去中心化治理机构Lido DAO已开始投票决定向风险投资公司Dragonfly Capital出售代币。投票将于7月26日结束。此次代币销售是Lido提议的财资多元化提案的一半。完整的计划是以1.45美元的统一价格出售2000万个Lido DAO(LDO)代币。如果投票通过,这笔分配的一半将出售给Dragonfly Capital。[2022/7/22 2:31:55]

MetaMask源码通过签名字节读取智能合约的函数名称

MetaMask的智能合约方法名称说明我们可以看到Metamask上有一个交易请求模态,其被标记为“SecurityUpdate”。攻击者建立了一个钓鱼智能合约,其有一个SecurityUpdate具备支付函数功能,并允许受害者将资金转入该智能合约。攻击者还使用SignatureReg将方法签名注册为人类可读的字符串“SecurityUpdate”中。如前所述,当Metamask解析这个钓鱼智能合约时,它使用函数签名字节查询相应的函数方法,并在批准模态中呈现给用户。从这个智能合约的交易可以看出,这个特定的钓鱼智能合约已经运行了200多天。

钓鱼交易批准模态在上面的例子中,我们展示了钱包上与智能合约信息相关的UI元素是如何被钓鱼攻击者操纵的。虽然我们在这里以Metamask为例,但其他钱包也可能存在类似的漏洞。钱包应用的开发者应该时刻注意监测那些会向用户呈现的内容,并采取预防措施过滤掉可能被用于网络钓鱼攻击的词语。写在最后

在本文中,我们为大家展示了Web3.0货币钱包上不应盲目信任的常见UI组件——模态窗口。模态窗口中的某些UI元素可以被攻击者操纵,以创造出非常「真实且有说服力」的钓鱼陷阱。因此,我们将这种新的网络钓鱼技术命名为ModalPhishin。这种攻击发生的根本原因是钱包应用程序没有彻底验证所呈现的UI元素的合法性。例如,钱包应用程序直接信任来自WalletConnectSDK的元数据,并将其呈现给了用户。WalletConnectSDK也并不验证传入的元数据,这在某些情况下使得呈现的元数据可以被攻击者控制。在Metamask中,我们可以看到类似的攻击原理也被攻击者滥用,在模态窗口中显示欺诈性的智能合约函数方法名称。总体而言,我们认为钱包应用程序的开发者应该始终假设外部传入的数据是不可信的。开发者应该仔细选择向用户展示哪些信息,并验证这些信息的合法性。除此之外,用户也应通过对每个未知的交易请求保持怀疑的态度来守好自己安全上的「一亩三分地」。

这篇文章将阐述Starknet的2023年路线图,并说明推动它的考虑因素。该路线图侧重于性能和用户体验。我们的目标是为社区提供所需的透明度,因此我们会尽早分享路线图.

1900/1/1 0:00:00原文作者:0x55 背景介绍Hack-a-TonxDoraHacks是Ton基金会在DoraHacks平台的第一届全球黑客马拉松活动,总奖金池为30万美元,排名前十的项目可以获得奖金名额.

1900/1/1 0:00:00原文编译:Sissi,Leia「前言」上一轮加密货币牛市中,各种项目如繁花般绽放,不断涌现出新的叙事,如DeFiSummer、XtoEarn等等.

1900/1/1 0:00:002022年7月,PolygonLabs、zkSync和Scroll开始了争夺最佳zkEVM的竞赛,PolygonzkEVM主网将于3月27日启动.

1900/1/1 0:00:00在NFT项目中,mint在很大程度上决定了你的社区调性,以及社区和更广泛的市场如何看待项目的发展。这意味着需要一种机制来吸引你想要的人的参与,并以一种简单、安全、吸引人的方式来执行.

1900/1/1 0:00:00自ARB通证上线后,Layer2生态总锁仓量创下历史新高。从Layer2总质押量的增长趋势可以看出,以太坊技术升级是确定性十分高的Web3长线叙事.

1900/1/1 0:00:00