在这篇文章中,我们将简要地解释重入和跨函数重入之间的区别,以及图灵不完备性如何能够防止一些这样的攻击。

其中我们将提供一个跨函数重入利用的案例,该案例中Kadena区块链使用的是编程语言Pact,但图灵不完备性并未防止该恶意利用的发生。

事件简介

Kadena区块链旨在实现比其他L1链更高的可扩展性、安全性和可用性。其开发了一种新的语言用以编写智能合约:Pact。

这种语言是人类可读的,且易于形式化验证,并具备可提高安全性的图灵不完备性。

这里提到的图灵不完备性意味着Pact无法做到图灵完备编程语言所能做到的那些事——看起来好像是个劣势,但其实智能合约编程,哪怕是最复杂的DeFi协议也很少会需要用到图灵完备性。

DeFi初创公司Huma Finance获得830万美元种子轮融资:金色财经报道,DeFi初创公司Huma Finance在种子轮融资中获得830万美元,以建立一个收入支持的借贷协议。Race Capital和Distributed Global共同领导了种子轮融资。 ParaFi、Circle Ventures和Robot Ventures参投。

该协议允许根据现金流而不是代币进行借贷。 借款可以针对应收款项,如工资单或发票。[2023/2/24 12:26:05]

图灵不完备性最重要的一点是没有无界递归。虽然这确实大大减少了攻击面,但一些「经典」攻击是无法被100%避免的,接下来我们就会讲述跨函数重入的问题。

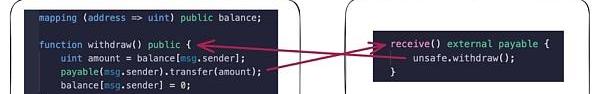

经典重入攻击

重入攻击是非常常见的安全问题。这个问题不仅很难被开发者发现,也很难被审计师审查出其会导致的所有潜在后果。

重入攻击取决于函数在进行外部调用之前和之后执行的特定任务的顺序。

Kyber Network的Polygon链上KyberSwap聚合器已启用并恢复正常:金色财经报道,去中心化流动性协议 KyberSwap 发文表示,聚合器已启用并恢复正常。用户可以重新开始使用,Kyber Network 团队将在聚合器上放置更多的监控资源。

今日早些时候,KyberSwap 团队表示聚合器在 Polygon 上遇到一个技术问题。所有资金都是安全的,团队正在努力使该服务完全恢复。所有其他链上的服务都正常运行。[2023/2/19 12:16:10]

如果一个合约调用了一个不受信任的外部合约,攻击者可以让它一次又一次地重复这个函数调用,形成一个递归调用。而如果重新输入的函数执行重要的任务,那这可能就会导致灾难性的后果。

下方是一个简化的例子。

我们把易受攻击的合约称为unsafe合约,把恶意的合约称为Attack合约。

1.攻击者调用unsafe合约,以将资金转移到Attack合约中。

比特币全网难度降至39.16T:金色财经报道,据最新链上数据显示,比特币挖矿难度已降至39.16 T,下调幅度约为0.483%,目前全网平均算力为290.14EH/s。[2023/2/12 12:02:25]

2.收到调用之后,unsafe合约首先检查攻击者是否有资金,然后将资金转移到Attack合约。

3.收到资金后,Attack合约执行回退函数,在它能够更新余额之前回调到不安全的合约,从而重新启动该过程。

因为这种攻击是通过无界递归调用进行的,所以如果语言不是图灵完备的,攻击就不可能进行。

跨函数重入

跨函数重入类似于经典的重入攻击,除了重入的函数与进行外部调用的函数功能不同。这种重入攻击通常更难被发现——因为在复杂的协议中,组合的可能性太多,无法手动测试每个可能的结果。

FTX现任CEO:新团队已获得超过10亿美元的数字资产:金色财经报道,FTX现任CEO John Ray告诉众议院金融服务委员会,他的新团队迄今已获得超过10亿美元的数字资产,这只是FTX欠客户和其他债权人其中的一小部分。[2022/12/13 21:40:42]

这就引出了我们的概念证明:使用Pact语言进行简单的跨函数重入攻击。

Pact模块中的简单跨函数重入

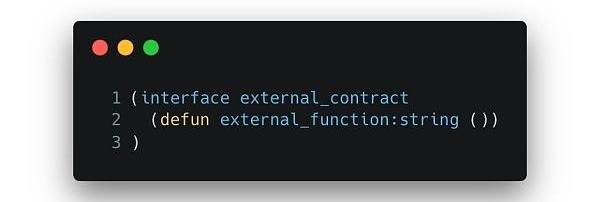

正如我们在下方代码片段中看到的,合约中的函数对另一个实现特定接口的合约进行外部调用。这允许重入一个设计好的攻击合约。Pact中的功能是内置函数,可授予用户权限来执行敏感任务。以下代码仅供说明之用,并非取自真实案例合约。

我们将使用的代码例子包含三个部分:

1.合约接口

Crypto.com 将交易费用降低 80%:金色财经消息,Crypto.com 发布公告称,已将现货和衍生品市场的交易费用降低最高 80%,现货和衍生品市场的最高交易费用目前分别从 0.075% 和 0.034% 开始。另外,Crypto.com 还对 CRO 质押者减免部分交易费用。[2022/8/18 12:34:34]

用以使主合约与一个恶意的外部模块进行交互

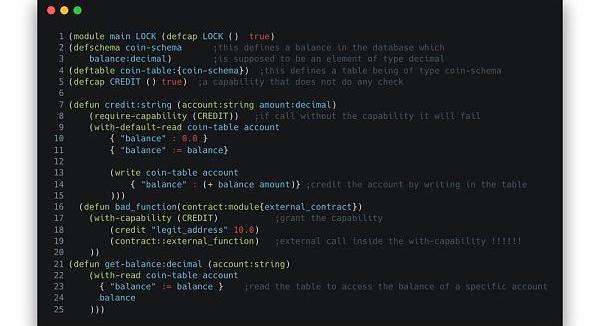

2.主要模块

被攻击的模拟示例合约

首先,数据库被定义为一个表,其中字符串存储在具有关联十进制数的行中。

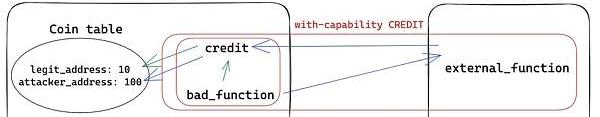

然后定义了一个能力:CREDIT。这个条件将是credit函数所需要的,但只被with_capability语句中的bad_function内部授予。这意味着直接调用credit会失败。

现在,函数credit被定义如下:它增加了作为输入的字符串的余额。如果该地址不在表中,它还会创建该条目。

最后,函数bad_function增加了legit_address的余额,但也执行了对符合之前定义的接口的合约的调用,该合约可以作为一个输入参数提供。函数get-balance允许我们读取该表格。

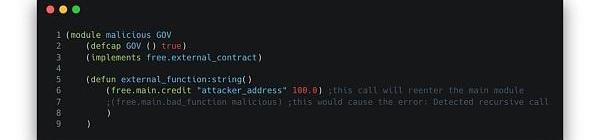

3.用于触发重入的模块:

重新进入主模块,调用credit函数

大致流程如下:

a.以攻击合约为参数调用bad_function

b.CREDIT功能被授予

c.“legit_address”的余额增加了10

d.调用恶意模块的external_function:因为它仍然具有CREDIT功能,它可以重新进入合约并直接调用credit函数,给"attacker_address"一个100的余额。

之后,返回10,返回100。

重入成功。

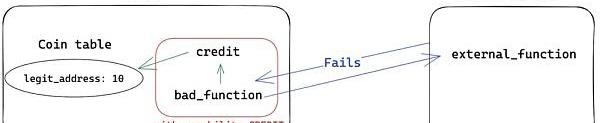

现在,如果我们不重入调用credit,而是尝试重入再次调用bad_function,会发生什么?即使第一次调用credit成功,由于重入是在bad_function中,这将是一个递归调用且执行将会失败。

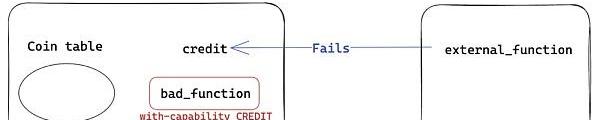

现在,如果我们尝试直接调用external_function,这将不起作用,因为所需的功能CREDIT没有被授予。

写在最后

通过移除无界递归,图灵不完备性可以防止一些重入攻击的载体。

然而,由于跨函数重入可以在没有递归调用的情况下进行,图灵不完备性并不能阻止所有此类攻击载体,因此用户在与这种语言交互时不应该假设重入不会造成恶劣影响。

重入和跨函数重入是非常常见的安全问题,Web3.0领域也因此发生了一系列规模巨大的攻击事件。

Pact作为一种智能合约编程语言,极具潜力。

它采取的方法与其他语言如Solidity或Haskell有些不同。Pact并不完全依靠图灵不完备性来提高安全性;该语言被设计地更容易阅读、理解和正式验证。

然而,没有哪种编程语言能对所有的攻击载体免疫。因此开发者必须了解他们所使用的语言的独特功能,并且在部署前对所有项目进行彻底审计。

目前,CertiK的审计及端到端解决方案已覆盖目前市面上大部分生态系统,并支持几乎所有主流编程语言,就区块链平台、数字资产交易平台、智能合约的安全性等领域为各个生态链提供安全技术支持。

标签:DITCREREDIREDPitquidity-BSCCreaticlesSMARTCREDIT价格qredo币前景

据最新消息,去中心化超抵押稳定币USDD正式登陆Guarda钱包。用户可以在Guarda钱包上安全地存储、发送、接收和交换USDD.

1900/1/1 0:00:00据最新消息,EllipsisFinance平台第22周矿池投票新鲜出炉,2pool高居第一,总票数高达1320亿,占总投票数28.20%。 此外,2pool矿池当前APR也非常可观,最高达6%.

1900/1/1 0:00:00数字货币将通过与加密服务提供商SmartPay的合作来寻求扩大其在南美国家的业务。 Tether是世界上最大的市值稳定币USDT的发行人,巴西的24000多台ATM机将支持其代币.

1900/1/1 0:00:00元宇宙,Web3时代最新热词,和NFT、DAO等新晋热门概念一起在2021年横空出世。这一概念最早诞生于1992年的科幻小说《雪崩》,小说中描绘了一个庞大的虚拟现实世界,人们用数字化身来控制,并.

1900/1/1 0:00:00Polkadot生态研究院出品,必属精品背景GavinWood于2016年创立了波卡,最终目标是创建一个真正的去中心化的系统,一直以来波卡为成为下一代网络的基础设施而不断前进着.

1900/1/1 0:00:00一、基本信息2022年10月发生较典型安全事件约『100』起。本月攻击形式呈现多元化,攻击范围包括钱包、MEV机器人、跨链,项目奖励等.

1900/1/1 0:00:00