2月19日,全球最大的NFT交易平台OpenSea刚开始支持用户使用新合约,一些用户的NFT资产就被盗了。

次日,OpenSea的CEO Devin Finzer在推特上披露,「这是一种网络钓鱼攻击。我们不相信它与 OpenSea 网站相关联。到目前为止,似乎有 32 个用户签署了来自攻击者的恶意有效载体,他们的一些 NFT 被盗。」Finzer称,攻击者钱包一度通过出售被盗NFT获得了价值170万美元的ETH。

用户NFT被盗后,不少人在推特上猜测,钓鱼攻击的链接可能隐藏在假冒的「OpenSea致用户」邮件中。因为19日当日,该交易平台正在进行一项智能合约升级,用户需要将列表迁移到新的智能合约中。攻击者很可能利用了这次的升级消息,将钓鱼链接伪装成通知邮件。

2月21日,OpenSea的官方推特更新回应称,攻击似乎不是基于电子邮件。截至目前,钓鱼攻击的来源仍在调查中。

Mango黑客提案:使用国库7000万美元偿还坏账,若通过将返还部分Token:10月12日消息,Mango攻击事件黑客发起提案,希望使用Mango国库中约7000万枚USDC偿还坏账,如果此提案被通过,黑客将把账户中MSOL、SOL和MNGO转入Mango团队发布的地址。

黑客还表示:“协议中剩余的全部坏账将由Mango国库偿还,没有坏账的用户将不受影响。任何坏账都将被视为漏洞赏金/保险,由Mango保险基金支付。如果Mango Token持有者通过对该提案的投票,就表示同意支付这笔奖金并用国库偿还坏账,并放弃对坏账账户的任何潜在索赔,一旦Token按上述规则被偿还,将不会进行任何刑事调查或冻结资产。”

该提案投票将于3天后结束。

此前消息,今日早些时候,Solana生态DeFi平台Mango遭遇黑客攻击,损失或超1亿美元。[2022/10/12 10:31:53]

2月18日,OpenSea开始了一项智能合约的升级,以解决平台上的非活跃列表问题。作为合约升级的一部分,所有用户都需要将他们在以太坊上的NFT列表迁移至新的智能合约中,迁移期将持续7天,到美东时间的2月25日下午2点完成,迁移期间,用户NFT在OpenSea上的旧报价将过期失效。

加密做市商Wintermute在DeFi黑客攻击中损失1.6亿美元:9月20日消息,加密做市商Wintermute创始人Evgeny Gaevoy在社交媒体上发文表示,Wintermute在DeFi黑客攻击中损失1.6亿美元,目前其CeFi和OTC业务不受影响。[2022/9/20 7:08:19]

2月19日,用户需要配合完成的操作开始了。人们没有想到,在忙乱的迁移过程中,黑客的「黑手」伸向了OpenSea用户的钱包里。从用户们在社交平台的反馈看,大部分攻击发生在美东时间下午5点到晚上8点。

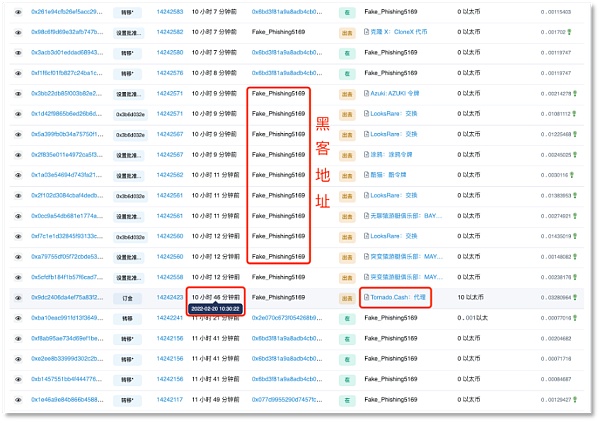

从后来在以太坊浏览器上被标记为「网络钓鱼/黑客」的地址上看,19日晚18时56分,被盗的资产开始从黑客地址转移,并在2月20日10时30分出现了通过混币工具Tornado Cash「洗币」的操作。

动态 | 电脑安全软件公司:揭示朝鲜黑客如何利用恶意软件入侵加密货币交易:据BeinCrypto消息,电脑安全软件公司Objective-See发布报告,揭示了加密货币交易被朝鲜一个新的恶意软件入侵的细节。这种新的恶意软件由朝鲜黑客组织Lazarus APT集团操作,以一种叫做“JTM交易软件”的客户端交易软件为幌子,主要通过电子邮件分发给毫无戒心的受害者,在被安装后窃取私钥和访问详细信息。[2019/10/16]

黑客链上地址的部分动向

用户NFT被盗后,「OpenSea被黑客攻击,价值2亿美元资产被盗」的说法开始在网络上蔓延,人们无从得知失窃案的准确原因,也无法确认到底殃及了多少用户。

动态 | 黑客攻击印度政府网站以挖掘加密货币:据CCN消息,研究人员发现,黑客窃取了几个印度政府网站的处理能力,以挖掘加密货币。安全研究人员表示:“黑客瞄准政府网站开采加密货币,因为这些网站流量很大,大多数人信任它们。”目前还没有采取任何具体措施来解决这个问题,恶意软件代码仍在公共门户网站上运行。[2018/9/18]

直到2月20日,OpenSea的CEO Devin Finzer才在推特上披露,「据我们所知,这是一种网络钓鱼攻击。我们不相信它与 OpenSea 网站相关联。到目前为止,似乎有 32 个用户签署了来自攻击者的恶意有效载体,他们的一些 NFT 被盗。」Finzer 驳斥了「价值2 亿美元的黑客攻击的传言」,并表示攻击者钱包通过出售被盗NFT 获得了价值170?万美元的ETH。

区块链安全审计机构 PeckShield 列出了失窃NFT的数量,共计315个NFT资产被盗,其中有254个属于ERC-721标准的NFT,61个为ERC-1155标准的NFT,涉及的NFT品牌包括知名元宇宙项目Decentraland 的资产和NFT头像「无聊猿」Bored Ape Yacht Club等。该机构还披露,黑客利用Tornado Cash清洗了1100 ETH,按照ETH当时2600美元的价格计算,清洗价值为286万美元。

用户NFT失窃事件发生后,有网友猜测,黑客利用了OpenSea升级的消息,将钓鱼链接伪造成通知用户的邮件,致使用户上当受而点击了危险链接。

对此,Devin Finzer表示,他们确信这是一次网络钓鱼攻击,但不知道钓鱼发生在哪里。根据与32名受影响用户的对话,他们排除了一些可能性:攻击并非源自OpenSea官网链接;与OpenSea电子邮件交互也不是攻击的载体;使用OpenSea 铸造、购买、出售或列出NFT不是攻击的载体;签署新的智能合约(Wyvern 2.3 合约)不是攻击的载体;使用 OpenSea 上的列表迁移工具将列表迁移到新合约上不是攻击的载体;点击官网banner页也不是攻击的载体。

简而言之,Finzer试图说明钓鱼攻击并非来自OpenSea网站的内部。2月21日凌晨,OpenSea官方推特明确表示,攻击似乎不是基于电子邮件。

截至目前,钓鱼攻击到底是从什么链接上传导至用户端的,尚无准确信息。但获得Finzer认同的说法是,攻击者通过钓鱼攻击拿到了用户转移NFT的授权。

推特用户Neso的说法得到了Finzer的转发,该用户称,攻击者让人们签署授权了一个「半有效的 Wyvern 订单」,因为除了攻击者合约和调用数据(calldata)之外,订单基本上是空的,攻击者签署了另一半订单。

该攻击似乎利用了Wyvern 协议的灵活性,这个协议是大多数 NFT 智能合约(包括在 OpenSea上制定合约)的基础开源标准,OpenSea 会在其前端/API上验证订单,以确保用户签署的内容将按预期运行,但这个合约也可以被其他更复杂的订单使用。

按照Neso的说法,首先,用户在Wyvern上授权了部分合约,这是个一般授权,大部分的订单内容都留着空白;然后,攻击者通过调用他们自己的合约来完成订单的剩余部分,如此一来,他们无需付款即可转移 NFT 的所有权。

简单打个比方就是,黑客拿到了用户签名过的「空头支票」后,填上支票的其他内容就搞走了用户的资产。

也有网友认为,在钓鱼攻击的源头上,OpenSea排除了升级过的、新的Wyvern 2.3合约,那么,不排除升级前的、被用户授权过的旧版本合约被黑客利用了。对此说法,OpenSea还未给出回应。

截至目前,OpenSea仍在排查钓鱼攻击的源头。Finzer也提醒不放心的用户,可以在以太坊浏览器的令牌批准检查程序(Ethereum Token Approval)上取消自己的NFT授权。

奋进的中国再度点燃激情与梦想的圣火,翘首以待的2022年北京冬奥会正在火热举行中。无论是充满创意、古典与现代相结合的开幕式,还是运动员在赛事上的精湛技巧和奥运精神的展现,都为我们带来一场场冰雪视.

1900/1/1 0:00:002021年是DAO风起云涌的一年。从PleasrDAO迅速众筹购买知名NFT、到a16z投资泛兴区文化社区FWB DAO,一连串标志性事件见证了DAO这一新型组织形式的演化和活跃.

1900/1/1 0:00:00在经历去年底风波之后,DeFi龙头今年再次涉足NFT,是市场热点新布局,还是另有打算?2月15日,Sushi核心开发者LufyCZ在Sushi官方社区宣布推出NFT项目Sushimi.

1900/1/1 0:00:00这篇文章阐述了公有链(又称去中心化账本、加密货币和Web3)背景下的隐私状况。第一部分的内容涉及到了为什么隐私是区块链广泛采用的关键障碍,以及隐私的不同方面是什么.

1900/1/1 0:00:00当你可能想要的所有信息都没有限制且未经许可时,研究看起来会有所不同。从《华尔街日报》到JStor再到皮尤研究中心,你是否需要订阅才能获得信息,就像你作为一名Web2创作者所需要的那样?谢天谢地,

1900/1/1 0:00:00对于大部分年轻人来说,刚刚过去的春节有一个词语突然成为了品牌宣传的流行语,作为从NFT中衍生出来的“数字藏品”一时间获得了不少品牌青睐,他们纷纷推出自己的数字藏品来作为新年礼物.

1900/1/1 0:00:00