原文:《正处于“刮骨疗” 自救的SushiSwap,今日又是如何被黑客攻击的?》

在严峻的财务压力下,黑客又来一击,那在黑客的打击下,SushiSwap能否走出自救的道路?

2023年4月9日,据BeosinEagleEye态势感知平台消息, SushiswapRouteProcessor2合约遭受攻击,部分对合约授权过的用户资金被黑客转移,涉及金额约1800ETH,约334万美元。

据了解,SushiSwap 流动性挖矿项目,克隆自 Uniswap,最大的不同是其发行了 SUSHI 代币,团队希望用 SUSHI 通证经济模型,优化 Uniswap。但 Uniswap 创始人 Hayden Adams 表示,Sushi 只是任何有能力的开发人员通过一天的努力创造出来的东西,试图利用炒作和 Uniswap 创造的价值来获利。

Reddit社区代币Moons和Bricks在Kraken上市后价格飙升:8月8日消息,据CoinGecko数据显示,Reddit的 r/CryptoCurrency社区代币MOON和 r/Fortnite subreddit 社区代币BRICK在过去24小时涨幅分别达到42.1%和83.4%。

此前消息,加密交易平台 Kraken 昨日宣布上架Reddit社区代币Bricks (BRICK) 和Moons (MOON),并开放在Arbitrum Nova网络的充提。[2023/8/8 21:31:59]

其实在本次攻击之前,这个项目还有另外的“坎坷”,去年12 月 6 日,上任仅两个月的 Sushi 新任“主厨” Jared Grey 于治理论坛发起了一项新提案。在该提案中,Jared 首次向外界披露了 Sushi 当前严峻的财务状况,并提出了一个暂时性的自救方案。(相关阅读:《Sushiswap财库告急,新任“主厨”按下“自救键”》)

链上数据显示Arbitrum巨鲸正持续增持ARB:金色财经报道,链上数据分析表明,Arbitrum巨鲸继续增持其治理代币ARB。

其中,Mechanism Capital联合创始人Andrew Kang以1.23美元的价格又购买了151万枚ARB,其中包括大约185万美元的USDC。链上分析师Lookonchain指出,Kang也是PleasrDAO的成员,他总共购买了230万枚ARB,平均买入单价为1.24美元。

另一个Arbitrum巨鲸——该项目治理代币的最大个人持有者——从中心化交易所Gate提取了585万枚ARB(715万美元)。该实体目前持有1762万枚ARB,按当前价格计算价值约2150万美元。

第三只鲸鱼以大约100万美元的USDC购买了795,381枚ARB,单价为1.26美元。目前其持有1060万枚ARB,价值1294万美元。

最后,第四个鲸鱼地址收到了532012枚ARB转账,价值约661000美元,使其总持仓达到458万枚ARB,价值约559万美元。[2023/4/6 13:48:09]

正是在这样的压力下,黑客又来一击,那在黑客的打击下,SushiSwap能否走出自救的道路?

法国金融监管机构支持加密公司进行更快的强制许可:金色财经报道,法国金融市场管理局 (AMF) 主席Marie-Anne Barbat Layani 周一表示,法国金融市场管理局 (AMF) 希望强制加密公司在尚未在该国注册的情况下申请许可证。Barbat-Layani似乎支持法国参议院去年提出的一项举措,该举措将要求加密公司寻求一些监管认可,以期在2023年10月1日之前实施欧盟新的加密资产市场 (MiCA) 监管。Barbat-Layani表示,AMF与议会一样,呼吁加快向加密服务的非注册提供商强制许可制度” 。(CoinDesk)[2023/1/9 11:02:39]

Axie Infinity:将于2023年Q1推出新报价功能以解决市场上的狙击机器人问题:10月8日消息,Axie Infinity表示,App.axie将于2023年Q1推出新功能,以解决“自动购买市场上定价错误的axies”的狙击机器人。该功能允许用户对任何Axie提出报价,无论是否在售。

如果所有者试图将价格设置为低于报价,市场将发出警告并提醒他们已经有更高价格的报价。这将大大减少定价错误的Axie的数量,从而减少狙击机器人的机会。[2022/10/9 12:49:59]

我们以其中一笔攻击交易进行事件分析。

0xea3480f1f1d1f0b32283f8f282ce16403fe22ede35c0b71a732193e56c5c45e8

ETC Group将在Cboe Europe推出比特币ETP产品BTCE:7月28日消息,机构级数字资产支持证券专业提供商ETC Group宣布,将在证券交易所Cboe Europe上线其BTCetc ETC Group Physical Bitcoin(BTCE)产品,交易以欧元进行,清算由SIX-clear进行。(Businesswire)[2022/7/28 2:43:47]

攻击者地址

0x719cdb61e217de6754ee8fc958f2866d61d565cf

攻击合约

0x000000C0524F353223D94fb76efab586a2Ff8664

被攻击合约

0x044b75f554b886a065b9567891e45c79542d7357

被攻击用户

0x31d3243CfB54B34Fc9C73e1CB1137124bD6B13E1

1.攻击者地址(0x1876…CDd1)约31天前部署了攻击合约。

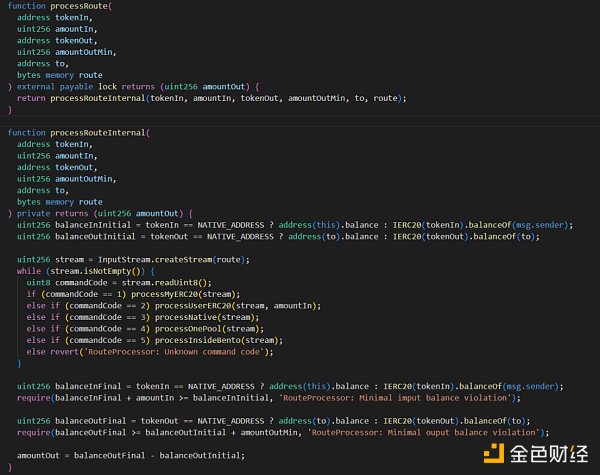

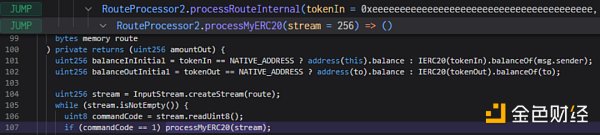

2.攻击者发起攻击交易,首先攻击者调用了processRoute函数,进行兑换,该函数可以由调用者指定使用哪种路由,这里攻击者选择的是processMyERC20。

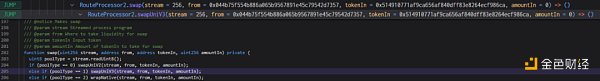

3.之后正常执行到swap函数逻辑中,执行的功能是swapUniV3。

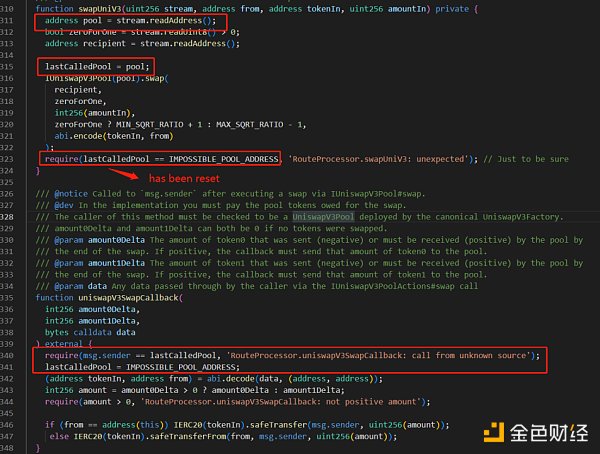

4. 在这里可以看到,pool的值是由stream解析而来,而stream参数是用户所能控制的,这是漏洞的关键原因,这里lastCalledPool的值当然也是被一并操控的,接着就进入到攻击者指定的恶意pool地址的swap函数中去进行相关处理了。

5.Swap完成之后,由于此时lastCalledPool的值已经被攻击者设置成为了恶意pool的地址,所以恶意合约调用uniswapV3SwapCallback函数时校验能够通过,并且该函数验证之后就重置了lastCalledPool的值为0x1,导致swapUniV3函数中最后的判断也是可有可无的,最后可以成功转走指定的from地址的资金,这里为100个WETH。

本次事件攻击者主要利用了合约访问控制不足的问题,未对重要参数和调用者进行有效的限制,导致攻击者可传入恶意的地址参数绕过限制,产生意外的危害。

针对本次事件,Beosin安全团队建议:

1.在合约开发时,调用外部合约时应视业务情况限制用户控制的参数,避免由用户传入恶意地址参数造成风险。

2.用户在与合约交互时应注意最小化授权,即仅授权单笔交易中实际需要的数量,避免合约出现安全问题导致账户内资金损失。

Beosin

企业专栏

阅读更多

金色财经 善欧巴

Chainlink预言机

金色早8点

白话区块链

Odaily星球日报

Arcane Labs

欧科云链

深潮TechFlow

BTCStudy

MarsBit

作者:Manta Network 联合创始人Kenny Li 翻译:金色财经0xnaitive零知识以太坊虚拟机 (zkEVM) 是一种以太坊状态机.

1900/1/1 0:00:00文/ Lukasinho,GCR团队成员;译/金色财经xiaozouWeb3近年来发展势头迅猛,随着Web3的发展,对扩展解决方案的需求变得更加迫切.

1900/1/1 0:00:00原文作者:Mary Liu,比推 BitpushNews 当地时间 4 月 18 日,美国证券交易委员会(SEC)主席 Gary Gensler 出席众议院金融服务委员会听证会.

1900/1/1 0:00:00DeFi数据1、DeFi代币总市值:552.5亿美元 DeFi总市值及前十代币 数据来源:coingecko2、过去24小时去中心化交易所的交易量29.

1900/1/1 0:00:00原文:Bankless编译:DeFi之道 稳定币!全球监管机构正在关注与其挂钩的加密资产。或许并不出人意料,拟议中的立法成果好坏参半.

1900/1/1 0:00:00当下,zkSync 生态系统正准备迎来爆发式增长,而现在正是加入的最佳时机。随着更多的去中心化应用程序(dApp)基于 zkSync 生态系统展开,这个生态系统的潜力也将进一步扩大.

1900/1/1 0:00:00