By: 九九 & Zero

据慢雾安全团队情报,2023 年 3 月 13 日,Ethereum 链上的借贷项目 Euler Finance 遭到攻击,攻击者获利约 2 亿美元。慢雾安全团队第一时间介入分析,并将结果分享如下:

Euler Finance 是以太坊上的一个非托管的无许可借贷协议,帮助用户为他们的加密货币资产赚取利息或对冲波动的市场。

当用户在 Euler Finance 上进行存款抵押时会收到对应的 EToken 作为凭证,后续赎回抵押品和进行借贷时都是通过 EToken。EToken 的设计使用户可以通过铸造 EToken 并直接使用新的 EToken 作为抵押品来借出更多的资产并增加债务,即以叠加杠杆的方式进行自我借贷(self borrow)。

Euler 的软清算机制是允许清算人灵活的帮被清算人偿还其债务,而不是只能按照固定的系数进行清算。

以下是本次攻击涉及的相关地址:

攻击者 EOA 地址:

0x5f259d0b76665c337c6104145894f4d1d2758b8c(下称攻击者 EOA 地址 1)

0xb2698c2d99ad2c302a95a8db26b08d17a77cedd4(下称攻击者 EOA 地址 2)

攻击合约地址:

加密交易所日均现货交易量在XRP裁决后增加近40亿美元:7月16日消息,在法官裁定Ripple通过交易所销售XRP不构成证券销售后,现货交易所的加密货币交易量有所增加。数据显示,交易所现货交易量从7月12日的127.4亿美元增加到7月14日的165.6亿美元。(The Block)[2023/7/16 10:58:07]

https://etherscan.io/address/0xeBC29199C817Dc47BA12E3F86102564D640CBf99

https://etherscan.io/address/0x036cec1a199234fC02f72d29e596a09440825f1C

攻击交易:

https://etherscan.io/tx/0xc310a0affe2169d1f6feec1c63dbc7f7c62a887fa48795d327d4d2da2d6b111d

https://etherscan.io/tx/0x71a908be0bef6174bccc3d493becdfd28395d78898e355d451cb52f7bac38617

https://etherscan.io/tx/0x62bd3d31a7b75c098ccf28bc4d4af8c4a191b4b9e451fab4232258079e8b18c4

https://etherscan.io/tx/0x465a6780145f1efe3ab52f94c006065575712d2003d83d85481f3d110ed131d9

Matrixport:比特币将在7月份反弹至3.5万美元:金色财经报道,加密服务提供商Matrixport在周三的一份报告中表示,看涨比特币的投资者正在为“季节性激增”做准备,因为比特币往往会在7月份反弹。在过去十年中,比特币在7月份的平均涨幅超过11%,10个月中有7个月出现了正回报。过去三年7月份的回报率分别为27%、20%和24%左右。

研究主管Markus Thielen表示,虽然夏季往往是比特币的盘整期,但往往强劲的是7月,平庸是在8月,9月则是抛售。Matrixport预计比特币将反弹至3.5万美元,然后抛售并回落至3万美元。此外,它预测比特币的年终目标是4.5万美元。[2023/6/28 22:05:56]

https://etherscan.io/tx/0x3097830e9921e4063d334acb82f6a79374f76f0b1a8f857e89b89bc58df1f311

https://etherscan.io/tx/0x47ac3527d02e6b9631c77fad1cdee7bfa77a8a7bfd4880dccbda5146ace4088f

此次攻击的主要原因有两点:

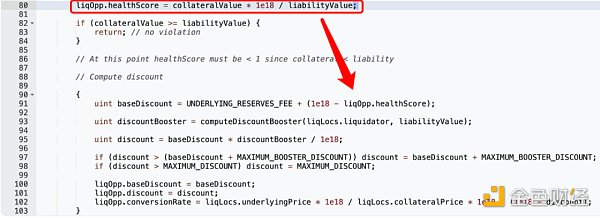

1. 将资金捐赠给储备地址后没有检查自身是否处于爆仓状态,导致能直接触发软清算的机制。

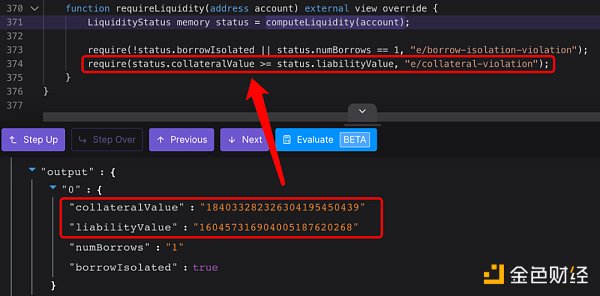

2. 由于高倍杠杆触发软清算逻辑时,被清算者的健康系数会降低到 1 以下,导致清算者的清算获利可以完全覆盖其负债。因此由于清算后获得的抵押资金的价值是大于负债的价值,所以清算者无需进行额外的超额抵押即可成功通过自身的健康系数检查(checkLiquidity) 而提取获得的资金。

去中心化实时通信网络Huddle01完成280万美元融资:4月6日消息,去中心化实时通信网络Huddle01完成280万美元融资, Superscrypt、M31 Capital、Protocol Labs、East Ventures、Longhash Ventures、Good News Ventures、Balaji Srinivasan、Stani Kulechov、 Dan Romero和Juan Benet等参投。

通过新一轮融资,Huddle01计划发展其生态系统以支持数千个应用程序,并启动其节点网络以促进大规模通信并用Huddle01代币奖励它们。(PR News Wire)[2023/4/6 13:48:45]

这里以攻击交易 0xc310a0af 进行分析,其他攻击的手法均一致:

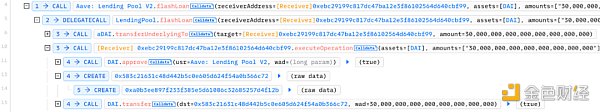

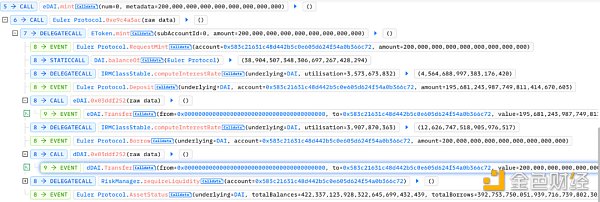

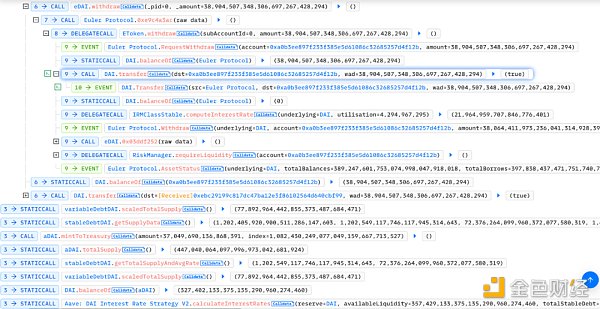

1. 攻击者首先从 Aave 中闪电贷出 30,000,000 枚 DAI,并创建了两个子攻击合约(0x583c21) 和(0xA0b3ee),为后续攻击做准备。

2. 其次将 20,000,000 枚 DAI 通过 deposit 函数存入 Euler 中,获得了 19,568,124.3 枚抵押物凭证代币 eDAI。

3. 之后调用 mint 函数(self borrow) 进行借款,借出了 195,681,243 枚 eDAI 和 200,000,000 枚债务代币 dDAI。

ApeCoin DAO进入第二季度质押,3000万枚APE将分配到4个质押池:3月14日消息,在ApeCoin DAO启动其质押系统91天后,已通过协议分发了3500万枚APE,另外3000万枚APE将在接下来的三个月内分发。在第二季度,ApeCoin DAO将在四个质押池中分配总计3000万枚APE,其中900万枚APE将进入APE Only池,14,131,500枚APE将进入BAYC池,5,718,000枚APE将进入MAYC池,1,150,500枚APE将进入BACK池。

根据Horizen Labs此前的分发计划,到2023年6月11日期间分配的3000万枚APE是ApeCoin社区在三年质押计划第一年投票决定分配的1亿枚APE中的一部分,按照AIP-21和AIP-22,ApeCoin DAO将在三年内总共向质押者分配1.75亿枚APE,

据Dune Analytics最新数据显示,当前已质押的APE总量已达到114,721,745枚。[2023/3/14 13:03:56]

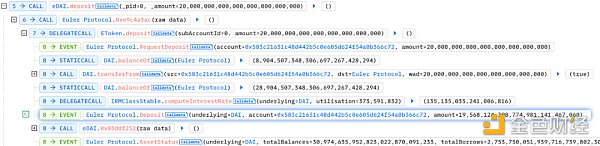

4. 紧接着调用 repay 函数用剩余的 10,000,000 枚 DAI 进行还款,其目的是为了减轻债务并增加抵押物价值,以便再次进行借贷。

5. 再次调用 mint 函数(self borrow) 进行第二次借款,借出了 195,681,243 枚 eDAI 和 200,000,000 枚 dDAI,此时该账户中大约 410,930,612 枚 eDAI 与 390,000,000 枚 dDAI。

过去三小时Alameda已向FTX转入约2.5万枚ETH:金色财经消息,PeckShield(派盾)监测显示,过去三小时内Alameda FTX Deposit钱包地址(0x36开头)向FTX转入约2.5万枚ETH(约3000万美元)。[2022/6/28 1:35:38]

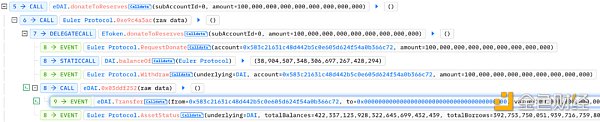

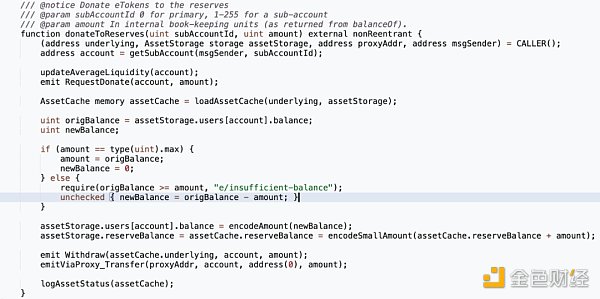

6. 然后调用 donateToReserves 函数将 100,000,000 枚 eDAI 捐赠给储备地址,此时账户中的 eDAI 剩下 310,930,612 枚,而债务代币 dDAI 有 390,000,000 枚,此刻账户处于爆仓状态,但 donateToReserves 函数并没有检查账户的健康系数。

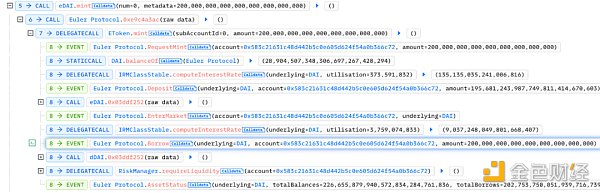

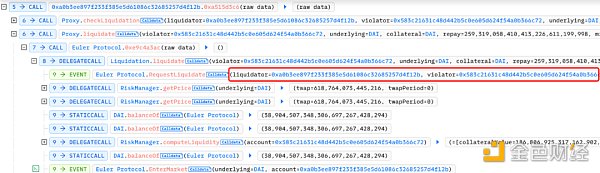

7. 通过另一个子攻击合约 0xA0b3ee 调用清算函数去清算上一步中处于可被清算状态下的账户 0x583c21。

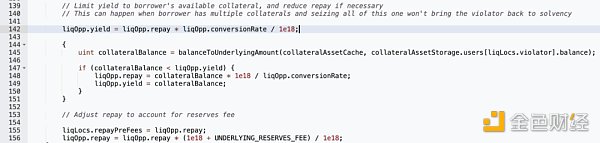

清算过程中将 0x583c21 账户的 259,319,058 枚 dDAI 的负债转移到 0xA0b3ee 上,并获取了该账户的 310,930,612 枚 eDAI。

可以看出清算人仅承担较少的债务却可以获得绝大部分的抵押品,这是因为 Euler 的软清算机制:当清算人开始进行清算时,将会根据债务人的健康系数计算折扣。根据这个特性当健康系数越低时,折扣越大,所能转移抵押品越多,最终只要能覆盖本身的债务既可完成获利。

由于清算后 0xA0b3ee 账户获得的抵押品是超过债务数量的,所以能成功通过清算检查。

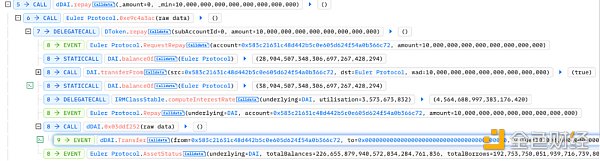

8. 最后通过调用 withdraw 函数进行提款上一步清算中得到的资金,并归还闪电贷获利。

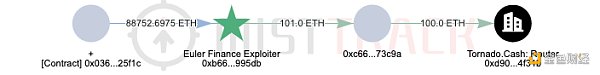

截止发文时间,100 ETH 已经被黑客转移到 Tornado Cash。

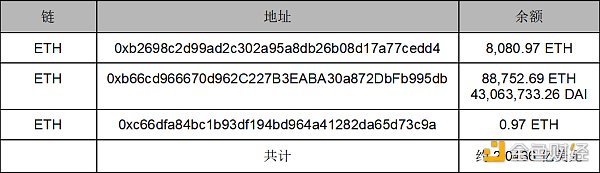

剩余资金作为余额保留在黑客地址,以下为详情:(备注:价格取 2023-03-14 10:00 UTC)

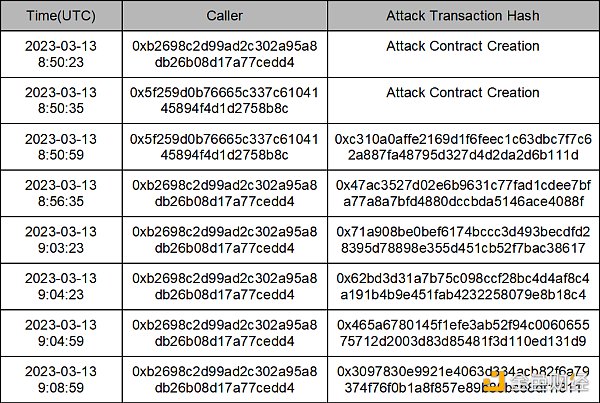

值得注意的是,此次攻击事件共有 6 笔攻击交易,除了第一笔攻击交易为攻击者 EOA 地址 1 发起的外,其他的攻击交易发起人均为攻击者 EOA 地址 2。

以下是 6 笔攻击交易的时间线:

2023-03-13 11:38:11 UTC,攻击者 EOA 地址 1 将获利的 8,877,507.34 DAI 提款到攻击者 EOA 地址 2 的获利地址。

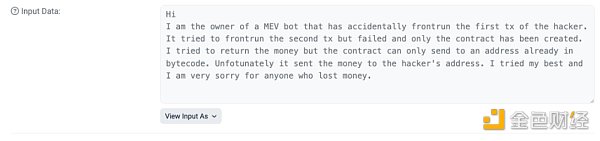

2023-03-13 12:08:35 UTC,攻击者 EOA 地址 1 发起链上喊话交易,喊话内容为:攻击者 EOA 地址 1 自称为 MEV 机器人,抢跑了攻击者 EOA 地址 2 的第一笔攻击交易,尝试抢跑其他的攻击交易但失败。更不幸的是,它创建的攻击合约只能提款到攻击者 EOA 地址 2 的获利地址。

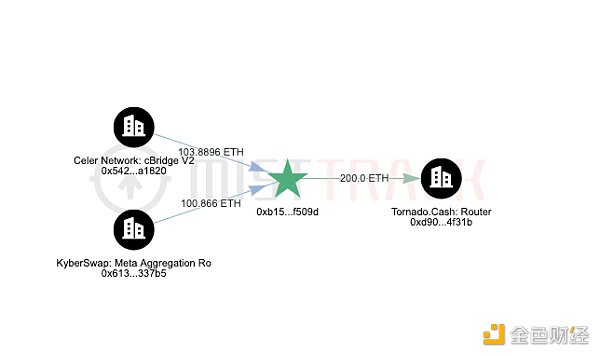

根据 MistTrack 链上分析团队分析,攻击者 EOA 地址 1 的手续费来源地址是 30 天前在 BSC 链采用闪电贷攻击手法攻击 EPMAX 项目的黑客地址,攻击获利 346,399.28 USDT。

攻击获利后,EPMAX 黑客地址通过 cBridge 跨链到 ETH 链后将获利资金转移到 Tornado Cash。EPMAX 黑客使用到的平台工具有 Multichain, FixedFloat, cBridge, 1inch 和 KyberSwap。

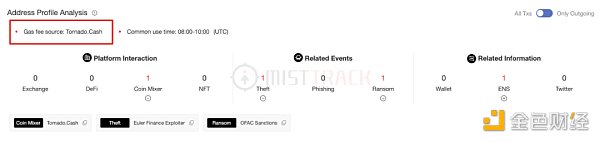

攻击者 EOA 地址 2 的手续费来源是 Tornado Cash。

综上所述,我们可以发现其实单独看 donate 操作,不检查捐赠用户的流动性是没有问题的。当用户捐赠后处于爆仓状态时,自然会有套利机器人进行清算。而单独看软清算的特性反而可以减轻过度清算以及清算不足的情况,正常清算的情况下是要求清算者需要有一定的抵押物,以避免完成清算后无法通过流动性检查。

但当捐赠操作与软清算相结合时就发生了奇妙的化学反应,攻击者通过杠杆(self borrow) 与捐赠特性将本身的健康系数降低到 1 以下,这就直接导致了清算者在完成清算后的获利可以覆盖其负债。

此次攻击事件的根本原因在于涉及用户资金的关键函数缺少流动性检查,并与动态更新折扣的清算机制构成了套利空间,导致攻击者无需抵押或偿还债务即可套取大量的抵押品。慢雾安全团队建议借贷类型的协议在涉及用户资金的函数需要做好必要的健康检查,并且需要考虑到不同模块组合后会形成的安全风险,设计安全的经济模型与业务模型。

慢雾科技

个人专栏

阅读更多

金色财经 善欧巴

金色早8点

Arcane Labs

MarsBit

Odaily星球日报

欧科云链

深潮TechFlow

BTCStudy

澎湃新闻

原文:《Foresight Ventures:Perpetual DEX 的 LP 产品化之路》作者:Kylo/img/2023525213128/0.

1900/1/1 0:00:00原文标题:《Revisiting Aggregation Theory》撰文:Joel John编译:Frank,Foresight News一年前.

1900/1/1 0:00:00撰文:darkforest在 3.12 三周年纪念日,加密货币圈并没有给我们一个平静的日子来舔舐三年前的那次伤痛。正所谓幸福的家庭都很相似,不幸的家庭各有各的不幸.

1900/1/1 0:00:00原文:《当RaaS服务兴起:OP Stack能否威胁到Cosmos护城河?》当 OP Stack 这个方案被提出时,市场对于这项技术反响平平.

1900/1/1 0:00:00原文作者:小王游戏论 图片来源:由无界 AI 生成日新月异的生成型AI技术的出现对我们所带来的影响,几乎可以被认为是又一次数字革命.

1900/1/1 0:00:00作者:尚航飞(中国邮政储蓄银行资产负债管理部职员)当地时间3月10日,美国第16大银行硅谷银行(Silicon Valley Bank)宣布破产,成为美国史上第二大规模的商业银行破产事件.

1900/1/1 0:00:00