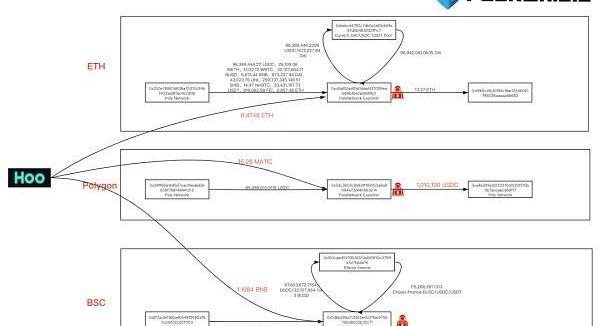

8月10日,异构跨链协议PolyNetwork遭到攻击,损失达到6.1亿美元,包含2,857ETH、9,630万USDC、26,000WETH、1,000WBTC、3,340万USDT、2,590亿SHIB、14renBTC、673,000DAI和43,000UNI转至以太坊,6,600BNB、8,760万USDC、26,600ETH、1,000BTCb、3,210万BUSD转至BSC,8,500万USDC转至Polygon。

PeckShield「派盾」第一时间定位并分析发现,此次攻击源于合约漏洞。

报告:黑客在2023年Q1的40次攻击中从窃取了约4亿美元:金色财经报道,TRM Labs在一份新报告中表示,黑客在2023年前三个月的40次攻击中从加密项目中窃取了约4亿美元。这比2022年第一季度下降了70%。黑客的平均规模也变小了,从2022年的3000万美元减少到2023年同期的1050万美元。黑客也越来越多地归还他们窃取的资金,从被利用的项目中获得“白帽”奖励。TRM Labs估计,黑客攻击受害者在2023年拿回了将近一半的被盗资金。

TRM Labs表示,一个可能的解释是监管机构越来越关注加密货币黑客攻击和一些备受瞩目的执法案件。首先,加密货币交易所正在加强他们的KYC/AML政策,这使得兑现被盗的加密货币变得更加困难。与此同时,Tornado Cash自2022年8月以来一直受到美国制裁,该协议自动将所有与Tornado相关的资金重新列入任何受监管交易所。[2023/5/23 15:19:53]

据了解,PolyNetwork是由小蚁Neo、本体Ontology、Switcheo基金会共同作为创始成员,分布科技作为技术提供方共同发起的跨链组织。

跨链桥黑客在过去两年里造成大约25亿美元损失:金色财经报道,根据Token Terminal的报告,跨链桥是50% DeFi漏洞的受害者。在过去的两年里,黑客利用漏洞窃取了大约25亿美元。同一时期DeFi贷款黑客攻击造成7.18亿美元损失,DEX黑客攻击造成3.62亿美元损失。

与2021年同期相比,2022年上半年,利用跨链桥的盗窃行为增加了58%。[2022/12/30 22:16:43]

黑客如何狂揽6.1亿美元?

PeckShield「派盾」简述攻击过程:

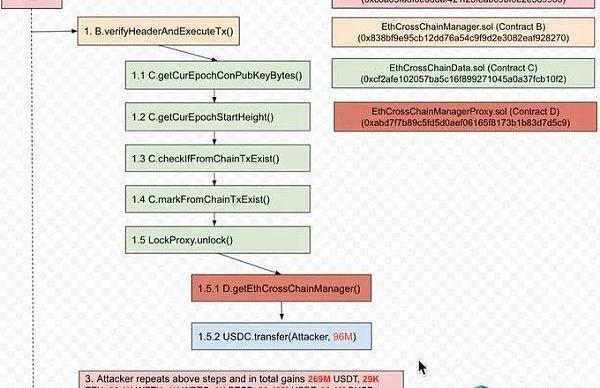

PolyNetwork中有一特权合约EthCrossChainManager,此合约主要用于触发来自其他链的信息。

CremaFinance:找到了黑客在黑客事件中使用的可疑discord账户:金色财经报道,CremaFinance在社交媒体上称,根据合作伙伴提供的线索,我们找到了黑客在黑客事件中使用的可疑discord账户。我们正在与有关方面接触,以获得更多可能有助于侦查的信息。

金色财经此前报道,CremaFinance被黑客攻击损失约880万美元。[2022/7/4 1:50:09]

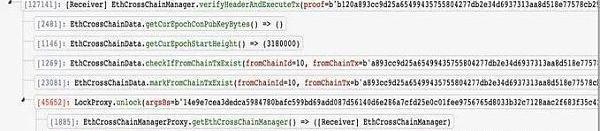

在跨链交易中,任何人都可调用verifyHeaderAndExecuteTx来执行跨链交易,这个函数主要有三个作用:一是通过检验签名来验证区块头是否正确,二是利用默克尔树来验证交易是否包含在该区块中,三是调用函数_executeCrossChainTx,即目标合约。

此次攻击事件源于PolyNetwork允许调用目标合约,但在此过程中没有限制用户调用EthCrossChainData合约,该合约可追踪来自其他链上数据的公钥列表,即便在没有盗取公钥的情况下,如果你已经获取了修改公钥列表的权限,那么只需要设置公钥来匹配自己的私钥,基本上就可以畅通无阻了。

黑客在Word文档中插入脚本挖XMR:以色列网络安全公司Votiro的安全研究人员表示,近日,黑客在微软Word文档中插入脚本,来劫持用户的计算机利用其秘密进行XMR(门罗币)的挖矿。这起攻击滥用了微软Word的在线视频功能,该功能允许用户直接将远程视频插入到文档中。由于没有充分的安全措施,黑客一直在使用这项功能插入挖矿劫持脚本,这些脚本耗尽了受害者的CPU,并在视频播放过程中将Monero(XMR)存入后台。[2018/2/23]

由于用户可通过发送跨链请求EthCrossChainManager合约调用EthCrossChainData合约,来蒙混onlyOwner的检验,此时,用户只需要杜撰一个正确的数据就能触发修改公钥的函数。

白帽黑客在上个月对Coincheck交换的调查中起到了重要作用:社区成员帮助追踪了从东京交易所偷来的5.38亿美元NEM加密货币。道德黑客协助当局,并鼓励其他人参与提供援助。JK17和Hamabe在Twitter上的一顶著名的白色帽子,成功地识别出被盗的钱是在入侵后不久被发送的。这些信息是与NEM基金会共享的,这些账户已经被标记出来,目前正在受到监控。这些资金现在已经被转移到400多个账户中,其中一些被无辜的持有者所拥有,这似乎是一种混淆追踪者的尝试。[2018/2/22]

接下来,攻击者离得手只有一步之遥,PolyNetwork的合约允许调用任意合约,但是,它只调用与签名哈希对应的合约函数,如上图合约C所示。

黑客在线演绎花式DeFi出金

8月10日晚20:38PM,PolyNetwork官方在推特上公布攻击事件,并表示,为追回被盗资产,PolyNetwork将采取法律行动,敦促黑客尽快还款,希望相关链上的矿工及各大交易所伸手援助,共同阻止黑客地址所发起的交易。

中心化机构、安全机构多方联动,试图阻止黑客。其中,稳定币USDT的发行方Tether响应极为快速,直接冻结攻击黑客以太坊地址中3,300万USDT。

虽然已有多方积极参与对黑客的围堵,但黑客仍通过各种花式DeFi玩法快速混币,从这一点也可以看出,攻击者是个DeFi高阶玩家。

据PeckShield追踪显示,他先是在以太坊上利用Curve添加9,600万USDC/673,000DAI流动性,又在BSC上利用Curve分叉项目EllipsisFinance添加8,700万USDC/3,200万BUSD流动性;很快,攻击者移除在Curve的流动性,全部兑换为DAI,以防被冻。

年度大戏:吃瓜群众频支招黑客欲还所盗资产

一方面,PolyNetwork在积极与黑客喊话,试图挽回所盗资产;另一方面,“看热闹不嫌事大”的吃瓜群众给黑客支起了招:“不要动用你的USDT,你已经被列入黑名单了。”并收到了黑客馈赠的13.5ETH;眼看着有利可图,吃瓜群众越发积极为黑客出谋划策,更有甚者,留言黑客一些可行的混币措施,试图换取看起来极为可观的回报。

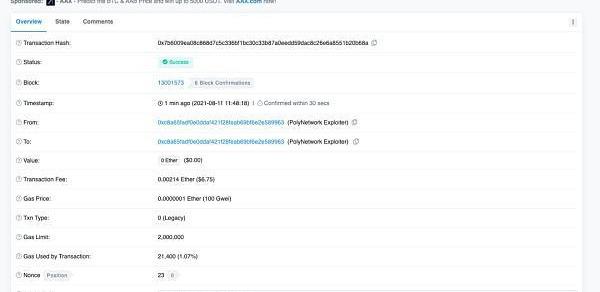

就在各关联方进退无门之时,黑客在区块高度13001578和区块高度13001573中留言表示,准备归还部分资产。在PolyNetwork提供多签钱包几个小时后,PeckShield追踪到黑客开始在Polygon上归还部分USDC,PeckShield将持续关注和追踪相关资产流转情况。

据PeckShield统计,截至目前,2021年第三季度发生的跨链桥安全事件,已造成损失合计逾6.4亿美元,占总损失44.5%。

为何跨链桥频遭攻击?

PeckShield观察发现,跨链协议这个新兴领域,打破了链与链之间的信息孤岛的壁垒,仍需要经受时间的考验。随着近期跨链桥的生态愈发多样化、丰富化,在它上面进行的交易、资金量大幅增长,例如,遭到攻击的PolyNetwork,跨链资产转移的规模已经超过100亿美元,超过22万地址使用该跨链服务,这也就吸引了黑客对于跨链协议的关注,再加上跨链桥本身是黑客资金出逃的重要环节,因此,也会成为黑客攻击的目标。

PeckShield建议设计一定的风控熔断机制,引入第三方安全公司的威胁感知情报和数据态势情报服务,在DeFi安全事件发生时,能够做到第一时间响应安全风险,及时排查封堵安全攻击,避免造成更多的损失;并且应联动行业各方力量,搭建一套完善的资产追踪机制,实时监控相关虚拟货币的流转情况;还要提升运维安全的重视度。

近期加密市场大跌,市场对于后市行情关注较高。本文主要探讨三个问题:比特币底部在哪里?今年剩下时间和明年影响加密市场走向的大事件都有哪些?以及从链上数据和比特币减半周期维度可以给出哪些值得注意的信.

1900/1/1 0:00:00为什么生物技术创业公司是新潮的?如今,生物技术仍然是最具吸引力的行业。根据行业分析师说法,我们正在观察一种新兴的生物技术热潮,该热潮将在未来5-10年达到顶峰.

1900/1/1 0:00:004月28日,比特币(BTC)在新一轮上涨后一路高歌猛进,多头对市场的控制几乎毫无阻碍。在CoinMarketCap上排名最高的加密货币继续领涨市场,尽管8000美元仍是一个需要克服的重大障碍.

1900/1/1 0:00:00大多数瑞波币持有者都在等待年度Swell会议,以给XRP价格带来一些刺激。但是,价格根本没有动,现在瑞波币正在寻找其美元货币对的年度低点.

1900/1/1 0:00:00最近,几款替代性货币表现强劲。一些很好的例子是ThetaToken(Theta)、Zilliqa(ZIL)和Elrond(ERD).

1900/1/1 0:00:002018年5月10日,星期四MDS,麦子钱包已启动1000万MDS空投活动。现价¥0.72,24小时涨幅9.5%ZIL,10日在Bithumb上线,5月中旬在UPbit上线.

1900/1/1 0:00:00