摘要:本次攻击原因很可能是现任管理员密钥被盗取,SharkTeam提醒您类似授权的关键函数应该更多的使用多签技术,避免单点攻击风险。北京时间8月12日,DAOMaker遭到黑客攻击,大量用户充值的USDC被转出并换成约2261个以太坊,损失超过700万美元。

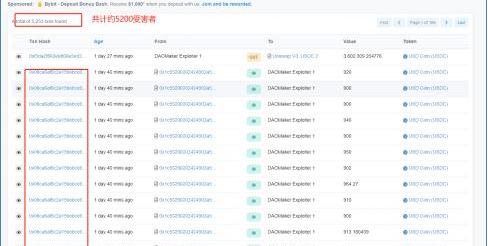

SharkTeam第一时间对此事件进行了攻击分析和技术分析,并总结了安全防范手段,希望后续的区块链项目可以引以为戒,共筑区块链行业的安全防线。一、事件分析通过查看攻击者交易情况发现攻击者共发动了18次攻击对5252名用户攻击。

声音 | 西南财经大学陈文:未来跨链竞合中区块链相关节点权限划分将更为多元:金色财经报道,西南财经大学普惠金融与智能金融研究中心副主任陈文表示,要提高联盟链的参与度,就是要在不伤害金融机构与产业巨头的利益的前提下,同时能够解决一些痛点问题。区块链的应用可以是“大”链也可以是“小”链,但其得到应用的前提是解决利益问题。供应链金融模式本身就是闭环,区块链技术的引入更多是为了防止这个闭环内部的参与方造假,降低内部的道德风险问题。最初的公有链,金融机构和产业主体参与度普遍不高,因为这种去中心的链,去的是金融机构和产业巨头这个中心,但联盟链推出后金融机构和产业巨头的参与度明显提高,因为区块链的应用在不伤害他们的利益的同时能够解决一些痛点问题。在联盟链中区块链相关节点的权限就已经存在差异,并非公有链中完全的平等,在未来的跨链竞合中区块链的相关节点权限划分将更为多元,从而确保在参与方利益得到保障的前提下实现联盟链间的有机整合。[2019/12/14]

分析 | 攻击者控制了 GateHub 数据库里的部分账号 API 权限,不过用户私钥是安全的:慢雾安全团队通过链上行为分析可以得知:攻击者最早于 05/29/2019 12:14 UTC 时间通过 CoinPayments 创建并激活了攻击者的第一个“攻击者账号”(rN5Gm1FijbTVeYFfpTRfGKfNZQY7hc9TbN),攻击者在 05/30/2019 12:23 UTC 时间攻击 GateHub 第一个账号(控制了这个账号的有关权限),并通过这个被攻击的账号创建并激活了第二个“攻击者账号”(r9do2Ar8k64NxgLD6oJoywaxQhUS57Ck8k),之后第二个“攻击者账号”还创建并激活了第三个“攻击者账号”(rpBDxqWArAQTEfPeWwkUvBh1cbc885nirX),之后攻击者攻击了 GateHub 至少 103 个账号,最后一次攻击时间是 06/01/2019 18:40 UTC 时间,并通过这三个“攻击者账号”完成洗币操作。慢雾安全团队通过相关分析推测攻击者至少是控制了 GateHub 数据库里的部分账号 API 权限,不过用户私钥是安全的。攻击持续三天多的时间才被阻止,该平台的用户应立即转移资产并更新账号相关权限。[2019/6/8]

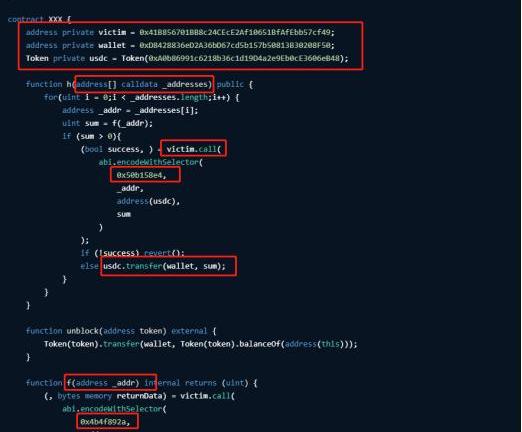

DAOMakerExploiter1:0xd8428836ed2a36bd67cd5b157b50813b30208f50DAOMakerExploiter2:0xef9427bf15783fb8e6885f9b5f5da1fba66ef931攻击合约XXX:0x1c93290202424902a5e708b95f4ba23a3f2f3ceeDAOMaker钱包地址:0x41B856701BB8c24CEcE2Af10651BfAfEbb57cf49DAOMaker部署者地址:0x054e71D5f096a0761dba7dBe5cEC5E2Bf898971cDAOMaker管理员地址:0x0eba461d9829c4e464a68d4857350476cfb6f559我们以其中的一次攻击进行分析,其他的都是一样的攻击方式。

分析 | 慢雾:攻击者拿下了DragonEx尽可能多的权限 攻击持续至少1天:据慢雾安全团队的链上情报分析,从DragonEx公布的“攻击者地址”的分析来看,20 个币种都被盗取(但还有一些DragonEx可交易的知名币种并没被公布),从链上行为来看攻击这些币种的攻击手法并不完全相同,攻击持续的时间至少有1天,但能造成这种大面积盗取结果的,至少可以推论出:攻击者拿下了DragonEx尽可能多的权限,更多细节请留意后续披露。[2019/3/26]

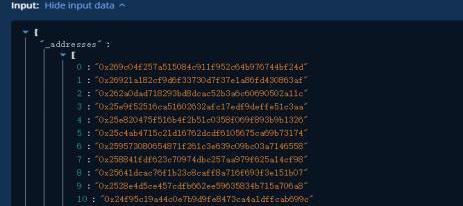

通过交易记录发现,DAOMakerExploiter1使用攻击合约XXX的h()函数发起交易,将350名用户的USDC通过钱包地址转给攻击合约XXX后转给DAOMakerExploiter1,这350名受害者地址以数组的形式传入交易的inputdata。

动态 | “权限链”风险或将成为资管业务发展的障碍:据TokenInsight通过BTC链上数据整合属于QuadrigaCX的钱包地址发现,其在2015年之前使用的为单签名机制地址,多签名机制的合成地址在2015年后使用至今。目前多签名机制在中心化交易所使用并不普遍。而本次QuadrigaCX由于创始人意外去世致使冷钱包丢失的事件属于钱包安全风险里的“权限链”风险,该风险广泛存在于中心化钱包中,极有可能在2019年成为中心化资管业务发展的障碍。另外,TokenInsight通过特征比对已经发现疑似QuadrigaCX的BTC冷钱包,该钱包目前BTC余额约为2.7万枚,与之前在网上曝出的QuadrigaCX的BTC冷钱包余额26,488的数量基本吻合。[2019/2/5]

黑客获得比特币黄金(BTG)钱包的Github存储库访问权限 :据了解,BTG发送了一个重要警告,称部分Windows版本的Github中存在一个可疑的原始文件。BTG警告用户:“除非我们了解这个文件的作用,否则所有的用户都应该假定这个文件是恶意的,可以窃取加密货币和/或用户信息。虽然该文件不会触发反病/反恶意软件软件,但不要认为该文件是安全的。”[2017/11/27]

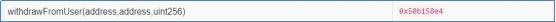

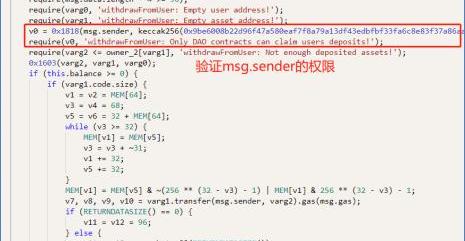

对受害者合约的0x50b158e4(withdrawFromUser)函数反编译结果如下:

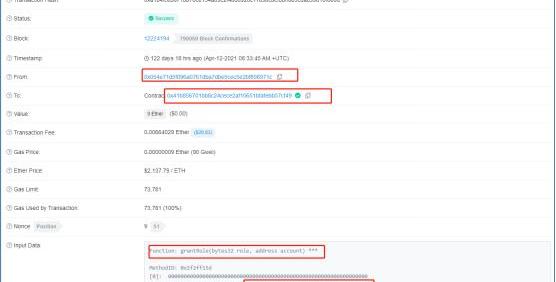

可以看到只有msg.sender即:攻击合约XXX拥有权限方可转账成功。查看历史交易可以发现:122天前合约部署人给现任管理员授权;

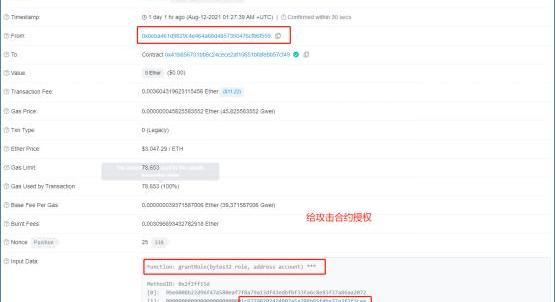

而后,一天前现任管理员创建攻击合约XXX。

现任管理员给攻击合约XXX授权。

随后DAOMakerExploiter1调用攻击合约XXX发起攻击获得大量USDC,将其转换为ETH后转账给DAOMakerExploiter2。可以确定至少在一天之前DAOMakerExploiter1和现任管理员是同一个人在操作!!!攻击者获得现任管理员的控制权;?管理员创建了攻击合约XXX并对其授权;DAOMakerExploiter1调用攻击合约XXX获利。因此,本次攻击原因很可能是现任管理员密钥被盗取,SharkTeam提醒您类似授权的关键函数应该更多的使用多签技术,避免单点攻击风险。二、安全建议SharkTeam提醒您,在涉足区块链项目时请提高警惕,选择更稳定、更安全,且经过完备多轮审计的公链和项目,切不可将您的资产置于风险之中,沦为黑客的提款机。而作为项目方,智能合约安全关系用户的财产安全,至关重要!区块链项目开发者应与专业的安全审计公司合作,进行多轮审计,避免合约中的状态和计算错误,为用户的数字资产安全和项目本身安全提供保障。

标签:OMAMAKEDAOMakerTomatos.financeNFTMAKEMoonDAOCrypto Makers Foundation

提要:支付宝和腾讯这或许是当下中国影响力最大的两个NFT发售平台。经过3个月运营,这两个平台发行的NFT都有什么特点,这会不会是未来NFT合规化发展的路径?1、以太坊核心开发者:75%客户端团队.

1900/1/1 0:00:00北京时间9月13日消息,据DuneAnalytics统计数据显示,以太坊Layer2网络Arbitrum的资产桥TVL已突破21亿美元,其7天的TVL增长率超过了3200%,而在同期.

1900/1/1 0:00:00据TheBlock10月6日报道,区块链游戏AxisInfinity的开发商SkyMavis于本周二宣布进行了1.52亿美元的B轮融资,这轮融资由AndreessenHorowitz牵头.

1900/1/1 0:00:009月30日消息,支付巨头Visa朝着实现中央银行数字货币(CBDC)的愿景迈出了一步。Visa已经开发了一个概念,展示了各种CBDC如何相互操作以进行支付.

1900/1/1 0:00:00巴比特讯,9月28日,在2021年区块链服务网络全球合作伙伴大会上,量子链创始人帅初在圆桌分享时表示,2015年是区块链行业发展的分水岭,一方面,以太坊有了应用的苗头,另一方面,IBM高举高打.

1900/1/1 0:00:00撰文:BlockchainStorageResearchCenterofHUSTandHashKeyCapitalResearch区块链技术在数字世界中实现了对货币的映射.

1900/1/1 0:00:00