背景概述

在上篇文章中我们了解了合约中隐藏的恶意代码,本次我们来了解一个非常常见的攻击手法——抢跑。

前置知识

提到抢跑,大家第一时间想到的一定是田径比赛,在田径运动中各个选手的体能素质几乎相同,起步越早的人得到第一名的概率越大。那么在以太坊中是如何抢跑的呢?

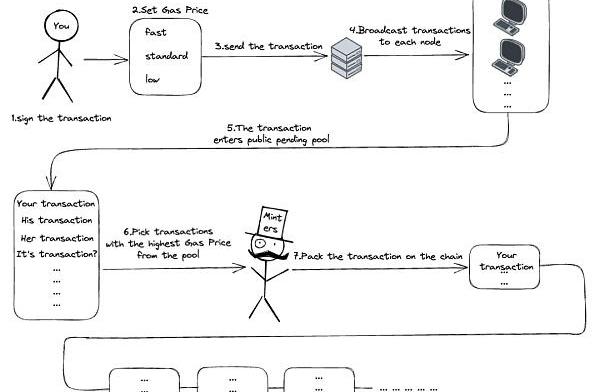

想了解抢跑攻击必须先了解以太坊的交易流程,我们通过下面这个发送交易的流程图来了解以太坊上一笔交易发出后经历的流程:

可以看到图中一笔交易从签名到被打包一共会经历7个阶段:

1.使用私钥对交易内容签名;

2.选择GasPrice;

3.发送签名后的交易;

4.交易在各个节点之间广播;

5.交易进入交易池;

6.矿工取出GasPrice高的交易;

7.矿工打包交易并出块。

交易送出之后会被丢进交易池里,等待被矿工打包。矿工从交易池中取出交易进行打包与出块。根据Eherscan?的数据,目前区块的Gas限制在3000万左右这是一个动态调整的值。若以一笔基础交易21,000Gas来计算,则目前一个以太坊区块可以容纳约1428笔交易。因此当交易池里的交易量大时,会有许多交易没办法即时被打包而滞留在池子中等待。这里就衍生出了一个问题,交易池中有那么多笔交易,矿工先打包谁的交易呢?

矿工节点可以自行设置参数,不过大多数矿工都是按照手续费的多少排序。手续费高的会被优先打包出块,手续费低的则需要等前面手续费高的交易全部被打包完才能被打包。当然进入交易池中的交易是源源不断的,不管交易进入交易池时间的先后,手续费高的永远会被优先打包,手续费过低的可能永远都不会被打包。

Coinbase主管:chatGPT-4已能实时检查以太坊链上智能合约漏洞:3月15日消息,Coinbase主管Conor Grogan在社交媒体发文称,他已在chatGPT-4中插入了一个实时以太坊智能合约,结果AI瞬间就找到了安全漏洞,甚至还展示了如何利用这些漏洞进行攻击。Conor Grogan表示,该合约的确在2018年被黑客利用漏洞攻击,此外他还透露也尝试了Euler的智能合约,但由于合约过长而无法被chatGPT-4处理,Conor Grogan坦言AI最终将是智能合约更安全、更容易构建。[2023/3/15 13:05:28]

那么手续费是怎么来的呢?

我们先看以太坊手续费计算公式:

TxFee=GasUsed*?GasPrice

其中GasUsed是由系统计算得出的,GasPrice是可以自定义的,所以最终手续费的多少取决于GasPrice设置的多少。

举个例子:

例如GasPrice设置为10GWEI,GasUsed?为21,000。因此,根据手续费计算公式可以算出手续费为:

10GWEI*21,000=0.00021Ether

在合约中我们常见到Call函数会设置GasLimit,下面我们来看看它是什么东西:

GasLimit可以从字面意思理解,就是Gas限制的意思,设置它是为了表示你愿意花多少数量的Gas在这笔交易上。当交易涉及复杂的合约交互时,不太确定实际的GasUsed,可以设置GasLimit,被打包时只会收取实际GasUsed作为手续费,多给的Gas会退返回来,当然如果实际操作中GasUsed>GasLimit就会发生Outofgas,造成交易回滚。

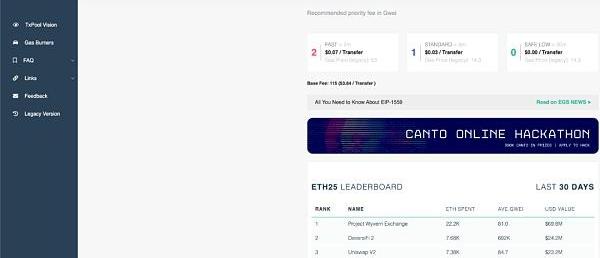

当然,在实际交易中选择一个合适的GasPrice也是有讲究的,我们可以在ETHGASSTATION上看到实时的GasPrice对应的打包速度:

DAO Maker官方:将停止所有涉及客户和客户资产托管的智能合约操作:9月4日消息,官方消息,DAO Maker官方表示,将停止所有涉及客户和客户资产托管的智能合约操作。将使用类似于Polkastarter和大多数其他launchpad的方式。将只提供代币发行,而不提供任何形式的质押、门户或桥。此外,DAO Maker正在市场上获取代币,以 确保SHO参与者在未来发布中获得代币,以及支持今天受影响的项目。受影响项目的代币价格大多已恢复到黑客攻击前的水平。

此前消息,DAO Maker的Vesting合约遭到黑客攻击,攻击者最终获利近400万美金。[2021/9/4 23:00:09]

由上图可见,当前最快的打包速度对应的GasPrice为2,我们只需要在发送交易时将GasPrice设置为>=2的值就可以被尽快打包。

好了,到这里相信大家已经可以大致猜出抢跑的攻击方式了,就是在发送交易时将GasPrice调高从而被矿工优先打包。下面我们还是通过一个合约代码来带大家了解抢跑是如何完成攻击的。

合约示例

//?SPDX-License-Identifier:?MITpragmasolidity^0.8.17;contractFindThisHash{??bytes32publicconstanthash=????0x564ccaf7594d66b1eaaea24fe01f0585bf52ee70852af4eac0cc4b04711cd0e2;??constructor()payable{}??functionsolve(stringmemorysolution)public{????require(hash==keccak256(abi.encodePacked(solution)),"Incorrectanswer");????(boolsent,)=msg.sender.call{value:10ether}("");????require(sent,"FailedtosendEther");??}}

攻击分析

通过合约代码可以看到?FindThisHash?合约的部署者给出了一个哈希值,任何人都可以通过solve()?提交答案,只要solution的哈希值与部署者的哈希值相同就可以得到10个以太的奖励。我们这里排除部署者自己拿取奖励的可能。

CoinEx Chain升级为智能合约链,主网将在6月上线:3月19日消息,CoinEx公链团队昨日发布公告宣布计划推出全新的支持智能合约的CoinEx智能链:CoinEx Smart Chain(CSC),并于2021年6月份正式上线CSC主网。

CoinEx智能链(CSC)完美兼容以太坊生态、极高效率和低交易费、出块节点无需许可、网络更加去中心化。CoinEx Chain基金会将推出CSC生态扶持计划,为优秀的项目团队提供资金、技术、市场推广等资源支持。

现有的DEX链将于CSC主网上线后停止运行,如有在DEX链上的资产需要尽快转移到CoinEx交易所。详情请查看官方公告[2021/3/19 18:59:52]

我们还是请出老朋友Eve看看他是如何使用抢跑攻击拿走本该属于Bob的奖励的:

1.Alice使用10Ether部署FindThisHash合约;

2.Bob找到哈希值为目标哈希值的正确字符串;

3.Bob调用solve("Ethereum")并将Gas价格设置为15Gwei;

4.Eve正在监控交易池,等待有人提交正确的答案;

5.Eve看到Bob发送的交易,设置比Bob更高的GasPrice,调用solve("Ethereum");

6.Eve的交易先于Bob的交易被矿工打包;

7.Eve赢得了10个以太币的奖励。

这里Eve的一系列操作就是标准的抢跑攻击,我们这里就可以给以太坊中的抢跑下一个定义:抢跑就是通过设置更高的GasPrice来影响交易被打包的顺序,从而完成攻击。

那么这类攻击该如何避免呢?

修复建议

在编写合约时可以使用Commit-Reveal方案:

https://medium.com/swlh/exploring-commit-reveal-schemes-on-ethereum-c4ff5a777db8

SoliditybyExample中提供了下面这段修复代码,我们来看看它是否可以完美地防御抢跑攻击。

动态 | Netta发现以太坊智能合约虚拟机重大漏洞 覆盖80%虚拟机:11月9日讯,近日,Netta研究院表示,其和清华大学软件学院动态分析小组合作发现以太坊智能合约虚拟机(EVM)重大漏洞,目前该漏洞已被美国国家信息安全漏洞库CVE认证,并称这次漏洞远比“The DAO”事件要严重,如被利用,或将严重破坏整个以太坊经济模型,对全球运行多数公链造成冲击。 据提供ID,经登录CVE官方网站确已查询到收录信息,但该漏洞描述显示“RESERVED”,漏洞被保密,并未披露具体细节。[2018/11/9]

//SPDX-License-Identifier:MITpragmasolidity^0.8.17;import"github.com/OpenZeppelin/openzeppelin-contracts/blob/release-v4.5/contracts/utils/Strings.sol";contractSecuredFindThisHash{??//Structisusedtostorethecommitdetails??structCommit{????bytes32solutionHash;????uintcommitTime;????boolrevealed;??}??//Thehashthatisneededtobesolved??bytes32publichash=????0x564ccaf7594d66b1eaaea24fe01f0585bf52ee70852af4eac0cc4b04711cd0e2;??//Addressofthewinner??addresspublicwinner;??//Pricetoberewarded??uintpublicreward;??//Statusofgame??boolpublicended;??//Mappingtostorethecommitdetailswithaddress??mapping(address=>Commit)commits;??//Modifiertocheckifthegameisactive??modifiergameActive(){????require(!ended,"Alreadyended");????_;??}??constructor()payable{????reward=msg.value;??}??/*???Commitfunctiontostorethehashcalculatedusingkeccak256(addressinlowercase+solution+secret).???Userscanonlycommitonceandifthegameisactive.??*/??functioncommitSolution(bytes32_solutionHash)publicgameActive{????Commitstoragecommit=commits;????require(commit.commitTime==0,"Alreadycommitted");????commit.solutionHash=_solutionHash;????commit.commitTime=block.timestamp;????commit.revealed=false;??}??/*????Functiontogetthecommitdetails.Itreturnsatupleof(solutionHash,commitTime,revealStatus);?????UserscangetsolutiononlyifthegameisactiveandtheyhavecommittedasolutionHash??*/??functiongetMySolution()publicviewgameActivereturns(bytes32,uint,bool){????Commitstoragecommit=commits;????require(commit.commitTime!=0,"Notcommittedyet");????return(commit.solutionHash,commit.commitTime,commit.revealed);??}??/*????Functiontorevealthecommitandgetthereward.????UserscangetrevealsolutiononlyifthegameisactiveandtheyhavecommittedasolutionHashbeforethisblockandnotrevealedyet.????Itgeneratesankeccak256(msg.sender+solution+secret)andchecksitwiththepreviouslycommitedhash.?????Frontrunnerswillnotbeabletopassthischecksincethemsg.senderisdifferent.????Thentheactualsolutionischeckedusingkeccak256(solution),ifthesolutionmatches,thewinnerisdeclared,????thegameisendedandtherewardamountissenttothewinner.??*/??functionrevealSolution(????stringmemory_solution,????stringmemory_secret)publicgameActive{????Commitstoragecommit=commits;????require(commit.commitTime!=0,"Notcommittedyet");????require(commit.commitTime<block.timestamp,"Cannotrevealinthesameblock");????require(!commit.revealed,"Alreadycommitedandrevealed");????bytes32solutionHash=keccak256(??????abi.encodePacked(Strings.toHexString(msg.sender),_solution,_secret)????);????require(solutionHash==commit.solutionHash,"Hashdoesn'tmatch");????require(keccak256(abi.encodePacked(_solution))==hash,"Incorrectanswer");????winner=msg.sender;????ended=true;????(boolsent,)=payable(msg.sender).call{value:reward}("");????if(!sent){??????winner=address(0);??????ended=false;??????revert("Failedtosendether.");????}??}}

日本球星本田圭佑曾有意投资智能合约安全初创企业Quantstamp并表示自己很关心区块链等领域:据雅虎新闻5月7日消息,日本著名足球明星本田圭佑曾有意投资智能合约安全初创企业Quantstamp,但因当时Quantstamp已完成了总价值3000美元的ICO融资而只能作罢,不过本田圭佑还是和Quantstamp进行了深入沟通,并表示自己很关心区块链等新兴科技对减少贫困人口的帮助。[2018/5/8]

首先可以看到修复代码中使用了结构体Commit记录玩家提交的信息,其中:

commit.solutionHash=_solutionHash=keccak256

commit.commitTime=block.timestamp

commit.revealed=false

下面我们看这个合约是如何运作的:

1.Alice使用十个以太部署SecuredFindThisHash合约;

2.Bob找到哈希值为目标哈希值的正确字符串;

3.Bob计算solutionHash=keccak256(Bob’sAddress+“Ethereum”+Bob’ssecret);

4.Bob调用commitSolution(_solutionHash),提交刚刚算出的solutionHash;

5.Bob在下个区块调用revealSolution("Ethereum",Bob'ssecret)函数,传入答案和自己设置的密码,领取奖励。

这里我们看下这个合约是如何避免抢跑的,首先在第四步的时候,Bob提交的是这三个值的哈希,所以没有人知道Bob提交的内容到底是什么。这一步还记录了提交的区块时间并且在第五步的revealSolution()?中就先检查了区块时间,这是为了防止在同一个区块开奖被抢跑,因为调用revealSolution()?时需要传入明文答案。最后使用Bob输入的答案和密码验证与之前提交的solutionHash哈希是否匹配,这一步是为了防止有人不走commitSolution()?直接去调用revealSolution()。验证成功后,检查答案是否正确,最后发放奖励。

所以这个合约真的完美地防止了Eve抄答案吗?

Ofcoursenot!

咋回事呢?我们看到在revealSolution()?中仅限制了commit.commitTime<block.timestamp?,所以假设Bob在第一个区块提交了答案,在第二个区块立马调用revealSolution("Ethereum",Bob'ssecret)?并设置GasPrice=15Gwei?Eve,通过监控交易池拿到答案,拿到答案后他立即设置GasPrice=100Gwei,在第二个区块中调用commitSolution()?,提交答案并构造多笔高GasPrice的交易,将第二个区块填满,从而将Bob提交的交易挤到第三个区块中。在第三个区块中以100Gwei的GasPrice调用revealSolution("Ethereum",Eve'ssecret)?,得到奖励。

那么问题来了,如何才能有效地防止此类攻击呢?

很简单,只需要设置uint256revealSpan?值并在commitSolution()中检查?require(commit.commitTime+revealSpan>=block.timestamp,"Cannotcommitinthisblock");,这样就可以防止Eve抄答案的情况。但是在开奖的时候,还是无法防止提交过答案的人抢先领奖。

另外还有一点,本着代码严谨性,修复代码中的revealSolution()?函数执行完后并没有将commit.revealed?设为True,虽然这并不会影响什么,但是在编写代码的时候还是建议养成良好的编码习惯,执行完函数逻辑后将开关设置成正确的状态。

标签:MITCOMMMIOMMBlacksmith TokenCompound Wrapped BTCOMMI币MOMMYDOGE币

12:00-21:00关键词:非农就业、PEPE、纽约总检察长、DCG1.美国4月非农就业人数增加25.3万人.

1900/1/1 0:00:00作者:YilanLiu,JinzeJiang,DrakeZhang,LDCapitalResearch引言传统金融市场近几年来以ETF为代表的指数型产品发展迅速.

1900/1/1 0:00:00原文来源:欧科云链研究院原文作者:彭紫盈不可否认,传统的科技巨头在「下一代互联网」的豪中输得满盘皆落索,而加密货币生态圈的崛起则引领着这一时代的变革.

1900/1/1 0:00:00原文编辑:GaryMa?吴说区块链Inscription和BRC-20?的火热所导致的比特币网络拥堵手续费高昂这一事宜已经在比特币开发者社区中有所讨论.

1900/1/1 0:00:00撰文:Kouk.eth??编译:Luffy,ForesightNews我想要讲述一个故事,我的AzukiNFT差点被走.

1900/1/1 0:00:00本文来自nftnow,原文作者:LangstonThomasOdaily星球日报译者|Moni 在短短一年多时间里.

1900/1/1 0:00:00