北京时间2022年5月16日凌晨4:22:49,CertiK安全技术团队监测到FEG在以太坊和BNB链上遭受大规模闪电贷攻击,导致了价值约130万美元的资产损失。

此攻击是由“swapToSwap()”函数中的一个漏洞造成的,该函数在未对传入参数进行筛查验证的情况下,直接将用户输入的"path"作为受信任方,允许未经验证的"path"参数来使用当前合约的资产。

因此,通过反复调用"depositInternal()"和"swapToSwap()",攻击者可获得无限制使用当前合约资产的许可,从而盗取合约内的所有资产。

受影响的合约地址之一:https://bscscan.com/address/0x818e2013dd7d9bf4547aaabf6b617c1262578bc7

漏洞交易

Aave DAO与Balancer进行100万美元的代币互换:金色财经报道,在7月19日成功结束的链上投票之后,Aave社区与其他DeFi协议Balancer进行了 100万美元的代币交换。Aave DAO将16,907个AAVE代币换成200,000个BAL代币,基准利率为1 AAVE兑换11.892BAL。[2022/7/21 2:27:04]

漏洞地址:https://bscscan.com/address/0x73b359d5da488eb2e97990619976f2f004e9ff7c?

漏洞交易样本:https://bscscan.com/tx/0x77cf448ceaf8f66e06d1537ef83218725670d3a509583ea0d161533fda56c063

被盗资金追踪:https://debank.com/profile/0x73b359d5da488eb2e97990619976f2f004e9ff7c/history

DeFi资产管理平台Zapper已集成Balancer V2:DeFi资产管理平台Zapper发推称,现已支持基于Polygon的Balancer V2。这一集成使用户在Zapper Dashboard与Balancer进行交互时更加灵活。[2021/7/8 0:37:11]

相关地址

攻击者地址:https://bscscan.com/address/0x73b359d5da488eb2e97990619976f2f004e9ff7c

攻击者合约:https://bscscan.com/address/0x9a843bb125a3c03f496cb44653741f2cef82f445

FEG代币地址:https://bscscan.com/token/0xacfc95585d80ab62f67a14c566c1b7a49fe91167

去中心化链上资金保险池CertiKShield创建WNXM Shield保险资金池:12月15日消息,区块链安全公司CertiK的去中心化链上资金保险池CertiK Shield针对“Nexus Mutual创始人Hugh Karp个人37万枚NXM被盗”创建WNXM Shield保险资金池,为WNXM持有者提供CertiKShield保险服务。目前所有WNXM的个人持有者均可以加入CertiKShield,购买所需的WNXM Shield,当其资产产生丢失、被盗或无法访问等情况,CertiKShield可为其提供补偿。

购买CertiKShield服务后,相应比例的CertiKShield资金保险池将被锁定,以确保有足够的抵押资产用于理赔。购买Shield所支付的费用将作为奖励直接发送给担保提供者。担保提供者会提前提供自己的加密货币作为抵押品,用于支付获批的索赔申请。[2020/12/15 15:13:31]

FEGWrappedBNB(fBNB):https://bscscan.com/address/0x87b1acce6a1958e522233a737313c086551a5c76#code

Larry Cermak:BTC与股市之间的相关性有所减弱:The Block分析师Larry Cermak发推称,BTC与股市之间的相关性现在有所减弱,但显然还是存在的。[2020/3/20]

攻击步骤

以下攻击流程基于该漏洞交易:https://bscscan.com/tx/0x77cf448ceaf8f66e06d1537ef83218725670d3a509583ea0d161533fda56c063

①攻击者借贷915WBNB,并将其中116BNB存入fBNB。

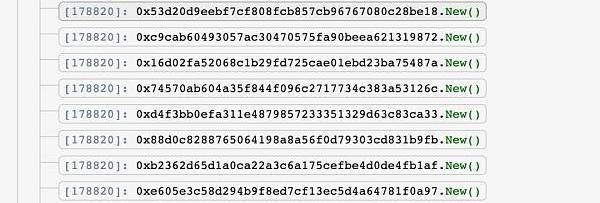

②攻击者创建了10个地址,以便在后续攻击中使用。

Coinlancer 将于两周内进行路线图更新:Coinlancer(CL)官方推特指出,两周之内将在其网站上发布路线图的改动和更新事项。CL现全球均价0.07美元,跌幅4%。[2018/2/21]

③攻击者通过调用"depositInternal()"将fBNB存入合约FEGexPRO。

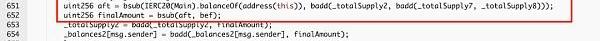

根据当前地址的余额,"_balances2"被增加。

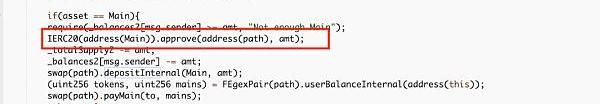

④攻击者调用了"swapToSwap()",路径参数是之前创建的合约地址。

该函数允许"path"获取FEGexPRO合约的114fBNB。

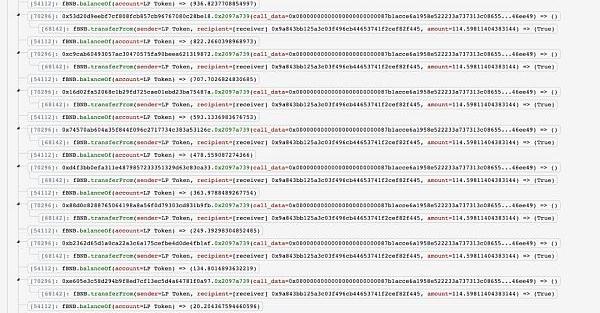

⑤攻击者反复调用"depositInternal()"和"swapToSwap()",允许多个地址获取fBNB代币,原因如下:

每次"depositInternal()"被调用,_balance2将增加约114fBNB。

每次"swapToSwap()"被调用,攻击者所创建合约能获取该114fBNB的使用权限。

⑥?由于攻击者控制了10个地址,每个地址均可从当前地址花费114个fBNB,因此攻击者能够盗取被攻击合约内的所有fBNB。

⑦攻击者重复步骤④⑤⑥,在合约内耗尽FEG代币。

⑧最后攻击者出售了所有耗尽的资产,并偿还闪电贷款,最终获取了其余利润。

资产去向

截至2022年5月16日6:43,被盗资金仍存储在以太坊和BSC链上的攻击者钱包中。

原始资金来自以太坊和BSC的Tornadocash:https://etherscan.io/tx/0x0ff1b86c9e8618a088f8818db7d09830eaec42b82974986c855b207d1771fdbe

https://bscscan.com/tx/0x5bbf7793f30d568c40aa86802d63154f837e781d0b0965386ed9ac69a16eb6ab

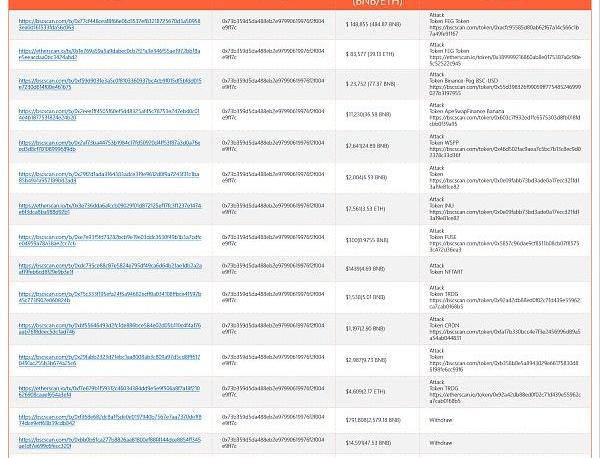

攻击者攻击了13个FEGexPRO合约,以下为概览:

本月的加密货币市场进入了自由落体式的暴跌状态,TerraUSD的灭亡给所有人带来了更大的苦难,已有批评者将这个600亿美元的项目称为庞氏局.

1900/1/1 0:00:00Web3正燃,无论是web2的互联网还是Crypto,都在寻找不同的web3实现路径,而尝试者在目标上也实现了明显一致性:归还用户数据所有权及相关权益.

1900/1/1 0:00:00金色财经?区块链5月11日讯??2022年对于以太坊来说意义非凡,随着全球DeFi项目和NFT的蓬勃发展,以太坊市值从此前1250亿美元的高位一路高歌猛进.

1900/1/1 0:00:00在今年“投资界春晚”伯克希尔哈撒韦年度股东大会上,股神巴菲特再次解释了他仍然不投资比特币的原因。“我不知道未来一年,或5年、10年,比特币价格是涨还是跌.

1900/1/1 0:00:00“币圈崩了”又上热搜。近日,虚拟货币市场遭遇一场“大洗劫”。首先是有“币圈茅台”之称的LUNA币狂泻逾99%,自5月11日起,从30美元上方,跌至5月14晚间的0.0003美元左右,近乎归零.

1900/1/1 0:00:001.7件大事回顾加密史上最疯狂一周回顾加密货币十多年发展史,每个人都知道这一领域曾经发生过很多疯狂的事情.

1900/1/1 0:00:00