这次攻击其实是自动停止的,桥接资金没有受到任何损失,反倒是攻击者损失了一些钱。

5月1日晚间,Near彩虹桥因为异常活动暂停使用,官方已启动调查,Near生态EVM链AuroraLabs首席执行AlexShevchenko在推特上发文详细解释了攻击的情况,PANews将相关内容翻译如下:

关于彩虹桥的攻击,我想在此做一个简短的解释。这次攻击其实是自动停止的,桥接资金没有受到任何损失,反倒是攻击者损失了一些钱。NEAR彩虹桥的桥接架构就是为了抵抗这种类型的攻击,我们还需要采取额外措施,让攻击成本变得更高,这样就能更好地确保彩虹桥安全。

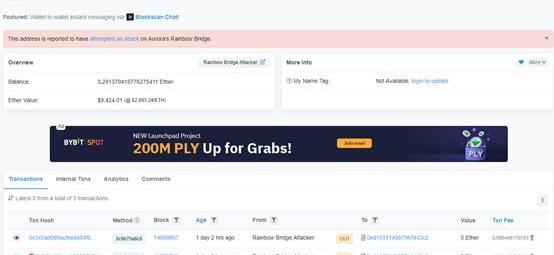

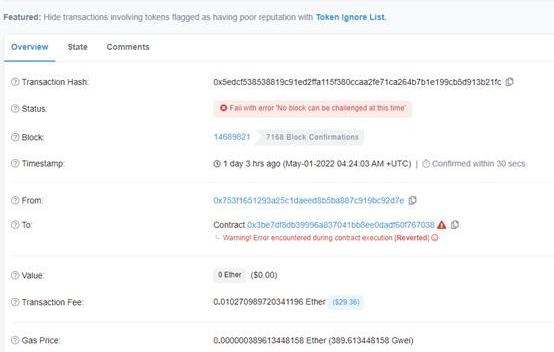

彩虹桥攻击者地址信息如下截图:

主力数据复盘:币安现货主力3142.71枚BTC砸盘引发瀑布:AICoin PRO版K线主力成交数据显示:通过秒级周期数据对比,昨晚的剧烈下跌或由币安现货主力砸盘引起。 22:46:21,币安BTC/USDT以10055.01美元市价卖出709.82枚BTC,最终被买价格10000美元,卖出滑点95.01美元,价格直接跌至9905美元。

3秒后,继续以9969美元市价卖出361.96枚BTC,最终被买价格9905.99,卖出滑点73.44美元,价格跌至9871美元。 随后继续有大额市价卖单成交,3分钟内累计主动卖出41笔,共计3142.71枚BTC。

可见,币安现货主力的大量市价卖出或引起了此轮瀑布。[2020/6/3]

该攻击者于5月1日从Tornado获得了一些ETH之后,开始启动攻击,他获取ETH的信息截图如下:

主力数据复盘:Bitfinex买入推高价格,其他平台跟随确认突破:AICoin PRO版主力数据及秒级周期K线显示:在今天7点的这轮上涨中,07:00:11,Bitfinex BTC/USDT主动买入183.62BTC,买入价格9749.3,被卖价格9777美元,滑点高达42.7美元,把价格推至9791美元。 随后的07:00:12,BitMEX开始出现大额主动买入,41秒内主动买入7笔,共计1442万美元。 差不多相同时间,火币BTC季度合约上亦出现大量主动买入单子。72秒内,有16笔,共计2560万美元成交。 此位置为三角形上沿及日线级别下降趋势线附近,可见大量的买入确认了突破。三分钟后市场开启大幅度拉升。[2020/6/2]

复盘:两条趋势线突破均有主力买入成交确认:AICoin PRO版K线主力成交数据显示:23日20:35~23日21:35,比特币价格运行至4月19~23日四小时周期的下降趋势线(7305-7189)以及4月7日~23日四小时周期的下降趋势线(7475-7189)附近,并分别于20:35和21:35完成突破。

20:35第一条趋势线突破,突破前后,有4笔,共计950万美元主力买入成交;21:35第二条趋势线突破,突破前后,有7笔,共计1003万美元的主力买入成交。主力大单的迅速跟进确认了两条下降趋势线的突破。

随后,不断有大买单跟进说明了趋势还在持续,直到22:25分出现一笔500万美元的大卖单,趋势告一段落。[2020/4/24]

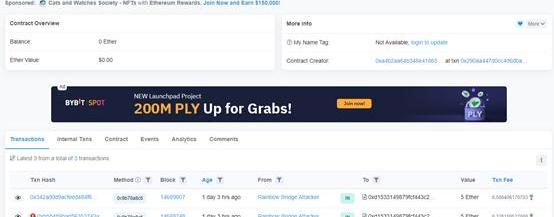

利用这些资金,该攻击者部署了一份合约,如果向这个合约中存入一些资金,那么它就能变成一个有效的彩虹桥中继器并且能够发送一些虚假的轻客户端区块,合约信息如下图所示:

主力成交复盘:火币上的主力先砸盘,币安现货主力成交活跃:AICoin PRO版K线主力成交数据显示:13:00,火币BTC现货出现了一笔价格为7122.12美元,数量为253.66BTC的大单卖出;随后,币安BTC现货相继出现13笔,总额超过1132BTC的大额卖出,主力成交活跃。 可见,这轮下跌中,火币上的主力最先砸盘。另外,因主力成交活跃我们需要密切关注币安BTC现货的主力成交情况。[2020/4/10]

动态 | 主力大单跟踪复盘:昨晚有主力做多:AICoin PRO版K线显示:昨晚快讯提到的三笔单笔超过千万美元的BTC季度合约委托单均为买单,其中价格为9900美元的委托买单已于2月22日23:24分成交1491万美元后撤单,结合AI-PD-持仓差值分析,这一过程持仓量增长明显,该单或是主力开多。此外,在凌晨00:08分,火币BTC季度合约亦有一笔价格为9935USD,成交数量为1619万美元的买单成交,持仓量同样放大,因此或亦为主力开多。主力开多12小时后,加密货币市场集体上涨,比特币现货价格一度拉升至9943美元。[2020/2/23]

这位攻击者试图抓住时机“跑到”我们的中继器前面,但他没能做到,如下图所示:

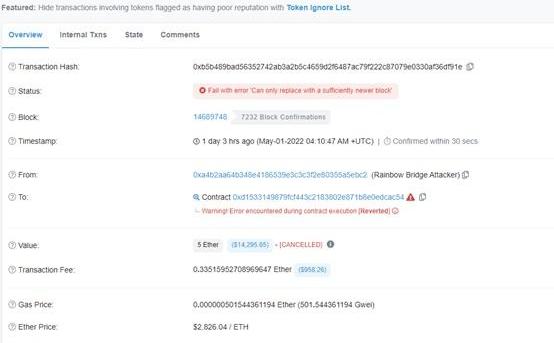

之后,这位攻击者决定在五个小时之后发送类似的攻击交易,该交易成功替换了之前提交的区块,如下图所示:

然而很快,彩虹桥的桥接“看门狗”发现该攻击者提交的区块不再NEAR区块链中,于是就创建了一个挑战交易并将其发送到以太坊,如下截图:

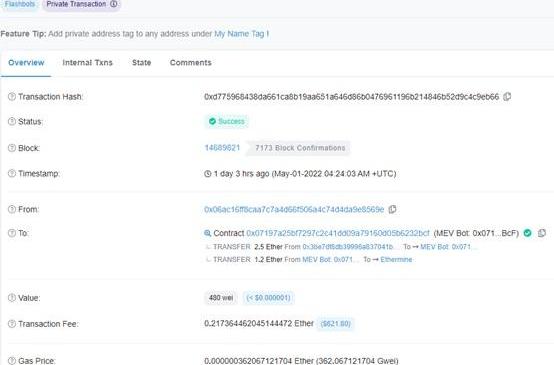

马上,MEV机器人监测到了这笔交易,同时发现如果提前执行这笔交易可以产生2.5ETH的收益,于是MEV机器人就执行了这笔交易,截图如下:

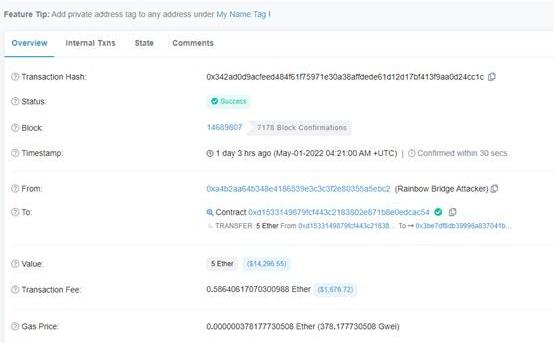

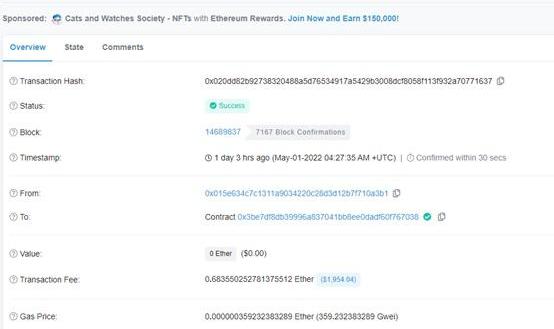

结果就是,NEAR彩虹桥看门狗的交易失败了,而MEV机器人的交易成功,攻击者捏造的区块被回滚。然后在几分钟之后,彩虹桥的中继器又提交了一个新区块,截图如下:

然后,我们发现了网络上出现的这种奇怪行为并启动调查,同时还暂停了所有的连接器。当所有情况水落石出之后,我们又恢复了连接器。

在此,我们向大家报告本次事件的四个结论:

结论一:NEAR彩虹桥完全是自动应对了这次攻击事件,用户甚至没有察觉到任何事情发生,而且双向交易也没有受到任何影响;

结论二:可能由于以太坊费用太高,加上不断查看彩虹桥看门狗是否在正常运行,最终让攻击者放弃了彩虹桥连接,由于挑战成功,攻击者损失了2.5ETH,这笔钱最终支付给了MEV机器人;

结论三:我们将对挑战支付机制进行小幅度地重新设计,因此大部分中继者权益保留在合约中,并且我们也向看门狗支付了一些固定金额;

结论四:与此同时,我们将为中继器增加更多倍的质押要求,因此之后如果再发起类似攻击,攻击者可能需要耗费更多成本,攻击者损失的资金将用于漏洞赏金、以及支付额外的审计费用。

最后还有一些信息供大家参考:据我所知,NEAR彩虹桥目前大约有5个24*7全天候运行的“看门狗”,相信应该没有多少人知道这个情况,所以用户只需过简单地运行“看门狗”脚本就能进一步提高交易安全性。

对于每一笔因抢先交易而失败的“看门狗”交易,都将通过手动过程获得一部分攻击者权益的奖励。如果的确发生这种情况,请给我发消息。我希望每个在区块链领域进行创新的人都能够通过所有可用的方式充分关注产品的安全性和稳健性,包括:自动系统、通知、漏洞奖励、内部和外部审计。

为了确保生态系统核心工作稳定进行,AuroraLabs也将尽最大努力继续开发最安全的技术。

本文梳理自加密研究员Route2FI在个人社交媒体平台上的观点,律动BlockBeats对其整理翻译如下:一、Crypto是一场概率游戏.

1900/1/1 0:00:00这是一个激进的承诺,即放弃对现实世界市场中的最后一点控制权,让大众共享一切作品,从而创建一个完全去中心化的品牌,任何人都能以任何方式修改、使用CC0项目的知识产权并从中获利,无需获得许可.

1900/1/1 0:00:00元宇宙在2021年得到许多人的关注。许多大企业争相想成为第一个吃蛋糕的人。Meta、英伟达、谷歌、苹果、微软等企业都有不同程度的布局。而国内则是有腾讯、百度、字节跳动、阿里巴巴等玩家.

1900/1/1 0:00:00CoatueVentures的总裁DanRose通过Twitter分享了个人早期创业的一些经验教训,为Web3的创业者提供指导.

1900/1/1 0:00:00金色财经报道,Silvergate首席执行官AlanLane周二在公司财报后的电话会议上表示,该公司愿意"接受更多的机会"来扩大其比特币贷款计划.

1900/1/1 0:00:002022年4月20日,原告奇策公司与被告某科技公司侵害作品信息网络传播权纠纷一案依法公开审理,并当庭宣判,判决被告立即删除涉案平台上发布的“胖虎打疫苗”NFT作品.

1900/1/1 0:00:00