作者:yudan@慢雾安全团队

编者注:原标题为《详解DeFi协议bZx二次被黑》

前言

2月18日早,bZx疑似遭遇第二次攻击,不同的是本次的对象是ETH/sUSD交易对,但也许有人会有疑问,sUSD不是对标USD的稳定币吗?这都能被攻击?攻击手法具体是怎样的?带着这样的疑问,针对此次事件,慢雾安全团队接下来将复盘这两次攻击过程。

在第一次攻击中,攻击者结合Flashloan和Compound中的贷款,对bZx实施攻击,主要分成以下几步:

从dYdX借了10000个ETH

到Compound用5500ETH借了112个BTC准备抛售

到bZx中用1300个ETH开5倍杠杆做空,换了51.345576个BTC,而这里换取的BTC是通过KyberNetwork来获取价格的,然而KyberNetwork最终还是调用Uniswap来获取价格,5倍杠杆开完后兑换回来的51个BTC实际上是拉高了UniSwap中BTC/ETH的价格,换取价格是1/109,但是实际上大盘的价格不会拉到这么多

0x92f3f7开头地址从Aave提取逾500万枚USDC:6月11日消息,据EigenPhi MEV Alert监测,0x92f3f7开头地址从Aave提取5003001枚USDC(价值5000988美元)。[2023/6/11 21:29:48]

用从Compound借来的112个BTC来在UniSwap中卖掉,由于第三步中bZx中的5倍杠杆已经把价格拉高,所以这个时候出售ETH肯定是赚的,然后卖了6871个ETH

归还dYdX中的借贷

第二次攻击与之前稍有不同,但核心都在于控制预言机价格,并通过操纵预言机价格获利。

注:下文中出现的WETH是ETH的token化代币,可统一认为是ETH。与ETH之间的兑换比例是1:1

细节剖析

本次发生攻击的交易哈希为:

0x762881b07feb63c436dee38edd4ff1f7a74c33091e534af56c9f7d49b5ecac15

Dmail:已有超过20万个NFT域账户被铸造:4月13日消息,Web3协作平台Dmail发推称,已有超过20万个Dmail NFT Domain Accounts(NFT域账户)被铸造。[2023/4/13 14:00:56]

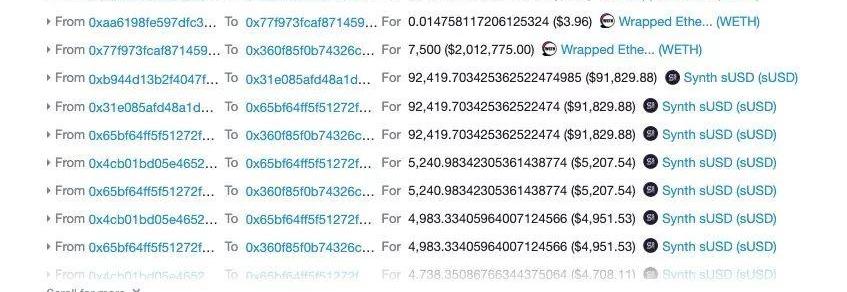

通过etherscan上的分析,我们看到这笔交易中发生了大量的token转账。

这么多转账交易中,攻击者一共购买了20次sUSD,最终获利离场,那么攻击者具体是怎么操作的呢?我们使用区块浏览器bloxy.info来做进一步分析。

1、赛前准备

Valour推出BNB敞口的ETP:金色财经报道,Valour推出第10个ETP,即BNB敞口的ETP。Valor (BNB) ETP 交易于2022年8月24日开始。 ?Valor目前上市的ETP还包括UNI、ADA、DOT、SOL、AVAX、ATOM、ENJ以及BitcoinZero和EthereumZero。[2022/8/24 12:45:02]

和第一次一样,首先攻击者需要从Flashloan借入一定的金额开始本次的攻击,第一次攻击是从?dYdX?借入10000ETH,这次,攻击者选择从bZx本身支持的Flashloan下手,借入7500个ETH。

Curve:Curve.fi域名服务器遭到盗用,用户需移除相关合约授权:8月10日消息,Curve 发推表示Curve.fi域名服务器遭到盗用,如果用户在过去几个小时内批准了 Curve 上的 0x9eb5f8e83359bb5013f3d8eee60bdce5654e8881 合约,请立即撤销,暂时使用curve.exchange。[2022/8/10 12:14:03]

2、发球

在完成从bZx的借入之后,攻击者开始通过Kyber进行sUSD的买入操作,第一次使用了540个ETH购买了92,419.7个sUSD,这个操作令WETH/sUSD的价格瞬间拉低,捧高了sUSD的价格。这次的交易兑换的比例大概为1:170,而Kyber最终是通过UniSwap来进行兑换的,所以此时Uniswap的WETH/sUSD处于低位,反过来,sUSD/WETH升高。

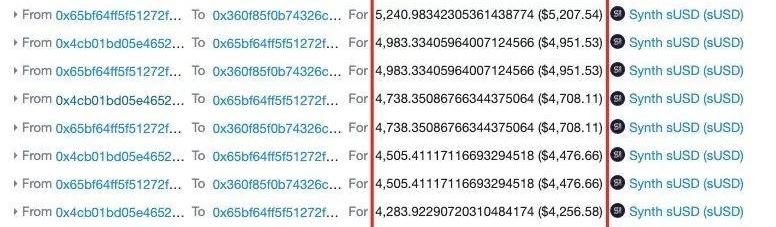

在完成第一次的540个ETH的兑换之后,攻击者再次在Kyber进行18次小额度的兑换,每次使用20个ETH兑换sUSD,从etherscan我们能够看到,每一次的兑换回来的sUSD金额在不断减少。

CryptoDickbutts系列NFT24小时交易额涨幅达429.54%:金色财经消息,据NFTGo.io数据显示,CryptoDickbutts系列NFT总市值达3707.46万美元,在所有NFT项目总市值排名中位列第78;其24小时交易额为1,596,835.09美元,增幅达429.54%。截止发稿时,该系列NFT当前地板价为3.85ETH,增幅达33.22%。[2022/8/9 12:11:15]

这表明sUSD/WETH的价格被进一步拉升,这加剧了Uniswap中sUSD/WETH的价格,此时价格已经达到顶峰了,大概是1:157。

在完成以上两步操作之后,攻击者已经完成狩猎前的准备,随时可以开始攻击。

3、一杆进洞

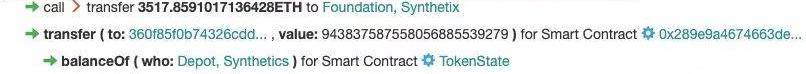

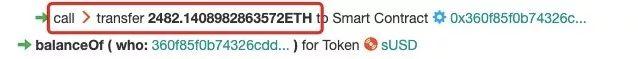

在完成对sUSD/WETH的拉升后,攻击者此时需要采集大量的sUSD,为后续兑换WETH做准备。为了达成这个目的,攻击者向Synthetix发起sUSD的购买,通过向Synthetix发送6000ETH购买sUSD,直接把Synthetix中的sUSD买空,Synthetix合约返还2482个ETH给攻击者。

完成了上面的操作后,攻击者直接对bZx发动总攻,直接用之前操作得来的一共1,099,841个sUSD向bZx兑换WETH,此时由于bZx兑换还是要去查询Uniswap的sUSD/WETH的价格,而这个价格已经被攻击者人为拉得很高了,此时兑换,就能通过1,099,841个sUSD换取大量的WETH,此次交易一共用1,099,841个sUSD换取了6792个WETH,此时攻击已经完成。

4、归还借贷

完成了对bZx的攻击之后,将7500ETH归还给bZx,完成闪电贷流程,从bZx来,再回到bZx去,还使bZx遭受了损失。

赛后复盘

通过分析攻击者的攻击手法,我们统计下攻击者在攻击过程中的支出和收入情况。

收入

7500=>bZx闪电贷+2482=>Synthetix返还+6792=>使用sUSD在bZX兑换WETH=16774ETH

支出

540+(20*18)=>拉高sUSD/WETH价格+6000=>买空sUSD+7500=>归还bZx闪电贷=14400ETH

总的收益为:16774-14400=2374ETH

防御建议

两次攻击的主要原因还是因为Uniswap的价格的剧烈变化最终导致资产的损失,这本该是正常的市场行为,但是通过恶意操纵市场,攻击者可通过多种方式压低价格,使项目方造成损失。针对这种通过操纵市场进行获利的攻击,慢雾安全团队给出如下建议:

项目方在使用预言机获取外部价格的时候,应设置保险机制,每一次在进行代币兑换时,都应保存当前交易对的兑换价格,并与上一次保存的兑换价格进行对比,如果波动过大,应及时暂停交易。防止市场被恶意操纵,带来损失。

文/赵雪娇王巧编辑/独秀“一个有益的公益软件比捐10个亿还管用。”2月10日,在国务院应对新型冠状病肺炎疫情联防联控机制举行新闻发布会上,民政部基层政权建设和社区治理司司长陈越良恳请“一些大的.

1900/1/1 0:00:00前言:ETH2.0有很多新内容新术语,对于刚接触的读者来说,会有不少疑惑。本文简要地将其中比较常用的术语进行简单阐述,以帮助大家理解。本文适合ETH2.0的初学者阅读.

1900/1/1 0:00:00编者注:原标题为《对Eth2.0的五个最大误解》前言:对于不少人来说,ETH2.0是雾里看花,似懂非懂。同时,对ETH2.0也存在很多误解.

1900/1/1 0:00:00文丨互链脉搏·梁山花荣疫情之下,2月份国内区块链防疫应用出现大爆发。根据互链脉搏研究院不完全统计,2020年2月,全球共披露区块链应用项目42个,其中防疫应用项目26个,占比高达61.9%.

1900/1/1 0:00:00文|冰棒?编辑|毕彤彤来源|PANews刚刚,OKEx再次发布销毁公告,启动了新一季度的销毁,回购销毁OKB数量为318万枚,价值约为1750万美元,较上一轮回购金额增长了16.67%.

1900/1/1 0:00:00撰文:JamesonLopp,keys.casaCTO,也是statoshi.info与bitcoinsig.com创始人来源:链闻「中本聪圆桌」是比特币社区OG每年一度的秘密聚会.

1900/1/1 0:00:00